適応認証

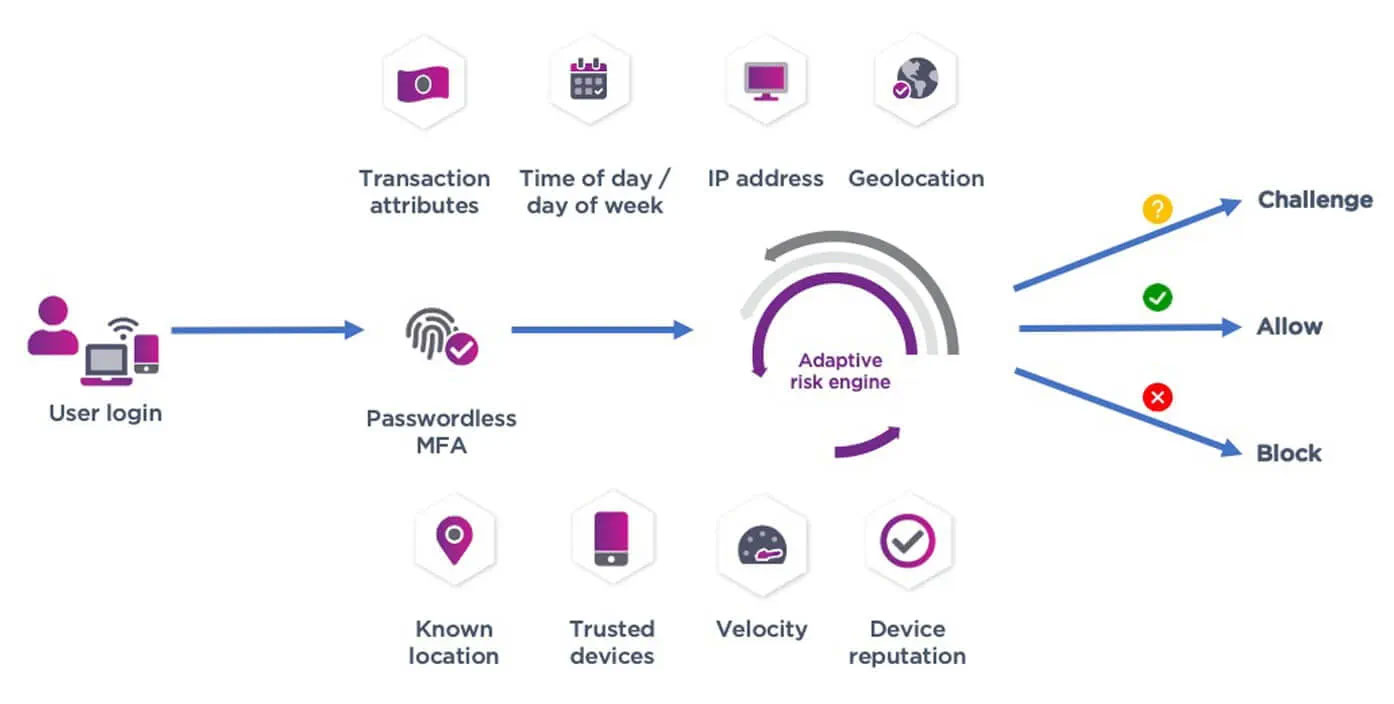

適応認証は、行動的生体認証、ジオロケーション、デバイスレピュテーションなどのコンテキスト属性をリアルタイムで評価することにより、強固なセキュリティと優れたUXのバランスを実現します。

舞台裏で機能するリスクベースの適応型認証を取得する

ユーザーがアクセス権をリクエストすると、アクセスコンテキストがポリシーエンジンによってリアルタイムで評価されます。そして、リスクシグナルに基づいてアクセスを許可するか、チャレンジするかの判断が行われます。 各ユーザのログイン試行を自動的に評価することで、当社の適応型認証ソリューションは、必要とする認可済みユーザが重要なデータに迅速にアクセスできるようにします。

リスクベースのアダプティブ認証とは?

リスクベースの適応型認証では、リソースまたはシステムへのアクセスを認証する際に、ユーザーのリスクレベルが考慮されます。 リスクスコアは、認証元の場所、使用しているデバイスの種類、制限された地域のIPアドレスからログインしているかどうかなど、さまざまな要因を評価することによって計算されます。

その仕組みとは?

リスクベースの適応型認証の利点を体験してください

不正アクセスを防止

リスクの高いユーザやアクティビティに対して追加の検証ステップを要求することで、システムとデータを保護します。

ユーザーエクスペリエンスを向上

リスクが低い場合は、必要なログインステップ数を削減します。

カスタマイズ可能

ユースケースに基づいて要素に重み付けを行うことで、組織の具体的なニーズに対応し、よりカスタマイズされたセキュリティアプローチを実現します。

ユーザーエクスペリエンスを向上させるには

シンプルな管理

重要な知見をユーザーのセキュリティ プロファイルに取り込むための、直感的でリスクベースのポリシー作成、構成可能なユーザー ロール、ロバストなレポート作成機能。

無理のないUI

バックグラウンドで動作する適応型認証により、ユーザはスマートフォンだけでワークステーションやアプリケーションへのログイン、さらにはセキュアドアの開錠まで、手間なく行うことができます。

認証オプション

ユーザーの要件とリスクに基づいて、認証システムをプロビジョニングします。

リスクベースの適応認証を構成する方法

リスクベースの適応型認証を構成するにはいくつかの方法がありますが、プロセスの基本的な概要は次のとおりです。

手順1: 条件を定義する

適応認証をトリガーする条件を定義します。 これは、ユーザーの場所、使用しているデバイスの種類、時刻などの要因をベースにできます。 ユースケースに基づいて、さまざまな要素にさまざまな重みを適用できます。

手順2: MFAを選択する

ユーザーのIDを確認するために使用される多要素認証システムを選択します。 これには、ユーザーが知っているもの(パスワードなど)、持っているもの(セキュリティトークンなど)、またはユーザー自身(指紋など)が含まれます。

手順3: システムの構成

満たされた条件と事前に定義された閾値を超えたリスクレベルに基づいて、適切な適応型認証要素でユーザにチャレンジするようシステムを設定します。

Entrust Identityの製品ラインアップ

当社のIDポートフォリオの機能

トランザクションと管理

行動分析や不正検出などのテクノロジーを使って、高度な脅威から継続的に保護します。

Entrust Identityのユースケース

消費者

従業員

市民

EntrustのIdentity as a Serviceを60日間無料で利用する

クラス最高のMFA、SSO、適応型リスクベース認証などにアクセスできるIdentity as a Serviceプラットフォームをご覧ください。