Soluções de autenticação sem senha

Habilite uma identidade forte e de alta segurança com soluções de autenticação sem senha que reforçam a segurança, gerenciam riscos e oferecem uma experiência de usuário perfeita — sem que os usuários precisem se lembrar de uma senha.

POR QUE AUTENTICAR SEM SENHA

Não é nenhum segredo que as senhas têm sido historicamente uma das maiores causas de ataques cibernéticos. Senhas fracas são facilmente comprometidas por meio de ataques como uso de força bruta, engenharia social, difusão de senhas e muito mais. Senhas fortes aumentam a complexidade por serem longas e aleatórias, mas isso leva ao seu esquecimento pelos usuários e ainda as deixa suscetíveis a ataques como phishing e roubo de credenciais.

A adoção de soluções de autenticação sem senha de alta garantia, que incluem a detecção de proximidade e a autenticação baseada em certificado, acabará com as ameaças à segurança causadas por ataques de ATO (account takeover) com base remota e melhorará a experiência geral do usuário.

Credenciais inteligentes móveis baseadas em PKI

Garanta a segurança sem comprometer a experiência do usuário com soluções de autenticação sem senha baseadas em PKI que utilizam detecção de proximidade por Bluetooth® no processo de autenticação. Transforme os dispositivos móveis dos seus usuários em identidades digitais sem senha confiáveis com a instalação de certificados que permitem que eles façam login com segurança e sem senha em seus computadores e laptops usando a biometria, como a identificação facial ou por toque.

- Um certificado digital é instalado no dispositivo móvel do usuário, transformando-o em um dispositivo confiável.

- O usuário desbloqueia o dispositivo e acessa sua identidade confiável usando a biometria, como impressão digital ou reconhecimento facial.

- Depois que o usuário é autenticado, a conectividade Bluetooth com um Mac ou PC oferece login sem senha e logon único (SSO) para todos os aplicativos na nuvem e no local, enquanto estiver próximo.

- Quando o usuário se afasta da estação de trabalho com o dispositivo móvel, ele é automaticamente desconectado da estação de trabalho e de seus aplicativos. (É possível personalizar as configurações de proximidade para acionamento de um encerramento de sessão automático.)

Adicione suporte ao FIDO2 com o WebAuthn

O WebAuthn, um componente central das especificações FIDO2 da FIDO (Fast Identity Online) Alliance, é uma API baseada na Web que adiciona suporte à autenticação baseada em FIDO a aplicativos da Web em navegadores e plataformas compatíveis.

Ele fornece um nível mais elevado de segurança por meio do uso de chaves criptográficas que são especificas de cada aplicativo, com a chave privada armazenada no dispositivo do usuário, e não em um servidor. Os usuários podem usar autenticadores externos, como uma chave de segurança ou um telefone celular para possibilitar login sem senha em aplicativos por meio de seus navegadores da Web.

Ativar chaves de acesso com facilidade

Chaves de acesso são pares de chaves criptográficas usadas para autenticar usuários em vários aplicativos, inclusive por meio de soluções de autenticação sem senha. Uma chave pública é armazenada no servidor de aplicativos e uma chave privada é armazenada no dispositivo do usuário. As chaves de acesso usam Bluetooth para estabelecer a comunicação entre o telefone do usuário (autenticador FIDO) e o dispositivo através do qual o usuário está tentando se autenticar. O Bluetooth requer proximidade física, oferecendo uma maneira de se proteger contra phishing para usar o telefone do usuário durante a autenticação.

- O usuário inicia o login.

- O aplicativo apresenta um desafio de segurança para o dispositivo inteligente registrado que está próximo (confirmado via Bluetooth).

- O usuário usa a biometria para autenticar a chave de acesso. A chave de acesso no celular é usada para concluir e responder ao desafio.

- O aplicativo verifica o desafio concluído usando a chave pública correspondente armazenada no servidor e a proximidade do dispositivo de chave de acesso para fazer o login do usuário.

Proteger seu maior vetor de ataque: Identificação

Saiba mais sobre ataques cibernéticos comuns baseados em identificação e como proteger sua organização contra eles.

Autenticação multifator (MFA) sem senha

O fato de não ter senha não significa que você precise de vários autenticadores para a autenticação multifator. O uso de uma chave FIDO2 baseada em dispositivos móveis ou de uma credencial inteligente móvel combina vários fatores, como posse (smartphone) e inerência (biometria com identificação facial/por toque).

Single Sign-On (SSO)

Com a nossa oferta de SSO, seus usuários podem acessar todos os aplicativos depois de se autenticarem uma vez, em vez de se autenticarem novamente para cada aplicativo específico na nuvem, no local e legado que precisam acessar.

Flexibilidade para todos os casos de uso

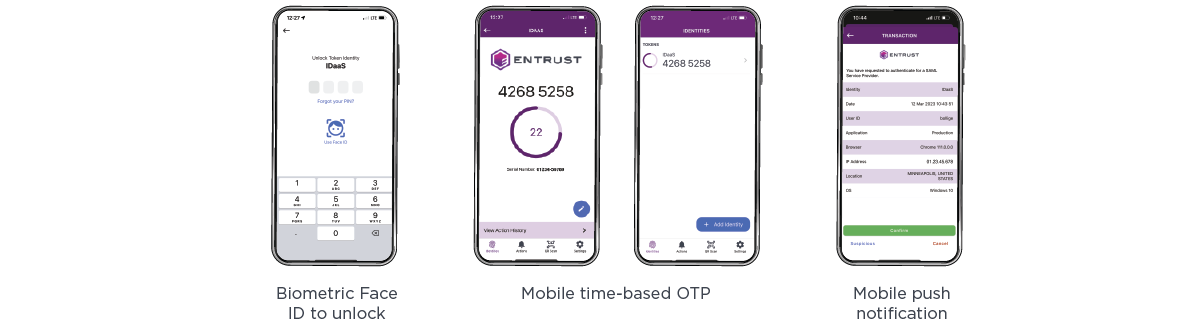

Com várias soluções sem senha que incluem autenticação de alta garantia — inclusive credenciais inteligentes móveis baseadas em PKI, biometria, chaves e senhas FIDO2, push móvel seguro com autenticação mútua, senhas únicas baseadas em tempo de soft token e muito mais — você pode oferecer uma experiência intuitiva para o usuário e adaptar o tipo de autenticador sem senha usado com base no seu caso de uso.

Vantagens do login sem senha

Experiência focada em segurança

A Entrust é líder em segurança digital com mais de 25 anos de experiência no setor. Fomos os primeiros a lançar muitas soluções no mercado, incluindo a autenticação de usuários sem senha.

Menor custo total de propriedade

Nossos recursos de autenticação sem senha funcionam em seu ambiente. Você economizará nos custos de reinicialização, administração e suporte.

Opções flexíveis de instalação

Com a Entrust você decide se quer uma solução baseada na nuvem ou local para autenticação sem senha baseada em credenciais de alta segurança.

Bem-vindo a um mundo sem senhas

A Entrust foi nomeada no Magic Quadrant™ da Gartner® de 2024 para Gestão de acesso

Combata a fraude e descubra o controle total sobre autenticação, autorização e acesso. Leia o relatório para saber mais sobre a posição da Entrust e o que isso significa para a proteção dos usuários contra fraudes e ameaças cibernéticas.

A solução criada para defender as identidades do seu consumidor

A solução CIAM da Entrust lidera o Índice de inovação no relatório Frost Radar™

Portfólio de identidade

Nossos recursos do portfólio de identificação

Autenticar

Simplifique a integração de diversos usuários e dispositivos com uma ampla gama de tecnologias.

Autorizar

Garanta a segurança sólida e experiências do usuário excepcionais com as melhores tecnologias da categoria.

Transacionar e administrar

Proteja-se continuamente contra ameaças avançadas com tecnologia de análise de comportamento à detecção de fraude.

Casos de uso da Entrust Identity

Consumidor

Serviços bancários para consumidores

Atraia e retenha clientes com os melhores serviços bancários on‑line e móveis da categoria.

Portais do cliente

Proporcione aos clientes acesso fácil aos seus portais e crie uma experiência de marca excepcional.

Integração de CIAM

Nosso portfólio se integra perfeitamente com suas estratégias de Gerenciamento de identificação e acesso do cliente (CIAM).

Conheça as regulamentações PSD2

Temos as ferramentas de identidade confiáveis de que você precisa para ajudá-lo ter sucesso e estar em conformidade.

Força de trabalho

Acesso físico/lógico

Nosso portfólio oferece as tecnologias necessárias para integrar o acesso seguro físico e lógico.

VPN de segurança

Forneça aos trabalhadores de qualquer lugar o acesso permanente a aplicativos em VPN e SaaS.

Colaborador privilegiado

Proteja as credenciais críticas de aplicativos de administradores de sistema ou líderes seniores.

Login sem senha

Obtenha uma solução de SSO sem senha que seja compatível com todos os dispositivos, PCs e Macs, além de aplicativos locais e em nuvem.

Prestadores de serviço

Nossas soluções garantem a segurança do aplicativo para contratados que usam aplicativos locais ou na nuvem.

Habilite a mobilidade governamental em conformidade com PIV

Elimine a complexidade e permita uma mobilidade altamente segura com soluções comprovadas com PIV.

Cidadão

Cidadão digital

Use nosso portfólio para proteger e gerenciar passaportes, identidades nacionais e carteiras de habilitação.