Autenticação adaptável

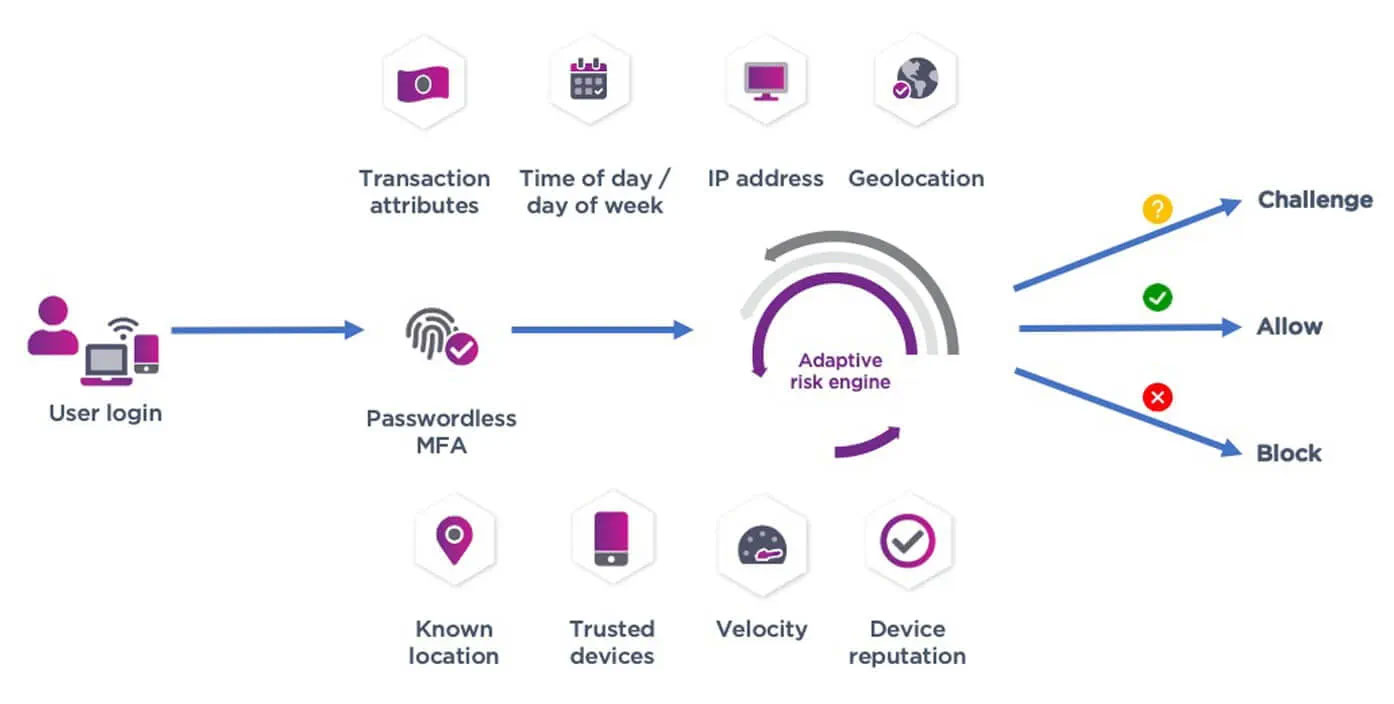

A autenticação adaptável alcança o equilíbrio entre forte segurança e excelente experiência do usuário, avaliando atributos contextuais – como biometria de comportamento, geolocalização e reputação do dispositivo – em tempo real.

Obtenha uma autenticação baseada em risco que opera em segundo plano

Quando os usuários solicitam acesso, o contexto de acesso é avaliado em tempo real pelo mecanismo de políticas. Após isso é tomada a decisão de conceder acesso ou negá-lo. Ao avaliar automaticamente cada tentativa de login de usuário, nossa tecnologia acelera o acesso a dados importantes para os usuários que precisam e estão autorizados a acessá-los.

O que é autenticação adaptável baseada em risco?

A autenticação adaptável baseada em risco considera o nível de risco de um usuário ao autenticá-lo para acessar um recurso ou sistema. A pontuação de risco é calculada avaliando vários fatores, como local de autenticação, tipo de dispositivo que está usando, se está fazendo login de um endereço IP para uma geografia restrita etc.

Como funciona?

Experimente os benefícios da autenticação adaptável baseada em risco

Impeça o acesso não autorizado

a sistemas e dados, exigindo etapas de verificação adicionais para usuários ou atividades de alto risco.

Melhore a experiência do usuário

reduzindo o número de etapas de login necessárias em atividades de baixo risco.

Personalizável

de acordo com as necessidades específicas de uma organização, permitindo uma abordagem mais adaptada à segurança através de fatores de ponderação baseados no caso de uso.

Como melhorar a experiência do usuário

Gerenciamento simples

Criação de políticas intuitivas e baseadas em risco, funções de usuário configuráveis e relatórios robustos que fornecem insights críticos sobre seu perfil de segurança do usuário.

IU sem esforço

A autenticação nos bastidores permite que os usuários façam login sem esforço em estações de trabalho e aplicativos e até mesmo abram portas seguras apenas com seus telefones.

Opções de autenticação

Implemente autenticadores baseados nos requisitos e riscos do usuário.

Como configurar a autenticação adaptável baseada em risco

Existem várias maneiras de configurar a autenticação adaptável baseada em risco, mas aqui está uma visão geral básica do processo:

Etapa 1: Definir condições

Defina as condições que acionarão a autenticação adaptável. Isso pode ser baseado em fatores como a localização do usuário, o tipo de dispositivo que ele está usando ou a hora do dia. Pesos diferentes podem ser aplicados a vários fatores com base no caso de uso.

Etapa 2: Selecionar MFA

Selecione a autenticação multifator que será usada para verificar a identidade do usuário. Isso pode incluir algo que eles sabem (como uma senha), algo que eles têm (como um token de segurança) ou algo que eles são (como sua impressão digital).

Etapa 3: Configurar o sistema

Configure o sistema para desafiar o usuário com os fatores de autenticação apropriados com base nas condições atendidas e nos níveis de risco que excedem um limite predefinido.

Portfólio de identidade

Nossos recursos do portfólio de identificação:

Autenticar

Simplifique a integração de diversos usuários e dispositivos com uma ampla gama de tecnologias.

Autorizar

Garanta a segurança sólida e experiências do usuário excepcionais com as melhores tecnologias da categoria.

Transacionar e administrar

Proteja-se continuamente contra ameaças avançadas com tecnologia de análise de comportamento à detecção de fraude.

O portfólio de identificação adequado às suas necessidades de autenticação

Consumidor

Serviços bancários para consumidores

Atraia e retenha clientes com os melhores serviços bancários on‑line e móveis da categoria.

Portais do cliente

Ofereça aos clientes o acesso descomplicado aos seus portais e crie uma excelente experiência de marca.

Integração de CIAM

Nosso portfólio se integra perfeitamente com suas estratégias de Customer Identity Access Management (CIAM, Gerenciamento de acesso e identificação do cliente).

Conheça as regulamentações PSD2

Temos as ferramentas de identidade confiáveis de que você precisa para ajudá-lo ter sucesso e estar em conformidade.

Força de trabalho

Acesso físico/lógico

Nosso portfólio oferece as tecnologias necessárias para integrar o acesso seguro físico e lógico.

VPN de segurança

Forneça aos trabalhadores de qualquer lugar o acesso permanente a aplicativos em VPN e SaaS.

Colaborador privilegiado

Proteja as credenciais críticas de aplicativos de administradores de sistema ou líderes seniores.

Login sem senha

Obtenha uma solução SSO verdadeiramente sem senhas compatível com todos os dispositivos, PCs e Macs e aplicativos na nuvem ou no local.

Prestadores de serviço

Nossas soluções garantem a segurança do aplicativo para contratados que usam aplicativos locais ou na nuvem.

Habilite a mobilidade governamental em conformidade com PIV

Elimine a complexidade e permita uma mobilidade altamente segura com soluções comprovadas com PIV.

Cidadão

Cidadão digital

Use nosso portfólio para proteger e gerenciar passaportes, identidades nacionais e carteiras de habilitação.

Adquira o Entrust Identity as a Service gratuitamente por 60 dias

Explore a plataforma de identificação como serviço que oferece acesso ao melhor MFA, SSO, autenticação adaptável baseada em risco e muito mais.