規制コンプライアンス

サイバーセキュリティ成熟度モデル認証(CMMC)

CMMCの取得準備

当社の専門知識とセキュリティソリューションを使用して、サイバーセキュリティ成熟度モデル認定(CMMC)に関する国防総省(DoD)の要件を満たします。CMMCとその準備方法については、電子書籍をダウンロードしてください。

Entrust CMMCソリューション

CMMCのタイムライン、ドメイン、成熟度レベル、およびコンプライアンスの促進に役立つEntrustソリューションの詳細については、CMMCソリューションのページにアクセスしてください。

サイバー犯罪対策の高コスト

州政府および地方自治体に対するサイバー攻撃は50%増加し、ランサムウェアの要求は最大50万ドル近くまで増加しました。

出典: 「州政府や地方自治体へのサイバー攻撃が50%増加」、2020年9月、GCN

悪意のある侵害の13%を占める、国家の攻撃者によって引き起こされた侵害の平均コストは、443万ドルです。

出典: 2020年IBMのデータ侵害のコストに関する調査

2020年に接続された推定310億台のデバイスの57%が攻撃に対して脆弱でした。

出典: 「2020年のIoTの概要: 統計、リスク、ソリューション」、2020年1月、Security Today

ウェビナー

電子ブック: CMMCの取得準備

サイバーセキュリティ成熟度モデル認証(CMMC)とは何ですか?あなたの組織は、それに備えるために何をする必要がありますか?そして、どのEntrustソリューションがCMMCの準備に役立ちますか?答えを見つけるためにこの電子ブックを読んでください。

CMMCのリソース

CMMCブログ

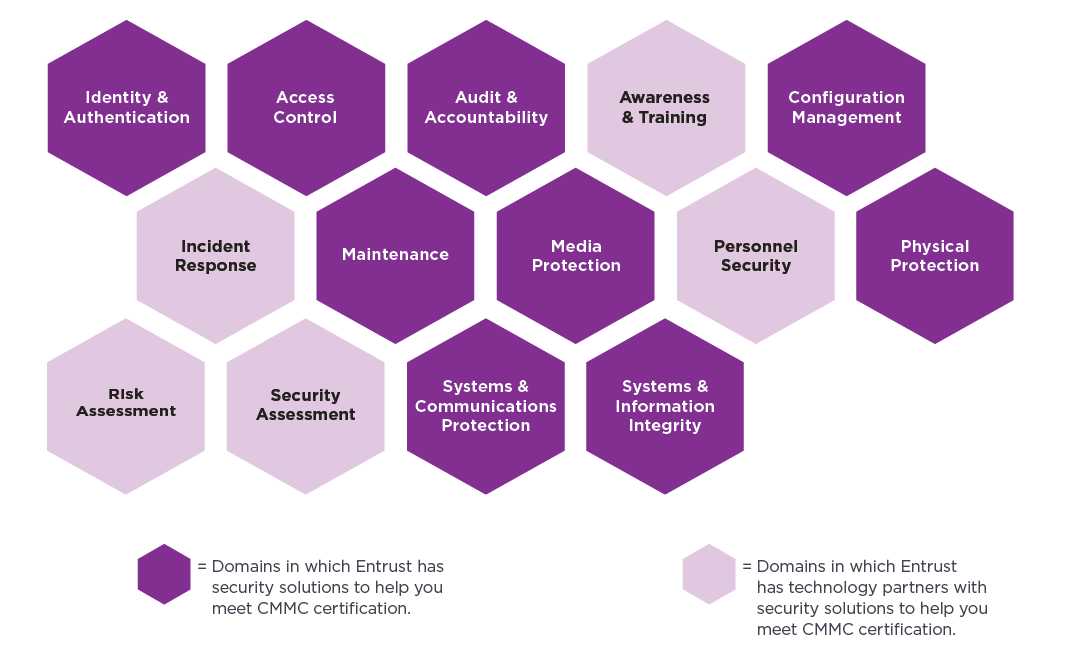

CMMCドメインと機能

Entrustは、米国連邦市場のデジタルクレデンシャルのリーダーとして認められており、多くの米国機関のデータ、暗号化鍵、および機密を保護するための、民間機関のクレデンシャルとデータ保護ソリューションを提供しています。

当社のソリューションはCMMCの9つのドメインに対応します。