クラウドのハードウェア・セキュリティ・モジュールとは?

クラウドのハードウェア・セキュリティ・モジュール(HSM)では、オンプレミス機器のホスティングや保守が必要ない上、オンプレミスハードウェア・セキュリティ・モジュール同等の機能とクラウドサービス環境のメリットを同時に提供できます。

クラウドのハードウェア・セキュリティ・モジュールにより、組織は次のことが可能になります。

- 暗号セキュリティ要件を組織のクラウド戦略に合わせて調整

- 資本支出モデルから運用費コストモデルに移行するに当たり、財務・調達部門の好みに対応

- ビジネスに不可欠なセキュリティの予算編成を簡素化

- 熟練のセキュリティ担当者が他のタスクに集中できるようにする

- FIPS 140-2とCommon Criteria EAL4+の高保証のセキュリティと順守に関する要件を満たす

ハードウェア・セキュリティ・モジュールとは?

ハードウェアセキュリティモジュール(HSM)は、データの暗号化と復号、およびデジタル署名と証明書の作成に使用される鍵を生成、保護、管理することで暗号化プロセスをセキュアに保つ、強化された耐タンパ性機能付きハードウェアデバイスです。

詳細については、こちらをご覧ください。

クラウドのハードウェア・セキュリティ・モジュールを提供しているのは?

主要な公共のクラウドサービスプロバイダー(CSP)は、サービスのオプションとしてクラウドのハードウェア・セキュリティ・モジュールを提供しています。 これらのソリューションは、CSPに期待される利便性、レジリエンス、柔軟性を提供しますが、サービスは特定の公共のサービスプロバイダーに関連付けられていることが多く、マルチクラウド戦略を採用している組織で常に移動可能であるとは限りません。

ほとんどのクラウドサービスと同様に、インフラストラクチャでユーザは抽象化されるため、暗号鍵に関する所有権や残留リスク、オンプレミスハードウェア・セキュリティ・モジュールで制御機能が一部失われるというトレードオフが発生する可能性があります。

Entrustなどのオンプレミスハードウェア・セキュリティ・モジュールベンダーは、クラウドのハードウェア・セキュリティ・モジュールを提供しています。これらは、クラウドサービスとCSPの連携を強化しながら、暗号鍵の制御を強化することで、組織にメリットをもたらします。

Entrustのクラウドのハードウェア・セキュリティ・モジュール製品は、nShield as a Serviceです。 FIPS 140-2 Level 3認定の専用nShieldハードウェア・セキュリティ・モジュールを使用しています。 このサービスは、オンプレミスのnShieldハードウェア・セキュリティ・モジュールと同じ特長と機能を、クラウドサービス展開の利点と組み合わせて提供します。 これにより、顧客はクラウドファーストの目標を達成し、アプライアンスの保守をEntrsutの専門家に任せることができます。

nShieldクラウドのハードウェア・セキュリティ・モジュールを管理するのは?

nShield as a Serviceは、セルフマネージドまたはフルマネージド サービスのいずれかとして利用できます。

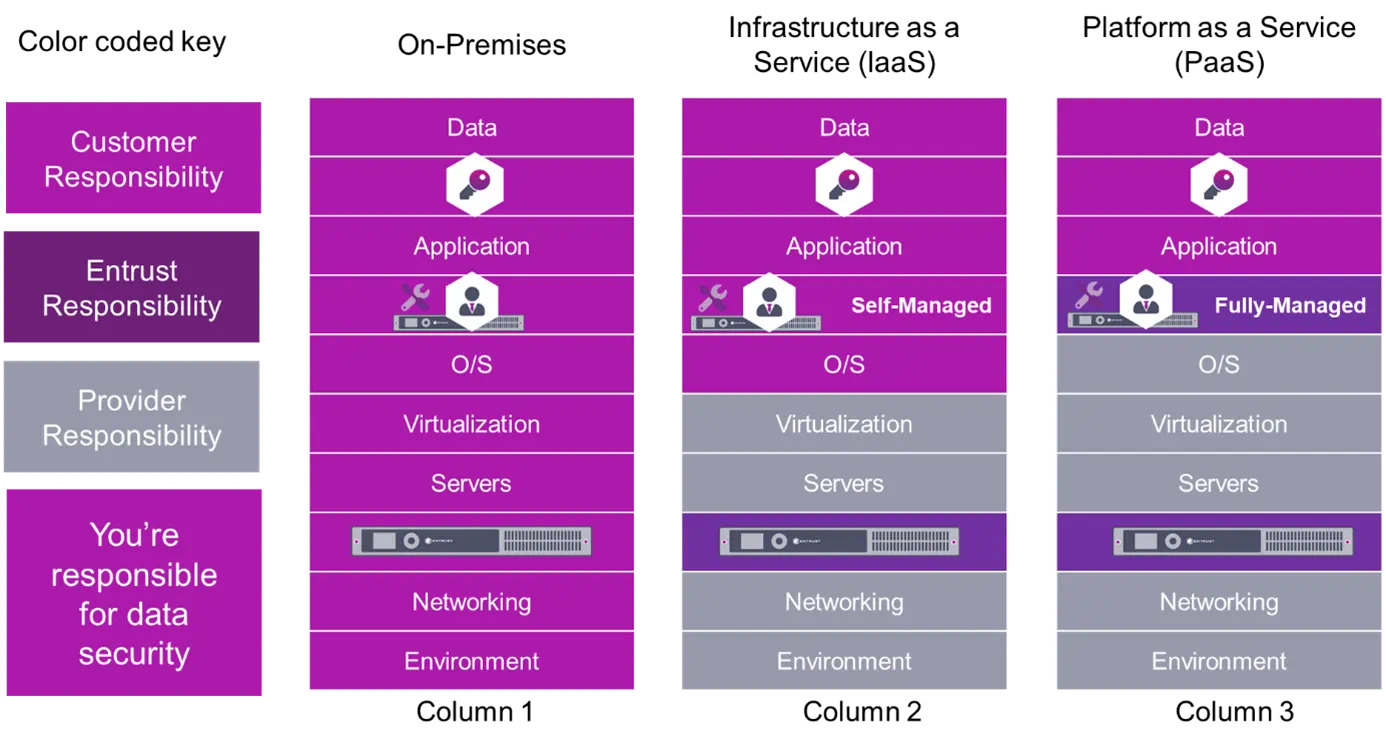

セルフマネージドサービスとは、組織がリモートではありながらも、ハードウェア・セキュリティ・モジュールの完全な管理を維持することを意味します。 フルマネージドサービスは、ハードウェア・セキュリティ・モジュールの暗号化サービスを利用することを希望しながら、管理と保守を信頼できるEntrustのセキュリティ担当者に委任したいとお考えのお客様に適しています。 以下の図1は、一般的な共有責任モデルの修正版であり、アカウンタビリティを強調するために、クラウドサービスプロバイダーと顧客の責任を特定し、クラウドセキュリティフレームワークを示します。

列1は、オンプレミス展開を表します。 ハードウェア・セキュリティ・モジュール、ハードウェア・セキュリティ・モジュール管理レイヤー、鍵がアイコンとしてハイライトされます。 このシナリオでは、オンプレミス展開のすべての属性は顧客の責任です。

モデルの列2は、IaaS(Infrastructure as a Service)の展開を表しており、セルフマネージド型の導入に基づくnShield as a Serviceが最適です。 このシナリオのハードウェア・セキュリティ・モジュールは、Entrustの責任です。 ハードウェア・セキュリティ・モジュールと鍵の管理は、顧客の責任となります。

列3は、PaaS(Platform as a Service)の展開を表しており、このモデルにはフルマネージド型の導入に基づくnShield as a Serviceが最適です。 このシナリオでは、ハードウェア・セキュリティ・モジュールとハードウェア・セキュリティ・モジュールアプライアンスの管理はEntrustの責任です。 鍵はお客様の責任となります。

図1: オンプレミスのハードウェア・セキュリティ・モジュール環境とnShield as a Service環境(つまりセルフマネージド環境とフルマネージド環境)を示す、修正版クラウド責任共有モデル

クラウドのハードウェア・セキュリティ・モジュールはオンプレミスのハードウェア・セキュリティ・モジュールと同じくらい安全ですか?

クラウドの責任は、クラウドサービスプロバイダーにあります。クラウドにおける責任は顧客にあります。

クラウドは、柔軟性、スケーラビリティ、利便性という点で組織に多くの利点をもたらします。 アプリケーションとワークロードをクラウドに移行する際、セキュリティエンベロープが変更しています。 CSPは、クラウドのセキュリティはオンプレミスと比べて必ずしも脆弱ではなく、種類が異なるだけであると明言しています。 本質的に脅威モデルが変化し、残留リスクが変化しています。 オンプレミスでは、条件次第でリスク特定が容易になります。通常リスクとなるのは、物理アプライアンスのラック、境界セキュリティの考慮事項、物理的な攻撃、不満を持つ従業員、盗難、ユーティリティの中断などを伴うデータセンター、さらにはネットワークセキュリティに関するさまざまな考慮事項、ファイアウォール、マルウェア、DDOSなどです。

クラウドサービスプロバイダーは、サーバーファーム、ネットワークインフラストラクチャなどのセキュリティに対して責任を負います。 ただし、現在さまざまな脅威が発生しており、アプライアンスが顧客から抽象化されていることを考えると、顧客が採用し制御方法と手順から、顧客のクラウド上ワークロードのセキュリティは、ある程度わかってしまいます。 実際これまでのところ、パブリッククラウドで成功した攻撃の大部分は、顧客の設定ミス、誤操作、管理ミスが原因となっています。 つまり、原因はサービスのユーザであり、クラウドサービスプロバイダーによる障害ではありません。 上記のクラウド責任共有モデルは、クラウドベースのサービスを利用する際に、顧客がクラウドに移行して所有権と責任を認識するように促すために役立つ参考資料になります。

マルチクラウド戦略とは?

マルチクラウド戦略は、組織が複数のCSPのサービスを利用することを選択する場合を指します。 この戦略は、異なるサービスを提供するさまざまなCSPから情報を得ることができますが、複数の組織間でワークロードとリスク、レジリエンスを共有するという付加価値もあります。

CSPは、アプリケーションとデータで使用する暗号鍵を作成するために必要なツールを提供します。 ただし、ご想像のとおり、これらのツールはCSPごとに異なります。nShield as a Serviceは、この問題の解決に役立ちます。 nShield as a Serviceを使用して暗号鍵をプロビジョニングする場合、nShieldツールセットを使用してCSPごとに同じ手順を適用するだけです。

ハイブリッドクラウド戦略とは?

ハイブリッド戦略とは、組織がオンプレミスのプレゼンスを維持し、さらにクラウドを利用して追加の容量、レジリエンス、スケーラビリティを提供することを選択する場合を指します。 組織は、価値と機密性が高いワークロードをオンプレミスに保持し(データローカリゼーションと呼ばれる)、機密性が低いワークロードにクラウドを使用することを選択または強制される場合があります。nShield as a Serviceは、ハイブリッドクラウド戦略をサポートするオンプレミスのnShieldハードウェア・セキュリティ・モジュールとシームレスに連携します。

クラウドのハードウェア・セキュリティ・モジュールとBYOKの違いとは?

BYOK(Bring Your Own Key)は、パブリッククラウドユーザがクラウドで使用される暗号鍵の制御を維持してデータを保護できるようにするために、EntrustとMicrosoftによって初めて開拓された革新的な概念です。 パブリッククラウドサービスの導入が爆発的に増加すると、BYOKはすべての主要なクラウドサービスでサポートされるようになりました。 BYOKを使用すると、パブリッククラウドユーザは、独自の高品質のマスター鍵をオンプレミスでローカルに生成し、その鍵をクラウドサービスプロバイダー(CSP)に安全に転送して、マルチクラウド展開全体でデータを保護できます。

クラウドのハードウェア・セキュリティ・モジュールは、オンプレミスのハードウェア・セキュリティ・モジュールの占有領域を必要としません。 暗号化サービスはクラウドでプロビジョニングされ、所有者はこれらのサービスを完全に制御できます。 クラウドで暗号サービスを利用することで、最大限の自由と柔軟性が得られます。

ハードウェア・セキュリティ・モジュールの一般的な使用例は?

Entrust nShield as a Serviceなどのハードウェア・セキュリティ・モジュールを使用すると、PKIや鍵管理、特権アクセス管理、コンテナ化、データベース暗号化、コードサイニングなど、さまざまなアプリケーションに暗号化サービスを提供できます。 Entrustには、100社を超えるセキュリティソリューションプロバイダーからなる、実績のあるエコシステムがございます。 下の図をご参照ください。

パートナーエコシステムには、次の利点があります。

- 認定済みのハードウェアベースの暗号化によってパートナーのソリューションを強化することで、エンドカスタマーに価値と強化されたセキュリティを提供します。

- 技術的な専門知識とグローバルなサービス区域に支えられた、熟慮され実績のあるプロセスにより、強力なカスタマーサポートが保証されます。