Bring Your Own Key to Microsoft Azure

Microsoft Azure Key Vaultは、クラウドで使用される重要な暗号鍵を保護して、データを保護します。

Azure Key Vaultを使用するMicrosoftサービスとベンダーアプリケーションの数が増えているため、BYOKの恩恵を受けることができます。

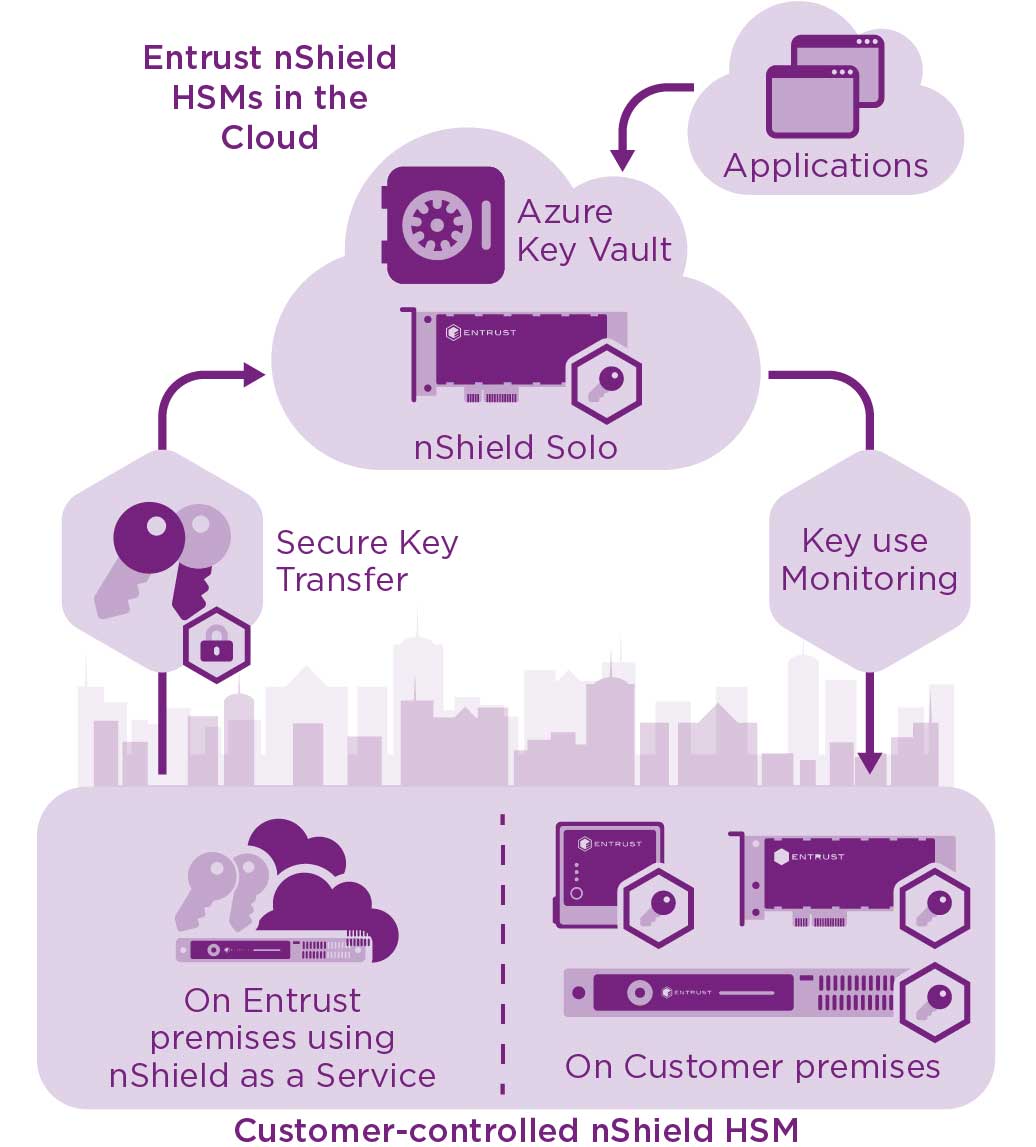

世界中のAzureデータセンターに導入されているEntrust nShieldハードウェア・セキュリティ・モジュール(HSM)は、クラウド内の鍵を保護・管理します。Entrustでは、より高度な制御を提供するために、クラウドまたは自社の施設でAzure Key Vaultで使用する独自の鍵を作成、保持、転送できます。

nShield BYOK for Azureを使用して、機密性の高いクラウドデータとアプリケーションの完全な制御を維持しましょう。

仕組みについては、簡単な概要ビデオをご視聴ください。

検証

Entrust Warrant(デジタル証明書)はすべてのnShieldハードウェア・セキュリティ・モジュールを識別

このハッシュ値とMicrosoftから提供されたユーティリティを使用して、ワラントチェーンと鍵生成証明書を検証し、すべての署名情報が認証済みのnShieldハードウェア・セキュリティ・モジュール内で作成されたことを表明しましょう。

nShield Warrant Signing Key(v0)のnCore鍵ハッシュ:

59178a47 de508c3f 291277ee 184f46c4 f1d9c639

クラウド

クラウド内の機密データを保護するための重要な鍵を制御

クラウドサービスとして、ITインフラストラクチャを追加することなくAzure Key Vaultをオンデマンドで実行し、組織の境界を越えてデータを確実に保護できます。 Azure Key Vaultは暗号化を採用して、データへのアクセスを制御し、データを永続的に保護します。 セキュリティは、重要な暗号鍵に与えられた保護のレベルによって異なります。 暗号鍵が公開されると、機密データが危険にさらされる可能性があります。 セキュリティを確保するために、Entrust nShieldハードウェア・セキュリティ・モジュールを使用して堅牢な境界内で鍵を保護することを選択できます。nShieldハードウェア・セキュリティ・モジュールは、ソフトウェア環境に関係なく、鍵を生成・保護・管理します。

強化されたセキュリティ – Azure Key Vault用のnShield BYOK

Entrust nShieldは、セキュリティを重視する企業、政府、テクノロジーベンダーにデータ保護ソリューションを提供するという20年の実績を誇ります。これには、世界で最も要求の厳しいセキュリティ組織向けの重要な鍵管理ソリューションも含まれます。この分野の専門家であるEntrustの製品とサービスは、お客様が暗号化保護を効果的に利用できるように、高保証のセキュリティをご提供します。

Entrustは、鍵制御の維持方法を容易にします。 鍵はクラウドで生成できますが、Azure Key Vaultを使用する際の保証を強化するために、鍵は(オンプレミスの物理的デバイス上、またはサービスとしての)独自のnShieldハードウェア・セキュリティ・モジュールで生成されます。 この方法で生成された鍵は、Azureクラウド内の他のnShieldハードウェア・セキュリティ・モジュールと安全に共有されますが、nShieldハードウェア・セキュリティ・モジュールのセキュリティ境界を離れることはありません。 Azure Key Vaultの開始以来、Microsoftでは、鍵の保護にEntrustのFIPS 140-2 Level 2で検証されたnShieldハードウェア・セキュリティ・モジュールを使用しています。

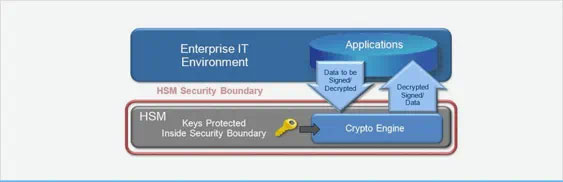

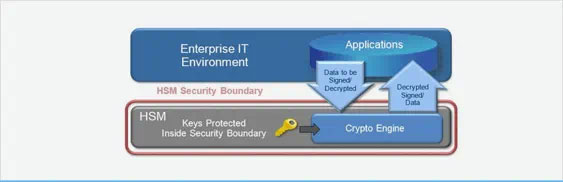

ハードウェア・セキュリティ・モジュールとは?

ハードウェア・セキュリティ・モジュールは、機密性の高い鍵要素を生成・保護・管理するように設計された高性能の暗号化デバイスです。Entrust nShieldハードウェア・セキュリティ・モジュールは、鍵を安全に保ち、保護された境界内でのみ使用できるように維持します。これにより、鍵の管理と使用状況の可視性を保つことができます。

Azure Key VaultでEntrust nShieldハードウェア・セキュリティ・モジュールを使用する理由とは?

Entrust nShieldハードウェア・セキュリティ・モジュールを使用すると、鍵が常に管理下にあり、Microsoftで認識されなくなります。この機能により、クラウドに保持されている機密データが脆弱であるという認識が軽減されます。

Azure Key Vaultでは、複数のレベルの制御が可能です。 Azure Key Vault鍵がテナント鍵になり、コストと労力に対して希望するレベルの制御を管理できます。

- 既定ではAzure Key Vaultによってテナント鍵のライフサイクルが生成・管理される

- BYOKを使用すると、テナント鍵を物理的デバイス上またはサービスとしてのEntrust nShieldハードウェア・セキュリティ・モジュールに生成できる

- ほぼリアルタイムに表示される使用状況ログにより、セキュリティが強化され、鍵の使用状況を正確に確認できる

動作の仕組み

Entrust nShieldハードウェア・セキュリティ・モジュールは、テナント鍵を保護するロックドケージを作成します。テナント鍵は、オンサイトのEntrust nShieldハードウェア・セキュリティ・モジュールからMicrosoftのAzureデータセンター内のEntrust nShieldハードウェア・セキュリティ・モジュールに安全にキャッシュできます。ハードウェア・セキュリティ・モジュールによって作成されたFIPS準拠のセキュリティ境界を離れることはありません。 テナント鍵は、Microsoftのデータセンターにある間保護されます。堅牢なアクセス制御メカニズムを採用した慎重に設計された暗号化境界内で保護されているため、職務分掌を実施し、承認された目的でのみ鍵が使用されるようにします。

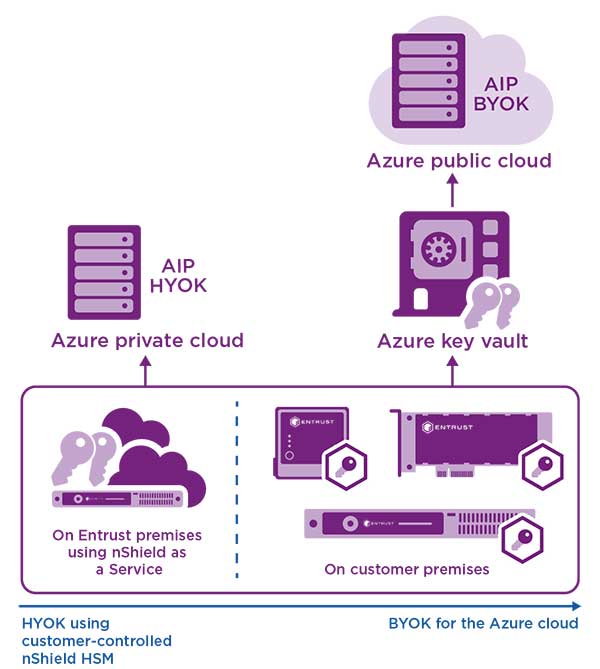

BYOK

BYOK for Azure Key Vaultを使用すると、オンプレミス環境のセキュリティプロパティを照合できます。結果として、ITポリシーに従ってオンプレミスまたはクラウドベースのnShieldハードウェア・セキュリティ・モジュールでテナント鍵を生成し、MicrosoftがホストするAzureクラウドEntrust nShieldハードウェア・セキュリティ・モジュールに対してテナント鍵を安全に転送できます。

ホストされたハードウェア・セキュリティ・モジュールの検証

ホストされたハードウェア・セキュリティ・モジュールが承認済みのEntrust nShieldハードウェア・セキュリティ・モジュールであることを確認するために、BYOKを備えたAzure Key Vaultは、その証明書を検証するメカニズムを提供します。この機能は、Entrust BYOKでのみ使用可能であり、この機能を使用することで、テナント鍵のアップロードを保護するために使用される鍵の暗号鍵が実際にEntrust nShieldハードウェア・セキュリティ・モジュールで生成されたことを確認できます。

オンプレミス

高保証ハードウェアを使用して、Azure Information Protection(AIP)鍵を保護・管理

ほとんどのコンテンツはAzure Key Vaultに安全に保存された鍵で提供できますが、一部の機密性の高いコンテンツは、独自のセキュリティ境界外で共有または送信することはできません。この機密性の高いコンテンツのセキュリティは、物理的にオンプレミスのみで、アクセスと共有が非常に制限されている必要があります。独自のセキュリティ境界内で最も機密性の高いデータを管理するために、AIPではオンプレミスの物理コンポーネントによって実現される独自の鍵(HYOK)を保持し、nShieldハードウェア・セキュリティ・モジュールを介して鍵管理を提供します。

ハードウェア・セキュリティ・モジュールとは?

ハードウェア・セキュリティ・モジュールは、機密性の高い鍵要素を生成・保護・管理するために設計された高性能の暗号化デバイスです。nShieldハードウェア・セキュリティ・モジュールは、鍵を安全にロックし、保護された境界内でのみ使用できるようにします。これにより、鍵の管理と使用状況の可視性を保つことができます。

AIPでnShieldハードウェア・セキュリティ・モジュールを使用する理由とは?

nShieldハードウェア・セキュリティ・モジュールは、重要なデータを安全に保つためにAIPが使用する鍵に堅牢な保護機能を提供します。nShieldはソフトウェア環境から完全に独立して鍵の生成、保護、管理を行います。

動作の仕組み

nShieldハードウェア・セキュリティ・モジュールは、鍵を保護するロック済みのケージを作成します。これらの鍵は、慎重に設計された暗号化境界内で保護されています。堅牢なアクセス制御メカニズムを採用しているため、職務分掌を実施して、鍵が承認された目的にのみ使用されるようにできます。nShieldは、鍵管理、ストレージ、冗長機能を備えており、必要なときにいつでも鍵にアクセスできます。

HYOK

nShieldハードウェア・セキュリティ・モジュールは、重要な鍵を保護するハードウェアソリューションを提供します。nShieldは、ソフトウェア環境から完全に独立して鍵を保護・管理します。これにより、最も機密性の高いコンテンツへのアクセスを物理的にオンプレミスのみに保つ必要がある場合に、独自の鍵を保持できます。

購入方法

Entrustは、Microsoftが提供するBYOKの両バージョンをサポートする唯一のハードウェア・セキュリティ・モジュールベンダーです。

- nShield BYOK

- Microsoft BYOK

nShield BYOKは、鍵のインポートとnShieldハードウェア・セキュリティ・モジュール検証の強力なアテステーションを提供します。Microsoft BYOKは、nShield Cloud Integration Option Packでサポートされています。

nShield BYOKを使用してMicrosoft Azure Key Vault鍵を生成・保護するために購入するもの

nShield Edge

少量の物理的にオンプレミスで鍵生成を行う必要がある場合については、nShield Edgeは便利なオプションであり、USB接続のハードウェアセキュリティを提供します。統合については、完全な冗長性のために2つのnShield Edgeハードウェア・セキュリティ・モジュールを使用することを推奨します。

nShield Solo+とSolo XC

物理的なオンプレミスでの鍵生成については、nShield Solo +とSolo XC埋め込みPCIeカードで、ハードウェアベースの鍵を多量に生成・管理できます。

nShield Connect +とConnect XC

より高性能な物理的なオンプレミスでの鍵生成を行う必要がある場合については、nShield Connect +とConnect XCネットワーク接続アプライアンスで大量のハードウェアベースの鍵を生成・管理できます。

詳細はこちら | nShield Connectデータシート

Entrust nShield as a Service

より高性能なオンプレミスでの鍵生成を行う必要がある場合については、nShield as a Serviceを使用して独自のnShield Connectハードウェア・セキュリティ・モジュールのサブスクリプションに登録することもできます。 Entrust nShield as a Serviceでは、ハードウェアベースの鍵を多量に生成・管理できます。

詳細はこちら | nShield as a Serviceデータシート

Microsoft BYOKを使用してMicrosoft Azure Key Vaultの鍵を生成・保護するために購入するもの

Microsoft BYOKを使用して鍵を生成・保護するには、上記のnShieldハードウェア・セキュリティ・モジュールモデルの1つとnShield Cloud Integration Option Packが必要です。

Entrust Cloud Integration Option Pack

このオプションパックを使用すると、主要なクラウドサービスのユーザは、強力なエントロピーソースを使用し、鍵の長期保存はFIPS認定のnShieldハードウェア・セキュリティ・モジュールによって保護された状態で鍵が安全に生成されていることを確信しながら、自分の環境で鍵を生成し、エクスポートしてクラウドで使用できます。

Entrustはこれらの製品とともに、専門家によるトレーニング、メンテナンス、サービスプログラムを提供しており、お客様のニーズの変化に応じて現在そして今後の統合を確実に成功に導きます。

BYOK Deployment Service Package

Azure用の少量のオンプレミスでの鍵生成を行う必要があり、ハードウェア・セキュリティ・モジュールテクノロジーを初めて使用する場合は、このカスタマイズ済みパッケージサービスに、nShield Edgeハードウェア・セキュリティ・モジュール、手順、インストールが組み込まれます。 Entrustのコンサルタントが、鍵の作成と転送の方法をご案内し、詳細なプロセスとチェックリストをご提供します。 Azureとの統合については、完全な冗長性のために2つのnShield Edgeハードウェア・セキュリティ・モジュールを使用することを推奨します。

BYOK Deployment Service Packageのデータシート

専門スタッフがお客様のご購入をお手伝いし、お客様特有のニーズに合わせたトレーニングとメンテナンスのオプションについてご案内します。

その他のリソース

BYOK/HYOK to Azureに関するリソース

Azure Information Protection with HYOK

MicrosoftとEntrustは、クラウド上でコントロールできる永続的な情報保護と鍵管理のオプションを提供します