Autenticazione adattiva

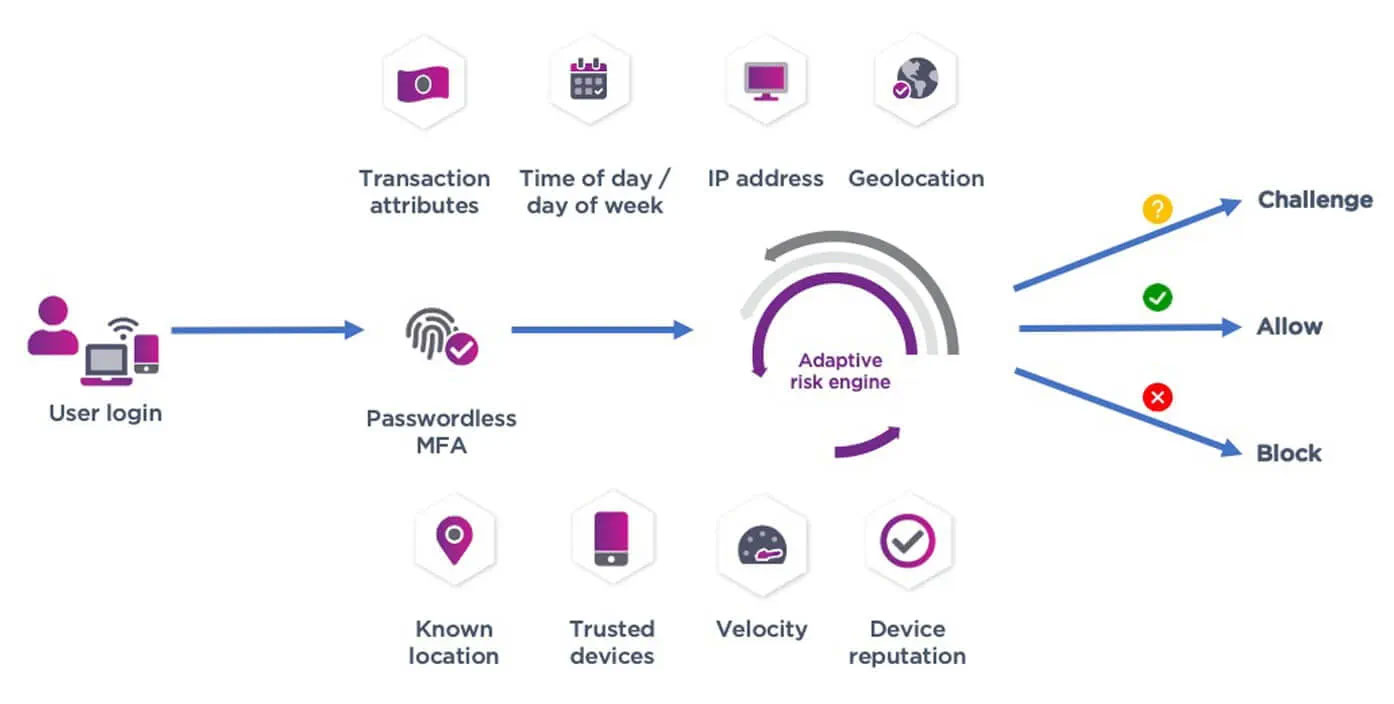

L'autenticazione adattiva raggiunge l'equilibrio fra una sicurezza eccezionale e un'ottima UX valutando gli attributi contestuali: biometria comportamentale, geolocalizzazione e reputazione del dispositivo, in tempo reale.

Implementa un'autenticazione basata sul rischio che funziona dietro le quinte

Alla richiesta d'accesso da parte degli utenti, il contesto di accesso viene valutato in tempo reale dal nostro Policy Engine. In quel caso si decide se concedere l'accesso oppure no. La nostra tecnologia, valutando automaticamente ogni tentativo di login da parte dell'utente, accelera l'accesso a dati importanti per gli utenti a cui servono e per i quali hanno l'autorizzazione.

Che cos'è l'autenticazione adattiva basata sul rischio?

L'autenticazione adattiva basata sul rischio valuta il livello di rischio di un utente quando lo autentica per accedere a una risorsa o a un sistema. Il punteggio di rischio viene calcolato valutando vari fattori, come la posizione da cui l'utente si sta autenticando, il tipo di dispositivo che utilizza, se si sta collegando dall'indirizzo IP di una zona geografica con restrizioni, ecc.

Come funzionano?

Sperimenta i vantaggi dell'autenticazione adattiva basata sul rischio

Impedisci l'accesso non autorizzato

A sistemi e dati, richiedendo passaggi di verifica aggiuntivi per utenti o attività ad alto rischio.

Migliora l'esperienza utente

Riducendo il numero di passaggi di accesso richiesti quando il rischio è basso.

Personalizzabile

Alle esigenze specifiche di un'organizzazione, consentendo un approccio più personalizzato alla sicurezza ponderando i fattori in base al caso d'uso.

Migliorare l'esperienza utente

Gestione semplice

Creazione di criteri intuitivi e basati sul rischio, ruoli utente configurabili e un'affidabile attività di reporting che fornisce approfondimenti cruciali sul profilo di sicurezza utente.

UI semplice

L'autenticazione in privato consente agli utenti di accedere facilmente a workstation e applicazioni, e persino di aprire porte sicure solo con i loro telefoni.

Opzioni di autenticazione

Abilita gli autenticatori in base ai requisiti e al rischio dell'utente.

Come configurare l'autenticazione adattiva basata sul rischio

Esistono diversi modi per configurare l'autenticazione adattiva basata sul rischio, ma ecco una panoramica di base della procedura:

Passo 1: Definisci le condizioni

Definisci le condizioni che attiveranno l'autenticazione adattiva. Può basarsi su fattori come la posizione dell'utente, il tipo di dispositivo che sta utilizzando o l'ora del giorno. Puoi applicare diversi pesi a vari fattori a seconda del caso d'uso.

Passo 2: Seleziona AMF

Seleziona l'autenticazione multifattoriale che utilizzerai per verificare l'identità dell'utente. Puoi includere qualcosa che l'utente conosce (come una password), qualcosa che possiede (come un token di sicurezza) o qualcosa che è (come la sua impronta digitale).

Passo 3: Configura il sistema

Configura il sistema per richiedere all'utente i fattori di autenticazione appropriati in base alle condizioni soddisfatte e ai livelli di rischio che superano una soglia predefinita.

Portafoglio di identità

Le nostre funzionalità del portafoglio di identità:

Autenticazione

Semplifica l'iscrizione di diversi utenti e dispositivi con un'ampia gamma di tecnologie.

Autorizzazione

Garantisci sia una sicurezza solida che un'esperienza utente eccezionale con queste tecnologie all'avanguardia.

Transazione e gestione

Proteggiti continuamente da minacce avanzate con la tecnologia, dall'analisi del comportamento al rilevamento delle frodi.

Il portafoglio di identità adatto alle tue esigenze di autenticazione

Consumatore

Registrazione digitale

Offri ai clienti un'esperienza liberatoria di iscrizione dei dispositivi mobili.

Banking per il cliente

Attira e fidelizza i clienti con i migliori servizi di mobile banking e online banking.

Portali per il cliente

Offri ai clienti un accesso senza problemi ai tuoi portali e crea un'ottima esperienza con il tuo marchio.

Integrazione CIAM

Il nostro portafoglio si integra perfettamente con le strategie di Customer Identity Access Management (CIAM).

Rispetta la normativa PSD2

Disponiamo degli strumenti di identità affidabili di cui hai bisogno per avere successo e rispettare la conformità.

Forza lavoro

Accesso fisico e logico

Il nostro portafoglio offre le tecnologie necessarie per integrare l'accesso sicuro fisico e logico.

Protezione VPN

Consenti ai lavoratori di tutto il mondo di accedere sempre a VPN e applicazioni SaaS.

Lavoratore privilegiato

Proteggi le credenziali delle applicazioni fondamentali degli amministratori di sistema o dei dirigenti senior.

Accesso senza password

Una vera soluzione SSO senza password, che supporta tutti i dispositivi, PC e Mac e app cloud e in locale.

Appaltatori

Le nostre soluzioni garantiscono la sicurezza delle applicazioni per gli appaltatori che utilizzano app locali o cloud.

Consenti Mobilità governativa conforme a PIV

Elimina la complessità e abilita la mobilità altamente sicura con soluzioni PIV comprovate.

Cittadino

Registrazione digitale

Offri ai clienti un'esperienza liberatoria di iscrizione dei dispositivi mobili.

Cittadino digitale

Utilizza il nostro portafoglio per proteggere e gestire passaporti, carte d'identità nazionali e patenti di guida.

Prova gratuitamente Entrust Identity as a Service per 60 giorni

Esplora la piattaforma Identity as a Service che ti consente di accedere a MFA, SSO, autenticazione adattiva basata sul rischio e molto altro ancora.