O que é autenticação multifator (MFA)?

A Autenticação multifator (MFA) é um método de autenticação que requer que um usuário forneça pelo menos dois fatores de verificação para ter acesso a um site, aplicativo ou recurso.

Qual é a importância da MFA?

A MFA aumenta a segurança de uma organização ao exigir fatores adicionais para verificar um usuário. Como os nomes de usuário e senhas provaram ser vulneráveis a ataques, as organizações que desejam aumentar sua segurança podem recorrer à MFA para garantir um maior grau de confiança e potencial para permitir aos usuários verificados o acesso a sites, aplicativos e recursos.

Como funciona a MFA?

A MFA exige que um usuário forneça pelo menos um fator adicional de verificação para que lhe seja concedido acesso. A aplicação de um fator além do nome do usuário e da senha garante um nível mais alto de segurança ao solicitar informações adicionais que são fáceis para os usuários autênticos e muito difíceis para os cibercriminosos terem à sua disposição.

Em geral, o processo é:

- Um usuário digita um nome de usuário e uma senha para acessar uma conta.

- Um segundo fator de verificação é solicitado, tal como uma impressão digital, PIN ou senha de uso único (OTP).

- O usuário fornece o fator solicitado, que se baseia em informações previamente fornecidas por ele ao criar sua conta.

A Autenticação de dois fatores (2FA) é uma forma de MFA?

Sim, é. 2FA é uma forma de MFA, na qual um usuário é obrigado a fornecer exatamente dois fatores de verificação.

Quais são os quatro tipos de fatores?

Há quatro tipos de fatores que podem ser fornecidos para verificar um usuário:

- Conhecimento: algo que o usuário conhece.

- Posse: algo que o usuário tem.

- Biometria: algo que o usuário é.

- Localização: um lugar onde o usuário está.

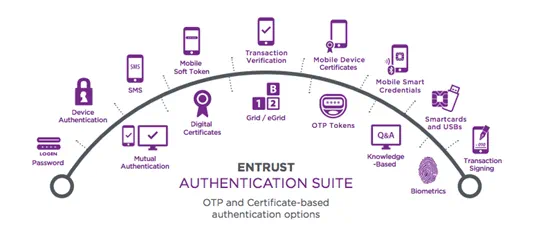

Quais são os autenticadores/tokens de autenticação mais comuns?

Autenticação transparente

Autenticadores transparentes que validam os usuários sem exigir o envolvimento cotidiano.

- Certificação digital

- Geolocalização por IP

- Autenticação de dispositivos

Autenticação de fator físico

Dispositivos tangíveis que os usuários carregam e utilizam ao se autenticarem.

- Tokens de senha de uso único (OTP)

- Cartão com display

- Autenticação de grade

- Lista de códigos de acesso único

- Biometria

Autenticação de fator não físico

Métodos de verificação das identidades dos usuários sem exigir que eles tenham um dispositivo físico adicional.

- Autenticação baseada no conhecimento

- Autenticação fora de banda

- Credenciais inteligentes móveis

- Soft Tokens por SMS

O que é autenticação adaptável (autenticação baseada em risco)?

A autenticação adaptável, também conhecida como autenticação baseada em risco, analisa o risco do perfil do usuário com relação ao acesso solicitado. Quanto maior o risco de um perfil de usuário, mais acentuados serão os desafios. Com a autenticação adaptável, é possível desafiar o usuário por fatores ou credenciais adicionais quando o nível de risco for apropriado.

As organizações podem determinar seus próprios níveis de risco, mas, em geral, o grau de risco de um perfil de usuário é baseado em políticas sobre o local de onde os usuários estão fazendo login, quando estão fazendo login, o dispositivo que estão usando para fazer login e se estão se conectando por uma rede pública ou privada.