Autenticação X Autorização

O que é autenticação?

A autenticação é o processo de validação de quem um usuário afirma ser. Por exemplo, verificar a identidade de um funcionário ou a identificação do usuário para acessar um sistema.

O que é autorização?

A autorização é o processo de dar acesso específico a um usuário. Por exemplo, determinar quais recursos ou instalações um usuário poderá acessar.

Qual é a diferença entre autenticação e autorização?

Embora o acesso aos recursos requeira autenticação e autorização, eles são duas etapas exclusivas do processo. A autenticação é a chave. A autorização é se essa chave lhe dá ou não a permissão de acesso.

A autenticação é iniciada pelo usuário, enquanto a autorização é determinada por uma política e concedida pelo aplicativo, sistema ou recurso acessado.

O que vem primeiro: a autenticação ou a autorização?

A autenticação do usuário deve ocorrer antes de ser concedida a autorização para conceder acesso específico.

Ambas integram o processo de um usuário ter acesso a um aplicativo, sistema ou recurso específico.

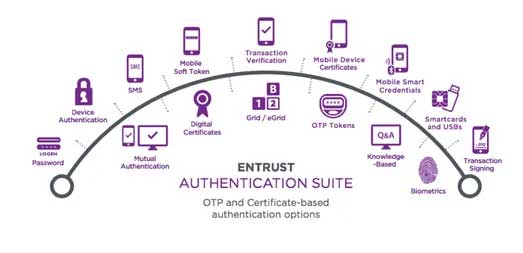

O que são métodos de autenticação comuns?

Autenticação transparente

Autenticadores transparentes que validam os usuários sem exigir o envolvimento cotidiano.

- Certificação digital

- Geolocalização por IP

- Autenticação de dispositivos

Autenticação de fator físico

Dispositivos tangíveis que os usuários carregam e utilizam ao se autenticarem.

- Tokens de senha de uso único (OTP)

- Cartão com display

- Autenticação de grade

- Lista de códigos de acesso único

- Biometria

Autenticação de fator não físico

Métodos de verificação das identidades dos usuários sem exigir que eles tenham um dispositivo físico adicional.

- Autenticação baseada no conhecimento

- Autenticação fora de banda

- Credenciais inteligentes móveis

- Soft Tokens por SMS

Quais são as abordagens comuns para a autorização?

A abordagem final para a autorização é uma estrutura de confiança zero, baseada no conceito de acesso menos privilegiado. Os tipos comuns de autorização que podem ser usados para construir tal estrutura são:

- Baseada em token, em que um usuário recebe um token que fornece privilégios específicos e acesso aos dados.

- Controle de acesso baseado em funções (RBAC), em que os usuários são divididos em funções ou grupos com tipos específicos de acesso e restrições.

- Listas de controle de acesso (ACL), em que somente certos usuários de uma lista podem ter acesso a um determinado aplicativo, sistema ou recurso.

Como a Entrust pode me ajudar com autenticação e autorização?

A plataforma de gerenciamento de identificação e acesso (IAM) da Entrust fornece autenticação de usuário e autorização para um número inigualável de casos de uso, incluindo equipes, consumidores e cidadãos.

Explorar seções

- O que é autenticação?

- O que é autorização?

- Qual é a diferença entre autenticação e autorização?

- O que vem primeiro: a autenticação ou a autorização?

- O que são métodos de autenticação comuns?

- Quais são as abordagens comuns para a autorização?

- Como a Entrust pode me ajudar com autenticação e autorização?