Autenticazione e Autorizzazione

Che cos'è l'autenticazione?

L'autenticazione è il processo di convalida dell'identità di un utente. Ad esempio, si verifica l'identità o l'ID utente di un dipendente per accedere a un sistema.

Che cos'è l'autorizzazione?

L'autorizzazione è il processo di concessione di un accesso specifico a un utente. Ad esempio, si determina a quali risorse o strutture potrà accedere l'utente.

Qual è la differenza fra autenticazione e autorizzazione?

Anche se l'accesso alle risorse richiede sia l'autenticazione sia l'autorizzazione, si tratta di due passaggi unici nel processo. L'autenticazione è la chiave. L'autorizzazione è il permesso di accesso, o meno, con quella chiave.

L'utente avvia l'autenticazione, mentre l'autorizzazione è determinata da un criterio e fornita dall'applicazione, dal sistema o dalla risorsa a cui si accede.

Cosa viene prima: l'autenticazione o l'autorizzazione?

L'autenticazione dell'utente deve avvenire prima che venga fornita l'autorizzazione a concedere un accesso specifico.

Entrambe sono parte integrante del processo attraverso il quale un utente ottiene l'accesso a un'applicazione, un sistema o una risorsa specifici.

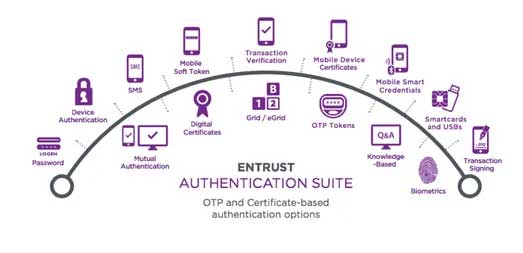

Quali sono comuni metodi di autenticazione?

Autenticazione trasparente

Autenticatori trasparenti che forniscono la convalida agli utenti senza necessità di coinvolgimento quotidiano.

- Certificati digitali

- Geolocalizzazione IP

- Autenticazione del dispositivo

Autenticazione con fattore di forma fisico

Dispositivi materiali che gli utenti portano con sé e utilizzano per autenticarsi.

- Token per passcode monouso (OTP)

- Display Card

- Griglia di autenticazione

- Elenco dei passcode monouso

- Biometria

Autenticazione con fattore di forma non fisico

Metodi che consentono di verificare l'identità degli utenti senza che debbano portare con sé un dispositivo fisico aggiuntivo.

- Autenticazione basata sulle conoscenze

- Autenticazione fuori banda

- Credenziali smart mobili

- Soft token SMS

Quali sono gli approcci comuni all'autorizzazione?

L'approccio definitivo all'autorizzazione è secondo lo schema Zero Trust, che si basa sul concetto di accesso meno privilegiato. I comuni tipi di autorizzazione che si possono utilizzare per realizzare tale schema sono:

- Basata su token, quando a un utente viene concesso un token che fornisce privilegi e accesso ai dati specifici.

- Controllo degli accessi basato sui ruoli (RBAC), quando gli utenti sono divisi in ruoli o gruppi con tipi di accesso e restrizioni specifici.

- Elenchi di controllo degli accessi (ACL), quando solo alcuni utenti di un elenco possono avere accesso a un'applicazione, sistema o risorsa particolari.

In che modo Entrust è di aiuto con l'autenticazione e l'autorizzazione?

La piattaforma di gestione dell'identità e degli accessi (IAM) di Entrust fornisce l'autenticazione e l'autorizzazione agli utenti per un numero ragguardevole di casi d'uso, tra cui forza lavoro, consumatori e cittadini.