¿Qué es un correo electrónico cifrado? Significado y funcionamiento

Un correo electrónico cifrado es un método en el que el remitente del correo electrónico puede asegurarse de que solo el destinatario podrá leer el contenido del mensaje. El objetivo del correo electrónico cifrado es proteger los datos sensibles, ya sea porque un usuario no autorizado acceda al canal de comunicación del correo electrónico o porque un usuario interno lo envíe accidentalmente al destinatario equivocado.

¿Deben encriptarse los correos electrónicos?

El mayor riesgo para una organización que no proteja su correo electrónico es que la deja vulnerable a las actividades de piratería informática, que pueden dar lugar al robo de su propiedad intelectual y de capital, así como al daño de su marca y a la erosión de la confianza de los clientes. También existen ciertos riesgos de cumplimiento a los que las organizaciones pueden enfrentarse en función de su sector o jurisdicción en la que desarrollan su actividad.Los ataques al correo electrónico de las empresas (BEC) han aumentado en los últimos años, atravesando geografías y sectores empresariales. Según los informes más recientes del FBI sobre delitos en Internet (ICR), las organizaciones de Estados Unidos perdieron 8600 millones de dólares por ataques BEC entre 2014 y 2021 con 2400 millones de dólares solo en 2021.

¿Qué peligros pueden experimentar las organizaciones por los ataques al correo electrónico?

Hay dos tipos de actividades de piratería de correo electrónico:

- Phishing: Cuando los mensajes genéricos se envían a un grupo más amplio de víctimas potenciales

- Ataques de phishing personalizado o de correo electrónico comercial comprometido (BEC): Ataques específicos y planificados dirigidos a un individuo o a un grupo; estos ataques tienen como objetivo:

- Extraer información sensible

- Instalar malware en la red

- Transferir dinero a cuentas que pertenecen a los atacantes

¿Cuáles son los beneficios de la encriptación del correo electrónico?

Firmar y cifrar los correos electrónicos ayuda a las organizaciones a evitar la piratería del correo electrónico, que da lugar al robo de propiedad intelectual y de capital. También mitiga el daño a la marca y a la reputación que puede producirse si una empresa pierde el control de los datos sensibles. Además, la adopción de la tecnología de correo electrónico firmado digitalmente y cifrado aborda la caída asociada que puede hacer que varias empresas no cumplan con varias regulaciones de cumplimiento como HIPAA y GDPR. Cumplir y mantener la conformidad con las distintas normativas de privacidad y seguridad reduce el riesgo de que las empresas paguen elevadas sanciones por incumplimiento.

¿Qué normativas exigen el cifrado de los correos electrónicos?

Dependiendo del sector, la geografía o el lugar en el que opere la empresa, las organizaciones deben prestar atención a diferentes normativas. Por ejemplo, en EE. UU., la Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA) exige que las organizaciones protejan la información sanitaria sensible de los pacientes para que no se divulgue sin su conocimiento o consentimiento. Según el Departamento de Salud y Servicios Humanos de EE. UU., los costos de violación de HIPAA solo en 2020 fueron de $13 000 000.

En la Unión Europea, las directrices del Reglamento General de Protección de Datos (GDPR) establecen que los datos personales deben estar totalmente protegidos y si no lo están, las organizaciones pueden ser objeto de multas de hasta el 4 % de sus ingresos del año anterior o hasta €20 000 000. En Dinamarca, por ejemplo, como extensión del GDPR cifrar los correos electrónicos que contienen información personal sensible es obligatorio para las empresas desde 2019.

¿Por qué el correo electrónico es una amenaza en el sector sanitario?

Los ataques de phishing siguen siendo una de las principales causas de violación de datos en el sector sanitario y, según el informe sobre delitos en Internet del FBI, las organizaciones perdieron 2400 millones de dólares por ataques BEC. Un ataque de phishing es a menudo el primer paso de un ataque de varias etapas en el que se despliega posteriormente malware o ransomware.

Después de los ataques de phishing, el HIPAA Journal - Healthcare Data Breach Report sugiere que las infracciones relacionadas con el correo electrónico en el cuidado de la salud son el segundo tipo de ataque más común.

En 2021, la Oficina de Derechos Civiles (OCR) investigó 277 incidentes de violación del correo electrónico en el ámbito de la sanidad, el 83 % de los cuales fueron resultado de piratería informática o incidentes de TI.

Las violaciones de las cuentas de correo electrónico se notificaron a un ritmo de más de una cada dos días en 2020, pero las violaciones relacionadas con el correo electrónico ocuparon el segundo lugar este año, por detrás de las violaciones de los servidores de red. Los servidores de red suelen almacenar grandes cantidades de datos de pacientes y son un objetivo principal para los hackers y las bandas de ransomware.

¿Cómo funciona el cifrado del correo electrónico?

Actualmente existen dos enfoques para asegurar el correo electrónico:

- PGP (Pretty Good Privacy)

- S/MIME (basado en certificados RSA y x.509)

OpenPGP y S/MIME son muy similares en algunos aspectos: ambos proporcionan autenticación mediante firmas digitales y privacidad mediante el cifrado de datos. Aunque OpenPGP cuenta con muchos partidarios, tiene bastante menos apoyo en el mercado. S/MIME es más ampliamente respaldado por los proveedores de software y está incorporado en los clientes de correo electrónico más comunes.

Con el cifrado de clave pública, hay dos claves: Una puede hacerse pública y la otra se mantiene en privado. El remitente cifra los mensajes utilizando la clave pública del destinatario. El destinatario descifra el mensaje utilizando su clave privada. Si se envía un mensaje a varios destinatarios, el correo electrónico se cifra por separado con la clave pública de cada uno de ellos.

Las firmas digitales utilizan los mismos pares de claves públicas/privadas, pero a la inversa. El remitente toma un hash seguro del mensaje y lo cifra utilizando su propia clave privada. Cualquiera puede descifrar ese hash (y verificarlo comparando el mismo hash con el mensaje original) simplemente descifrando con la clave pública del remitente. Como solo el propietario de la clave privada asociada a esa clave pública podría haberla cifrado, el mensaje se puede verificar. Esto proporciona integridad y no repudio. No repudio porque el remitente no puede negar posteriormente que no envió el mensaje.

La solución Entrust S/MIME proporciona a las organizaciones la capacidad de reducir drásticamente el riesgo de pérdida de datos de la empresa originados por el correo electrónico. Las capacidades de cifrado de identidad y de extremo a extremo de Entrust, compatibles con el correo electrónico interno y externo, junto con la implementación de las capacidades de automatización y de gestión del ciclo de vida, permiten a las organizaciones mejorar su postura de cumplimiento y seguridad en relación con otras soluciones.

¿Funciona el SSL en el correo electrónico?

RSA es el único protocolo criptográfico de clave pública compatible con la firma y el cifrado del correo electrónico. Los certificados SSL/TLS no pueden utilizarse para este fin. Sin embargo, existen otras tecnologías de cifrado que funcionan junto con S/MIME para proporcionar protección a los mensajes en tránsito. Por ejemplo: Transport Layer Security (TLS) o anteriormente Secure Sockets Layer (SSL). Estos protocolos cifran el túnel o la ruta entre el servidor de correo electrónico, para ayudar a prevenir el espionaje y las escuchas. También cifran la conexión entre el cliente de correo electrónico y el servidor de correo electrónico. S/MIME puede trabajar con ellos pero no depende de ellos.

¿La VPN cifra el correo electrónico?

La VPN no cifra el correo electrónico. No es una herramienta para evitar la piratería, los virus o el malware y no ayuda a salvaguardar el contenido del correo electrónico ni a autenticar al remitente.

¿Para qué sirve cifrar un correo electrónico?

El acto de firmar digitalmente y cifrar un correo electrónico permite a un empleado demostrar que los archivos adjuntos y el contenido proceden de la dirección de correo electrónico del remitente y que no se han modificado durante el tránsito. Esto también se conoce como no repudio y se puede respaldar en un tribunal a través de diversas legislaciones.

Proporcionar a los empleados de una empresa acceso a sus propios certificados S/MIME puede facilitar la identificación del destinatario y la identidad del remitente, lo que a su vez puede ayudar a limitar el impacto de un ataque de correo electrónico comercial comprometido (BEC).

Los certificados S/MIME de Entrust incluyen los nombres de la organización, la persona y la dirección de correo electrónico, lo que permite a los destinatarios del correo electrónico distinguir los correos electrónicos de SPAM o Phishing de los correos electrónicos de un remitente legítimo.

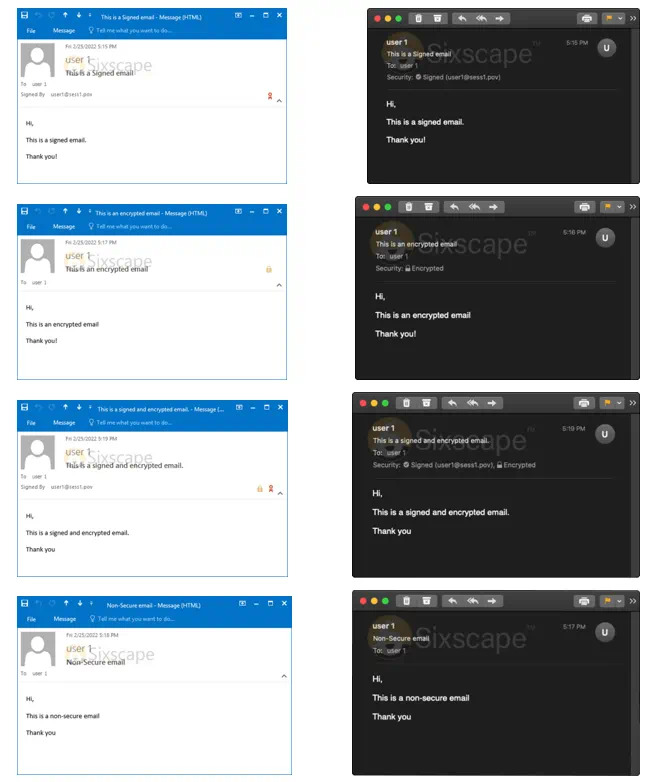

¿Qué aspecto tiene el correo electrónico firmado y cifrado en Outlook y Apple Mail?

Es muy fácil distinguir cómo es una experiencia de correo electrónico de confianza con la configuración del certificado de correo electrónico seguro en Microsoft Outlook y MacOS. A continuación, puede ver imágenes de cuatro casos diferentes:

- correo electrónico firmado

- correo electrónico cifrado

- correo electrónico firmado y cifrado

- correo electrónico sin firmar y sin cifrar

Hay tres indicadores principales de confianza en la experiencia de Outlook y MacOS:

- la cinta roja, que muestra que este correo electrónico está firmado.

- el icono del candado, que muestra que el correo electrónico está cifrado.

- se puede verificar la identidad del remitente a la izquierda del correo electrónico que fue firmado por el usuario 1 un empleado de la empresa X.

Por el contrario, en la experiencia del correo electrónico no fiable, un correo electrónico sin firmar y sin cifrar no muestra ni una cinta ni un candado. En este caso, es técnicamente posible que el usuario 1 de la dirección de origen se suplante.

Tenga en cuenta que estas funciones están disponibles una vez que ambos usuarios han intercambiado sus claves públicas.

¿Cómo firmar y cifrar el correo electrónico en su dispositivo móvil?

Cuando hay un certificado S/MIME instalado en el dispositivo Android o en un dispositivo iPhone, a la derecha de la pantalla, se puede ver que muestra un candado abierto y otro cerrado. Para enviar un correo electrónico cifrado, todo lo que tiene que hacer el usuario es tocar el icono del candado.

Los correos electrónicos se pueden firmar automáticamente si activa esta opción en la configuración.

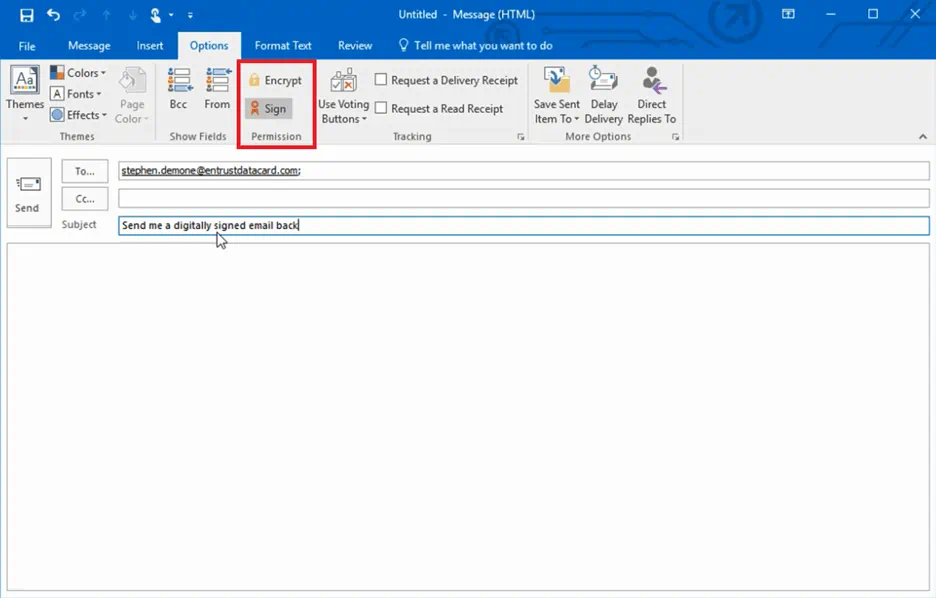

¿Cómo cifrar y firmar un correo electrónico con un certificado S/MIME?

Para firmar o cifrar un mensaje de correo electrónico, solo tiene que hacer clic en los botones Firmar o Cifrar que aparecen en el cuadro de diálogo Redactar mensaje, en la pestaña Opciones.

Explorar secciones

- ¿Deben encriptarse los correos electrónicos?

- ¿Qué peligros pueden experimentar las organizaciones por los ataques al correo electrónico?

- ¿Cuáles son los beneficios de la encriptación del correo electrónico?

- ¿Qué normativas exigen el cifrado de los correos electrónicos?

- ¿Por qué el correo electrónico es una amenaza en el sector sanitario?

- ¿Cómo funciona el cifrado del correo electrónico?

- ¿Funciona el SSL en el correo electrónico?

- ¿La VPN cifra el correo electrónico?

- ¿Para qué sirve cifrar un correo electrónico?

- ¿Qué aspecto tiene el correo electrónico firmado y cifrado en Outlook y Apple Mail?

- ¿Cómo firmar y cifrar el correo electrónico en su dispositivo móvil?

- ¿Cómo cifrar y firmar un correo electrónico con un certificado S/MIME?