Le guide ultime de la CMMC

Les réglementations et les exigences font partie du quotidien lorsque l’on travaille avec des autorités fédérales. Malgré tout, mettre en œuvre des contrôles et se conformer aux normes n’est pas chose aisée, surtout lorsqu’il s’agit de la certification du modèle de maturité en cybersécurité (Cybersecurity Maturity Model Certification, CMMC).

Vous ne savez pas par où commencer ? Nous sommes là pour vous aider. Poursuivez votre lecture pour connaître les tenants et aboutissants de la CMMC, et savoir comment votre organisation peut s’y conformer en toute simplicité.

Définition de la CMMC

Le programme de certification du modèle de maturité en cybersécurité (Cybersecurity Maturity Model Certification, CMMC) est un mécanisme de vérification conçu pour garantir que toutes les entreprises de la base industrielle et technologique de défense mettent en œuvre des pratiques adéquates en matière de cybersécurité. Basé sur la publication spéciale (SP) 800-171 du National Institute of Standards and Technology (NIST), le cadre de la CMMC soumet tous les fournisseurs de la base industrielle et technologique de défense à la même norme de sécurité certifiable.

En bref, tous les partenaires de mission du ministère de la Défense sont tenus d’adopter le même ensemble de contrôles de sécurité, en fonction de certaines variables. Quoi qu’il en soit, tout fournisseur du gouvernement posant sa candidature pour un contrat avec le ministère de la Défense doit obtenir une certification CMMC, afin d’attester qu’il a rempli ses obligations.

Coulisses de la création de la CMMC

En octobre 2016, le ministère de la Défense des États-Unis a publié la clause Defense Federal Acquisition Regulation Supplement (DFARS) intitulée « Safeguarding Covered Defense Information and Cyber Incident Reporting » (Protection des informations relatives à la défense et signalement des cyberincidents). En vertu de ce règlement, les fournisseurs de la Défense étaient uniquement tenus d’auto-évaluer leur niveau de maturité en matière de cybersécurité.

Cependant, les audits étaient souvent imprécis et rarement réalisés, ce qui a entraîné un manque de cohérence dans la mise en œuvre. De leur côté, les agences du ministère de la Défense n’avaient pas l’assurance que leurs partenaires de mission prenaient toutes les mesures nécessaires pour protéger les ressources du gouvernement.

Afin d’abandonner ce modèle d’auto-attestation, le ministère de la Défense a dévoilé la CMMC en 2019 et a commencé à l’intégrer dans ses contrats en novembre 2020.

Importance de la conformité à la CMMC

L’objectif du cadre de la CMMC est de protéger les informations gouvernementales contre tout accès et divulgation non autorisés. Plus précisément, il impose des pratiques visant à sécuriser deux types de données :

- Informations contrôlées non classifiées (ICNC) : les informations contrôlées non classifiées sont des données qui ne sont pas classifiées, mais qui doivent néanmoins être protégées en raison de politiques et d’ordonnances gouvernementales particulières. Les ICNC peuvent concerner les infrastructures critiques, les dossiers financiers, la défense nationale et d’autres domaines sensibles.

- Informations des contrats fédéraux (ICF) : à l’inverse, les ICF sont des informations fournies par le gouvernement américain ou qui lui sont destinées dans le cadre d’un contrat et qui ne doivent pas être diffusées publiquement. Bien qu’elles ne soient pas aussi sensibles que les ICNC, les ICF doivent néanmoins être strictement protégées.

Avec la multiplication des cyberattaques visant les organismes publics, la conformité à la CMMC est devenue vitale. Les piratages commandités par des États peuvent être particulièrement coûteux, avec un coût moyen de 4,43 millions de dollars par intrusion. Pire encore, compte tenu de la nature des données gouvernementales, ces attaques peuvent mettre en péril les intérêts du pays, y compris la sécurité nationale.

Avantages de la certification CMMC

Les entreprises travaillant pour le ministère de la Défense ont toutes les raisons de se conformer aux exigences de la CMMC. En plus d’être une obligation contractuelle, cette conformité représente aussi un avantage concurrentiel pour les entreprises. La certification CMMC vous permet :

- de répondre aux appels d’offres du ministère de la Défense ;

- de garantir un haut niveau de sécurité aux agences ;

- de renforcer votre cyber-résilience et minimiser l’exposition aux risques.

Présentation de la CMMC 2.0

Le ministère de la Défense des États-Unis a annoncé son intention de mettre à jour et de simplifier le cadre de la CMMC en novembre 2021. L’objectif était de faciliter la mise en œuvre et le respect des normes de la CMMC par les fournisseurs, tout en rationalisant le processus de certification.

Le cadre a été consolidé dans une version plus uniforme, plus complète et plus facile à comprendre : la CMMC version 2.0. D’ici le 1er octobre 2025, tous les contrats attribués par le ministère de la Défense exigeront un niveau minimal de certification CMMC.

Exigences de conformité à la CMMC

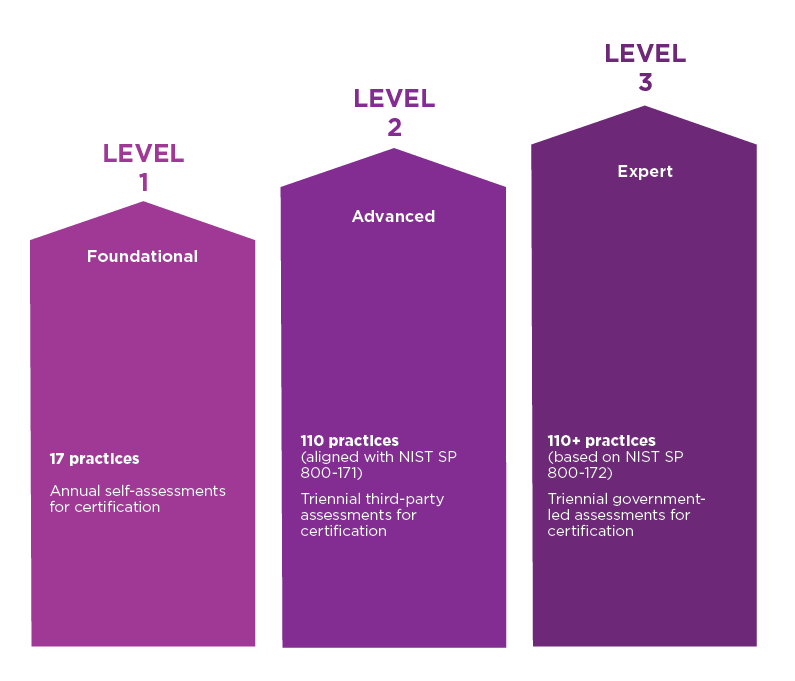

La CMMC prévoit plusieurs niveaux pour hiérarchiser les besoins. Alors que la version originale contenait cinq niveaux indépendants, la CMMC 2.0 a simplifié le cadre en ramenant leur nombre à trois.

Ils calquent la manière dont les fournisseurs (et les sous-traitants) traitent les ICF et les ICNC. En règle générale, plus ils traitent d’informations sensibles, plus les exigences de conformité sont strictes.

Ainsi, chaque niveau a ses propres processus, pratiques et procédures d’évaluation et s’appuie sur le précédent.

- CMMC de niveau 1 (basique) : 17 pratiques auto-évaluées.

- CMMC de niveau 2 (avancé) : 110 pratiques alignées sur la publication NIST SP 800-171, vérifiées tous les trois ans par un tiers lors d’une évaluation de sécurité.

- CMMC de niveau 3 (expert) : plus de 110 pratiques basées sur la publication NIST SP 800-172, vérifiées tous les trois ans par le gouvernement lors d’une évaluation de sécurité.

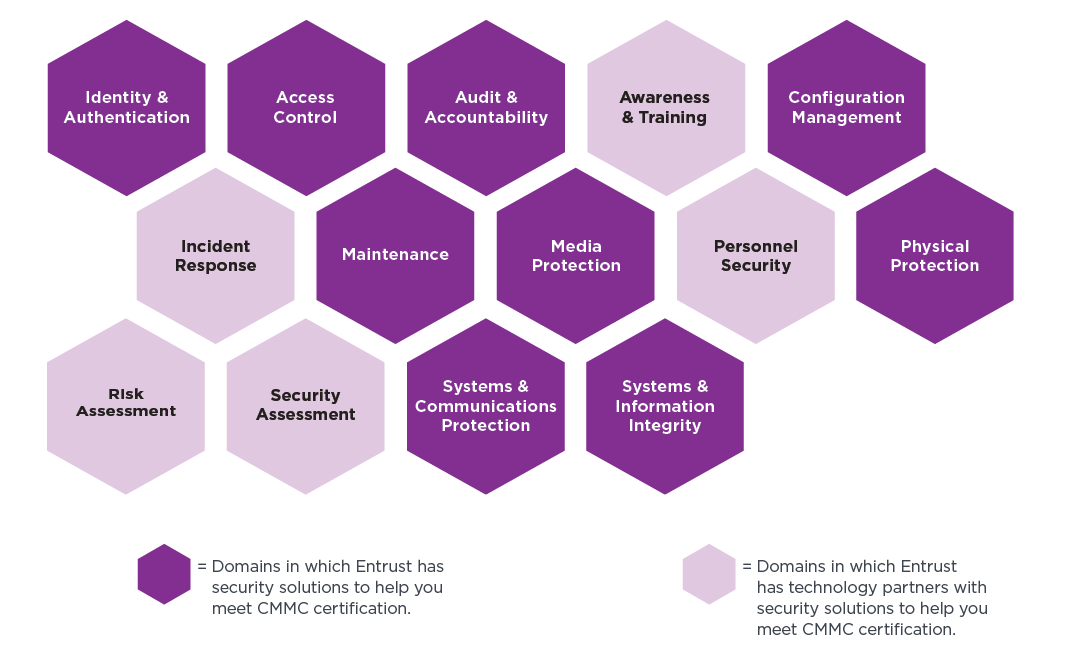

La CMMC répartit également les pratiques spécifiques de cybersécurité en 14 domaines englobant 43 fonctionnalités. Dans ce contexte, le terme « fonctionnalité » fait référence aux contrôles de sécurité qu’un fournisseur du ministère de la Défense doit mettre en œuvre et gérer en fonction de son niveau. Voici les domaines de la CMMC :

- Le contrôle d’accès

- Audit et responsabilité

- Sensibilisation et formation

- Gestion de la configuration

- Identification et authentification

- Intervention en cas d’incident

- Maintenance

- Protection des supports

- Sécurité du personnel

- Protection physique

- Évaluation des risques

- Évaluation de sécurité

- Protection du système et des communications

- Intégrité du système et de l’information

Entrust fournit des solutions pour faciliter la conformité avec les 9 domaines CMMC suivants :

Capacité

- Établir les exigences d’accès au système

- Contrôler l’accès au système interne

- Contrôler l’accès au système à distance

- Limiter l’accès aux données aux utilisateurs et processus autorisés

- Définir les exigences en matière d’audit

- Effectuer un audit

- Identifier et protéger les informations de l’audit

- Examiner et gérer les journaux d’audit

- Établir des lignes de base de configuration

- Effectuer la configuration et la gestion des modifications

- Accorder l’accès aux entités authentifiées

- Gérer la maintenance

- Identifier et marquer les supports

- Protéger et contrôler les supports

- Désinfecter les supports

- Protéger les supports pendant le transport

- Limiter l’accès physique

- Définir les exigences de sécurité pour les systèmes et les communications

- Contrôler les communications aux limites du système

- Identifier et gérer les failles du système d’information

- Identifier le contenu malveillant

- Surveiller le réseau et le système

- Mettre en œuvre une protection avancée des e-mails

Obtention de la certification CMMC

Le processus d’évaluation de la CMMC a été conçu de manière rigoureuse. La mise en conformité est un processus qui peut sembler intimidant, mais avec cette liste de contrôle bien ordonnée, vous pourrez avancer étape par étape.

Passons en revue chacune d’entre elles pour vous aider à démarrer :

- Déterminez votre niveau de CMMC : votre niveau minimum de maturité en matière de cybersécurité dépend de la manière dont vous traitez les ICF et ICNC. Faites l’inventaire de vos systèmes, réseaux et processus pour déterminer exactement où et comment vous entrez en contact avec ces données.

- Réalisez une auto-évaluation : analysez vos lacunes en matière de cybersécurité pour détecter les vulnérabilités ou les axes d’amélioration qui ne correspondent pas aux bonnes pratiques.

- Créez un plan de sécurité du système (PSS) : les PSS sont nécessaires pour obtenir la certification CMMC. Ils cartographient votre environnement de sécurité et vos capacités de contrôle, ce qui vous permet d’identifier les limites de votre environnement, les points de connexion à d’autres systèmes et la manière dont vous appliquez certaines réglementations.

- Investissez dans des outils pérennes : vous allez probablement découvrir des failles dans votre stratégie de cybersécurité. Préparez-vous à déployer des solutions supplémentaires pour couvrir les bases et respecter les exigences de conformité à la CMMC.

- Faites appel à un auditeur tiers : l’audit de la CMMC doit être réalisé par un auditeur agréé, une agence de prestataires agréée ou une organisation d’évaluation tierce (Third-Party Assessment Organization, 3PAO).

- Veillez à rester en conformité : une fois la certification obtenue, vous devez mettre en place une surveillance continue afin d’identifier les lacunes au fur et à mesure qu’elles apparaissent et de veiller à ce que les contrôles de sécurité continuent de fonctionner comme prévu.

La conformité en toute simplicité grâce aux solutions Entrust

Tous les fournisseurs du ministère de la Défense sont tenus de s’y conformer. Malheureusement, cela ne rend pas la chose plus facile.

Toutefois, des moyens existent pour simplifier le processus, renforcer vos défenses, et obtenir puis conserver une certification CMMC. En choisissant Entrust comme partenaire expert, vous pouvez déployer une gamme de solutions qui vous permettra d’obtenir la certification CMMC, mais aussi d’assurer la sécurité pour les années à venir.

De la vérification d’identité à l’authentification, en passant par la protection des contenus multimédias et le contrôle d’accès, nous vous aidons à appréhender les domaines de la CMMC. Que vous utilisiez Entrust Public Key Infrastructure ou Entrust Identity as a Service, vous aurez la garantie que vous (et vos partenaires du ministère de la Défense) êtes bien protégés.