What is Single Sign-On (SSO) & Why is it Important?

Single sign-on (SSO) is a system for user identification that gives users the ability to use one set of credentials across multiple websites and applications.

In the past, signing in to a user account required two login credentials: a username and password. Managing dozens of login credentials slows people down and increases risk. Single sign-on (SSO) fixes that by letting users log in once to access all the apps and systems they need.

But now, rather than having to remember or manage multiple passwords, customers and employees can access essential systems using that one set of user credentials.

Read on to learn everything you need to know about SSO authentication, including why it’s important, how it works, and how to protect your SSO setup.

Key takeaways

- Single sign-on (SSO) allows users to use a single set of credentials across multiple platforms and applications.

- SSO is increasingly critical for system and data security as AI-powered attacks and other sophisticated tactics increase.

- Organizations choose SSO standards based on their environments and system functions.

- Advantages of SSO include an improved user experience, stronger security, and streamlined identity management.

- Adding MFA, password hygiene, and other layers of security enhances the effectiveness of SSO.

- Future trends that may affect SSO include advancements in biometrics, decentralized identities, and AI-powered threats.

SSO definition

SSO enables users to access multiple applications with just a single set of login credentials. For example, when an employee enters their identity credentials to log in to their workstation, SSO authentication also provides access to their apps, software, systems, and cloud-based resources.

SSO supports stronger security in organizations that handle private or sensitive information, such as government, biopharma, and healthcare, while providing a seamless user experience across different platforms or related institutions. For example, a banking employee could use SSO to log on once and navigate to the company’s CRM, their email account, and HR portal. Security layers like multi-factor authentication (MFA) help complement this.

Why is SSO important?

SSO is essential for organizations because it enhances security, streamlines operations, and improves user experience by allowing access to multiple applications with a single set of credentials. This reduces password fatigue and the risk of phishing or credential compromise, especially when paired with MFA. SSO also simplifies user provisioning and de-provisioning, lowers IT support costs, and supports compliance through centralized access control and activity tracking. As a core component of identity and access management (IAM) and the Zero Trust model, SSO ensures secure, efficient, and scalable authentication across enterprise environments.

SSO is even more critical given the proliferation of cloud apps and services used in the workplace. According to the latest estimates, the average enterprise uses about 1400 cloud-based apps. Limiting the number of credentials employees use with SSO reduces significant cybersecurity vulnerabilities.

SSO types/configurations

While all SSO protocols follow the same general process, some work a bit differently depending on the use case and other factors. Some of the most common SSO standards include:

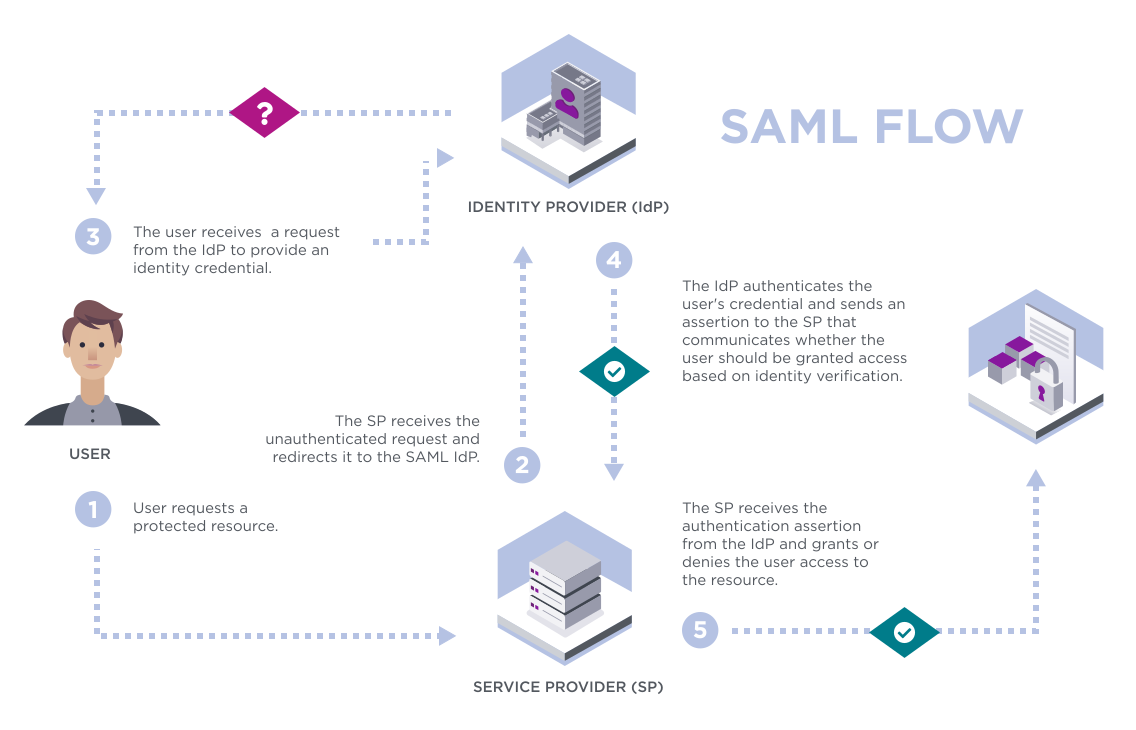

- Security Access Markup Language (SAML): The SAML SSO configuration is an open standard for encoding text into machine language and conveying identity information. Compared to others, it’s a widely applicable authentication protocol, whereas others are designed for specific secure access use cases. Security Assertion Markup Language is also the main standard used to write SSO tokens.

- Open Authorization (OAuth): OAuth is an open standard protocol that encrypts identity information and transmits it between applications — thereby allowing users to access data from other apps without manually verifying their identity. However, it doesn't directly handle authentication, it's often used in tandem with OIDC for SSO use cases.

- OpenID Connect (OIDC): As an extension of OAuth, OIDC authenticates user identity, enabling multiple applications to use one login session.

- Kerberos: This network authentication protocol uses encrypted tickets instead of passwords to enable SSO via a Key Distribution Center (KDC).

These SSO standards and protocols are used for different configurations, depending on the function and digital environment:

- Enterprise-grade SSO provides a unified login experience for internal systems within an organization, enabling users to seamlessly navigate to multiple databases, platforms, and applications.

- Federated SSO links identities across different organizations or domains.

- Cloud-based SSO provides SSO access across multiple cloud-based services and apps, such as AWS or Office 365.

- Mobile SSO enables users to access multiple mobile apps with one login.

- Social SSO allows users to log in to an app or platform using a social media account, such as Facebook or LinkedIn.

Key considerations when choosing an SSO protocol

When selecting an SSO protocol, look beyond technical specs to the fit for your organization’s security, compliance, and user experience goals:

- Security level and threat model: Match the protocol’s strengths to the types of attacks you most need to guard against, such as phishing or credential theft.

- Regulatory alignment: Confirm the protocol supports the compliance standards you must meet, like GDPR, HIPAA, or FedRAMP.

- Integration with existing systems: Look for protocols that work smoothly with your current identity providers, applications, and infrastructure without costly re-engineering.

- Scalability and performance: Consider how the protocol handles growth, both in user volume and in the number of integrated services.

- User experience: Balance security with a sign-on process that’s quick and intuitive for employees, partners, or citizens.

- Vendor and community support: A well-supported protocol with active development and proven deployment patterns reduces risk over time.

Choosing the right protocol is as much a business decision as it is a technical one. The right fit will protect your organization, keep you compliant, and make life easier for the people who rely on it every day.

How does SSO work?

SSO is often referred to as a function of “identity federation.” In simple terms, identity federation is a trust system between two parties for authenticating users and exchanging information required to authorize their access to certain resources. Most often, this involves using Open Authorization (OAuth) — a framework that gives applications the power to grant secure access without revealing the actual login information.

Generally, the SSO authentication workflow is a fast and simple process:

- First, the user requests access to a resource within the SSO setup, initiating the login process via the web or a mobile app.

- The resource’s service provider, such as the host website, redirects the user to an identity provider, like Entrust.

- The identity provider verifies the user’s identity by checking their credentials using one of several SSO protocols.

- If the user is successfully verified, the identity provider generates an SSO token (also known as an authentication token). In brief, this is a digital asset that represents the user’s authenticated session.

- The identity provider sends the SSO token back to the service provider, which then verifies its validity. If necessary, the application, system, or service provider can verify the user identity further by issuing an additional authentication request.

- Once verified, the service provider grants the user access to their resource or application.

Now, the user can use all other applications configured in the SSO setup unless the session expires or reauthentication is needed.

What are the advantages of SSO?

SSO implementation can provide several benefits to users, enterprises, and customers alike. For example:

Better user experience, productivity, and cost-savings

Boiling multiple passwords down to one set of user credentials simplifies logins and reduces the need for employees have to keep track of multiple accounts. This is especially vital in a hybrid work environment, where the most essential applications are increasingly on-premise or in the cloud.

Ultimately, this accelerated workflow translates into employee productivity gains. Better yet, even a small timesaver such as SSO or MFA can have a tangible financial impact. According to research, resetting passwords takes employees an average of 10 minutes. If each employee in a 100-person organization has to reset their password just twice a year, that’s over 33 hours wasted—almost a full week of work.

Plus, an SSO solution can minimize unproductive tasks, such as IT help desk requests for password resets.

Improved security via stronger password hygiene

In one study, 41% of successful logins across websites involved stolen passwords that were previously leaked in data breaches. When people have to remember multiple username-password combinations, they eventually start reusing the same ones for various accounts. In addition, they may not bother to change passwords even if they are alerted that their credentials have been stolen or are at risk.

This is called “password fatigue,” and it’s another reason why SSO is important: It’s a big security risk because it means if one account is compromised, all other services can be, too. In other words, attackers could use the same password to hack the victim’s other applications.

SSO implementation mitigates password fatigue by reducing all logins down to one. Even if an account is compromised, administrators can quickly take action to block access, limiting the extent of the potential damage to systems or the amount of stolen data.

However, in reality, this doesn’t always happen. That’s why it’s best to support your SSO solution with additional security measures — but more on that later.

Simpler policy enforcement and identity management

SSO provides a single point of entry for passwords, making it easier for IT teams to enforce security policies and rules. For instance, periodic password resets are much simpler to manage with SSO, as each user has just one credential they need to change.

More importantly, when implemented correctly, federated identity management stores login credentials internally in a controlled environment. By contrast, organizations store traditional username-password combinations externally with little visibility over how they’re managed, such as in a third-party application. This makes it more difficult to ensure credentials are managed according to data security best practices.

Compliance support

SSO plays a crucial role in helping organizations in highly regulated industries meet significant compliance standards, such as those mandated by HIPAA, GDPR, and SOC 2.

Centralized access management supports consistent enforcement of security policies across the entire technology infrastructure, including connected applications. A unified set of security rules also simplifies user permissions, making it easier to control who can access sensitive data and resources according to compliance requirements.

Access management with SSO also helps enforce the principle of least privilege, ensuring that users can only log into tools and systems they need for their job functions. These limitations can help contain damage in the case of a breach.

Finally, SSO solutions provide detailed audit logs that track user activity, which can be used to meet compliance requirements for monitoring and reporting or for investigations.

Is SSO secure?

SSO is secure, but it must be implemented effectively. If your SSO authentication consists of a single password without multi-factor authentication for multiple applications, you’ve made your users more productive, but multiplied your risk. For example, if a bad actor compromises an SSO account, they may have unfettered access to the other applications within the same configuration.

Even when MFA is implemented, users may get “push fatigue,” making them more likely to approve fake push requests from hackers without assessing them carefully.

Misconfigured SSO and app integrations can also open up vulnerabilities, especially if organizations aren’t monitoring for these types of security risks.

To alleviate these possibilities, it’s best for organizations to complement SSO with additional layers of security. Entrust bolsters SSO with features like:

- Token revocation and reauthentication if the system detects unusual access or behaviors from contextual data, such as if someone attempts to log in from an unknown or unmanaged device.

- Credential-based passwordless authentication, which replaces traditional passwords with biometrics or tokens for fast, frictionless access. And the best part? No password, nothing to steal — no way of breaking through the defenses.

- Centralized control over session lifetime, enabling security administrators to set and enforce how long an authenticated session remains valid before users must re-authenticate with MFA.

How do you implement SSO authentication?

SSO can be a major boon to productivity, but it also comes with risk. So, to ensure your SSO implementation is as secure as can be, consider the following best practices:

- Map out your applications: Identify which software, systems, apps, and services should be included in your SSO configuration.

- Choose an authentication protocol. Select an SSO standard that is compatible with existing systems and meets required standards across platforms and applications.

- Choose an identity provider: Look for a flexible SSO solution that’s platform-agnostic and compatible with all browsers. More importantly, ensure your identity provider also delivers multiple security capabilities to guarantee your deployment is well-protected.

- Verify user privileges: In the spirit of the Zero Trust framework, base your access control decisions on the concept of “least-privileged access.” The idea is that each user receives only the minimal permissions they need to perform their job responsibilities. That way, if they lose control of their account, a hacker can’t use certain applications.

- Test and monitor. Test SSO across the system before deployment to ensure it works as intended. After it is implemented, continuously monitor for risks, vulnerabilities, and unusual behaviors or activity.

Future SSO trends

As risks evolve and change, SSO will continue to evolve with them. Developments and trends that might affect how it’s used moving forward include:

- Enhanced MFA. SSO may be used in combination with retinal scans, facial recognition, or fingerprints to support authentication. Adaptive MFA involves additional checks based on factors like behavior, location, device, or other signals.

- Decentralized identities. Blockchain and other emerging technologies reduce dependence on centrally stored credentials, minimizing risks further and enhancing user privacy.

- Token and session security. As attackers increasingly target the authentication tokens SSO uses through malware or interception, best practices are evolving to incorporate more frequent token rotation and shorter validation periods. It’s also a good idea to proactively monitor for signs that tokens have been compromised.

- Modifications for cloud and hybrid environments. The complexity of modern organizational technology requires SSO platforms to do more than ever, including scaling seamlessly across platforms, automating tasks like user provisioning, and consistently enforcing security policies.

What makes Entrust SSO different?

A robust SSO system lets users quickly and easily access multiple platforms and apps with one login while protecting against phishing and other attacks. It should include extra security features like multi-factor authentication and be compliant with relevant data privacy and security requirements.

Users should find it easy to navigate, and IT teams should be able to monitor activity, settings, and other features from a centralized dashboard to proactively identify problems and quickly react to security threats.

Entrust’s SSO solutions eliminates the need to manage credentials separately for each unique cloud, on-prem, and legacy application. Better yet, they provide every core capability you need to realize a zero-trust architecture, including:

- Multi-factor authentication

- Passwordless access

- Deployment flexibility

- Seamless integrations

- Centralized management

Identity authentication with SSO is a critical feature of modern Identity and Access Management solutions, playing an increasingly important role in protecting organizations from phishing attacks and vulnerabilities. Read more about the identity-centric security strategies enterprise organizations are adopting to keep their data and users secure.

FAQs

What does SSO stand for?

SSO stands for single sign-on. It refers to a security strategy that only requires one set of credentials to log into multiple platforms and applications. This not only makes moving between solutions easier for users, but it also strengthens security by reducing the number of passwords and accounts users must keep track of. As a result, opportunities for attackers to steal credentials are minimized, and organizations can quickly restrict access to data and systems if a user’s credentials are compromised.

How do I disable single sign-on?

While disabling SSO is generally not recommended, there may be occasions when it is necessary. You can disable SSO by switching off the SAML, OAuth, or OpenID integration, depending on which one is used. You may also need to reset user authentication settings to allow username/password logins instead. Users should be alerted about the change, as they may not be able to access systems without other credentials. Always back up settings before making any of these changes.