Адаптивная аутентификация

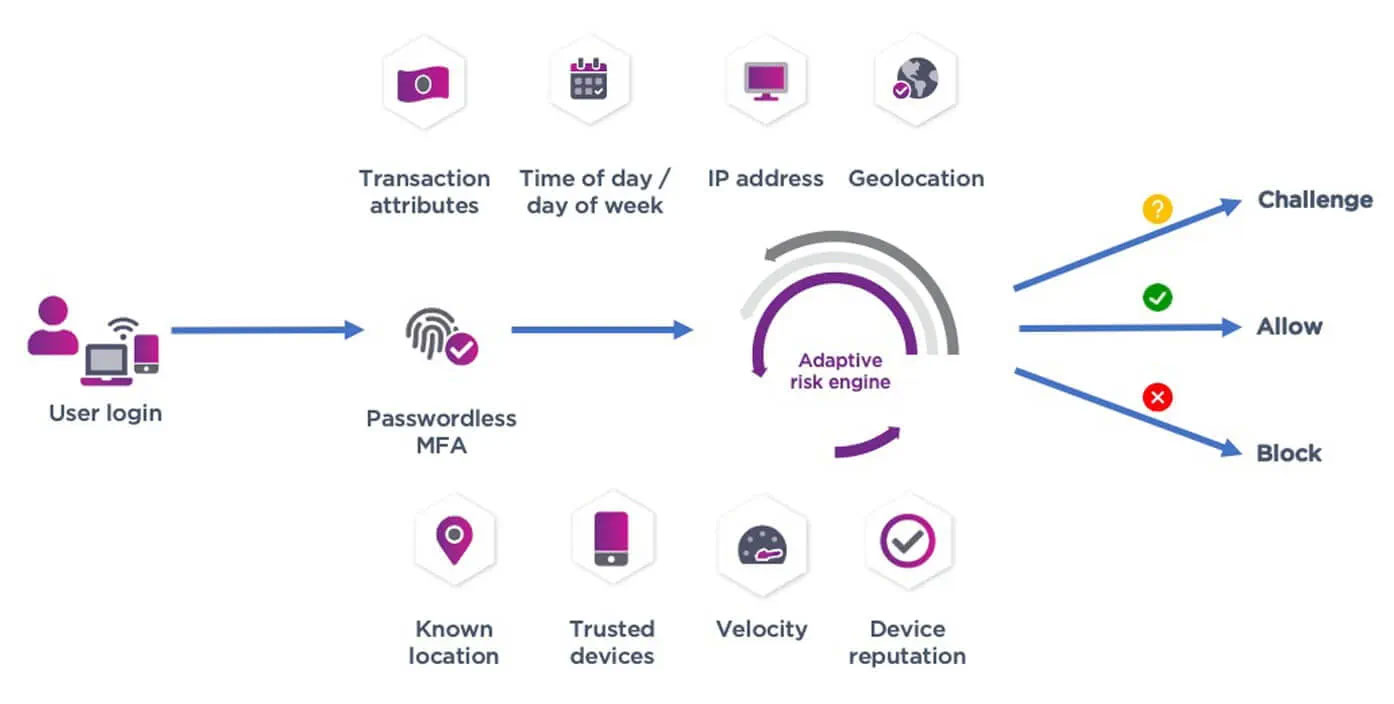

Адаптивная аутентификация обеспечивает баланс между высоким уровнем безопасности и удобством пользования путем оценки контекстуальных атрибутов, таких как поведенческая биометрия, геолокация и репутация устройства, в режиме реального времени.

Получите решение для аутентификации на основе рисков, которое работает в фоновом режиме

Когда пользователи запрашивают доступ, контекст доступа оценивается в режиме реального времени нашим механизмом политики. Затем механизмом адаптивной аутентификации принимается решение либо предоставить доступ, либо подвергнуть запрос проверке. Автоматически оценивая каждую попытку входа пользователя в систему, наша технология выполняет защиту от несанкционированного доступа, ускоряет доступ к важным данным для пользователей, которым они нужны и которым разрешен доступ к ним.

Что такое адаптивная аутентификация на основе рисков?

Во время адаптивной аутентификации на основе рисков для доступа к ресурсу или системе учитывается уровень риска пользователя. Оценка риска рассчитывается путем учета различных факторов, таких как местоположение, в котором пользователь проходит аутентификацию, тип используемого устройства, выполнение входа с IP-адреса страны или региона, на которые распространяются ограничения, и т. п.

Как это работает?

Оцените преимущества адаптивной аутентификации на основе рисков

Предотвращение несанкционированного доступа

Чтобы получить доступ к системам и данным, потребуется выполнить дополнительные шаги для проверки в разрезе пользователей или действий, коррелирующих с высоким риском.

Улучшенные возможности пользователей

Уменьшается количество необходимых шагов для входа в систему, если риск является низким.

Возможность индивидуализированной настройки

Предусмотрена возможность адаптации к конкретным потребностям организации, что позволяет применять более индивидуальный подход к безопасности путем анализа факторов, исходя из варианта использования.

Как улучшить взаимодействие с пользователем

Простое управление

Интуитивно понятное создание политики с учетом рисков, настраиваемые роли пользователей и подробные отчеты, обеспечивающие критическое понимание профиля безопасности пользователя.

Удобный пользовательский интерфейс

Фоновая аутентификация позволяет пользователям легко входить в систему на рабочих станциях и в приложения и даже открывать запертые двери только с помощью телефонов.

Варианты аутентификации

Предоставление аутентификаторов на основании пользовательских требований и рисков предоставляет защиту от несанкционированного доступа.

Как настроить адаптивную аутентификацию на основе рисков

Существует несколько способов настройки адаптивной аутентификации на основе рисков. Ниже приведено краткое описание этого процесса.

Шаг 1. Определение условий

Определите условия, при которых будет запускаться адаптивная аутентификация. Эти условия могут быть основаны на таких факторах, как местоположение пользователя, тип используемого устройства или время суток. Разным факторам можно присваивать разную степень важности в зависимости от варианта использования.

Шаг 2. Выбор типа многофакторной аутентификации

Выберите многофакторный аутентификатор, который будет использоваться для проверки личности пользователя. Он может включать в себя то, что он знает (например, пароль), то, что у него есть (например, токен безопасности), или его неотъемлемое свойство (например, отпечаток пальца).

Шаг 3. Настройка системы

Настройте систему так, чтобы она запрашивала у пользователя пройти аутентификацию на основе факторов, соответствующих определенным условиям, и уровня риска, превышающего предопределенное пороговое значение.

Ассортимент решений идентификации пользователей Entrust

Возможности нашего портфолио решений идентификации пользователей Entrust

Аутентификация

Сделайте выбор аутентификатора Entrust и упростите регистрацию широкого ряда пользователей и устройств благодаря большому разнообразию средств аутентификации и средства для цифровой регистрации Entrust.

Прозрачная авторизация

Обеспечьте надежную защиту и исключительное взаимодействие с пользователем благодаря лучшим в своем классе технологиям.

Безопасность транзакций и управление

Обеспечивайте постоянную защиту от сложных угроз благодаря различным технологиям, начиная с анализа поведения и заканчивая выявлением мошенничества.

Решения идентификации пользователей Entrust, которые соответствует вашим потребностям в отношении решений адаптивной аутентификации

Потребитель

Цифровая адаптация

Предложите клиентам средства для цифровой регистрации Entrust на мобильных устройствах, которая освобождает людей от ограничений благодаря.

Банковское обслуживание клиентов

Привлекайте и удерживайте клиентов благодаря лучшим в своем классе банковским мобильным и онлайн-услугам.

Порталы для клиентов

Предоставляйте клиентам беспрепятственный доступ к вашим порталам и создавайте отличный опыт отношений с брендом благодаря решениям идентификации пользователей Entrust .

Интеграция CIAM

Наши решения идентификации пользователей Entrust легко интегрируются со стратегиями управления доступом к идентификационным данным клиентов (системами IAM).

Соблюдение требований Директивы PSD2

У нас есть инструменты для работы с доверенными удостоверениями, которые помогут вам успешно соблюдать нормативно-правовые требования.

Сотрудники

Физический и логический доступ

Мы предлагаем технологии, необходимые для интеграции физического и логического защищенного доступа.

Защита VPN

Организуйте для работников в любой точке мира постоянный доступ к сетям VPN и приложениям SaaS.

Привилегированные работники

Защитите учетные данные критически важных приложений для системных администраторов или старших руководителей благодаря решениям идентификации пользователей Entrust.

Беспарольный вход

Получите подлинное решение для единого входа без пароля, которое поддерживает все устройства, ПК и Mac, а также облачные и локальные приложения.

Подрядчики

Наши решения идентификации пользователей Entrust обеспечивают безопасность приложений для подрядчиков, использующих локальные или облачные приложения.

Обеспечьте мобильность средств проверки идентификации личности в соответствии с требованиями государственных органов

Устраните сложность и обеспечьте высоконадежную мобильность с помощью проверенных решений идентификации пользователей Entrust.

Гражданин

Цифровая адаптация

Предложите клиентам средства для цифровой регистрации Entrust на мобильных устройствах, которая освобождает людей от ограничений благодаря.

Цифровой гражданин

Используйте наше портфолио решений для защиты и контроля паспортов, идентификационных карт государственного образца и водительских удостоверений.

Получите бесплатную 60-дневную версию Entrust Identity as a Service

Изучите платформу «Идентификация как услуга», которая дает доступ к лучшему в своем классе решению для многофакторной аутентификации, системе единого входа, адаптивной аутентификации на основе оценки рисков и множеству других возможностей.