Che cos'è un modulo di sicurezza hardware (HSM) e quali sono i suoi servizi?

I Moduli di sicurezza hardware (Hardware security modules, HSM) sono dispositivi hardware rinforzati e a prova di manomissione che proteggono i processi crittografici generando, proteggendo e gestendo le chiavi utilizzate per crittografare e decrittografare i dati e creare firme e certificati digitali.

Gli HSM sono testati, convalidati e certificati secondo i più elevati standard di sicurezza, inclusi FIPS 140-2 e Common Criteria. Entrust è un fornitore globale leader di HSM con la famiglia di prodotti nShield General Purpose HSM.

Gli HSM consentono alle organizzazioni di:

Che cos'è HSM as a Service o Cloud HSM?

HSM as a Service è un'offerta basata su abbonamento in cui i clienti possono utilizzare un modulo di sicurezza hardware nel cloud per generare, accedere e proteggere il proprio materiale di chiave crittografica, separatamente dai dati sensibili. L'offerta di servizi in genere fornisce lo stesso livello di protezione di un'a distribuzione in locale, consentendo una maggiore flessibilità. I clienti possono trasferire CapEx a OpEx, consentendo loro di pagare solo per i servizi di cui hanno bisogno, quando ne hanno bisogno.

nShield as a Service utilizza HSM nShield dedicati, certificati FIPS 140-2 Livello 3. L'offerta fornisce lo stesso insieme completo di caratteristiche e funzionalità degli HSM nShield in locale, combinate con i vantaggi di una distribuzione del servizio sul cloud. Questo consente ai clienti di soddisfare i loro obiettivi cloud first o di implementare un mix di HSM in locale e as-a-Service, con la manutenzione dei dispositivi as-a-Service eseguita dagli esperti di Entrust.

Perché dovrei usare un HSM?

Le operazioni crittografiche, come la crittografia e la firma digitale, sono inutili se le chiavi private utilizzate non sono ben protette. Oggi gli aggressori sono diventati molto più sofisticati nella loro abilità di individuare le chiavi private archiviate o in uso. Gli HSM sono lo standard di riferimento per la protezione delle chiavi private e delle operazioni crittografiche associate e applicano i criteri definiti dall'organizzazione che li utilizza per gli utenti e le applicazioni in grado di accedere a quelle chiavi.

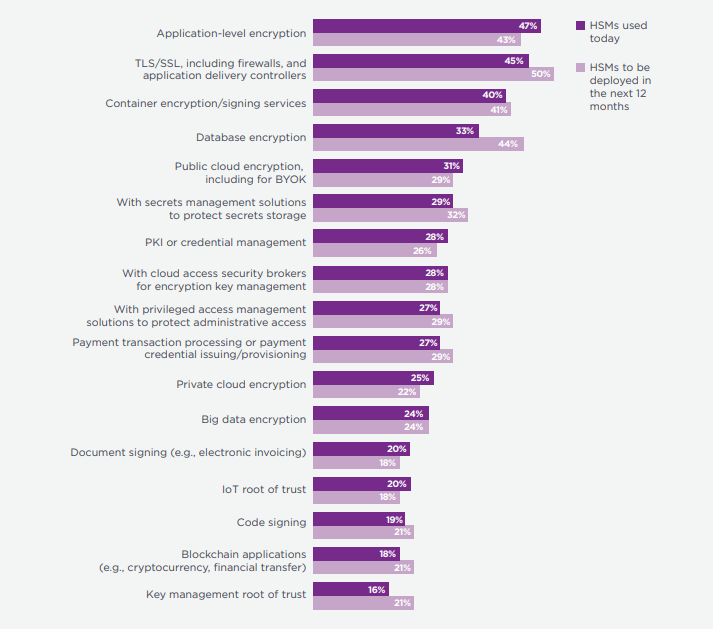

Gli HSM possono essere utilizzati con molti tipi diversi di applicazioni che eseguono la crittografia o la firma digitale. I principali casi d'uso per gli HSM, secondo lo Studio Ponemon Global Encryption Trends, sono mostrati nella figura sottostante.

In che modo gli HSMS vengono implementati, o se ne pianifica l'implementazione, nei prossimi 12 mesi

La sicurezza quantistica inizia con gli HSM

Scopri come le funzionalità HSM, i casi d'uso reali e il modo in cui la protezione certificata FIPS prepara la tua organizzazione alle minacce post-quantistiche emergenti.

Che cos'è la root of Trust?

La root of trust è una fonte attendibile per impostazione predefinita all'interno di un sistema crittografico. I componenti hardware e software della root of trust sono intrinsecamente affidabili, il che significa che devono essere intrinsecamente sicuri. L'implementazione più sicura della root of trust include in genere un modello di sicurezza hardware (HSM), che genera e protegge chiavi ed esegue funzioni crittografiche all'interno di un ambiente sicuro.

Che valore fornisce un HSM?

Gli HSM migliorano ed estendono la sicurezza di un'ampia gamma di applicazioni che eseguono la crittografia e la firma digitale. La tabella seguente descrive il valore aggiunto degli HSM per una serie di casi d'uso più comuni.

| CASO D'USO | Valore di HSM per caso d'uso |

| Cloud e contenitori/Kubernetes | Mantenere il controllo di chiavi e dati nel cloud; applicazioni containerizzate sicure |

| Infrastruttura a chiave pubblica (PKI) | Proteggi la radice PKI critica e le chiavi di firma CA |

| Accesso privilegiato e gestione dei segreti | Affronta le minacce interne e semplifica l'accesso ai segreti per DevOps |

| Crittografia e tokenizzazione | Migliora la protezione della chiave di crittografia per i dati in transito e archiviazione |

| Gestione delle chiavi | Applicare criteri di gestione delle chiavi su più cloud e applicazioni |

| Firma digitale, firma del codice | Proteggi le chiavi che garantiscono l'integrità del software e consentono transazioni legalmente vincolanti |

| Applicazioni TLS/SSL (ADC, firewall, ecc.) | Chiavi di crittografia TLS/SSL master sicure |

| Identità, autenticazione utente | Crea credenziali di identità affidabili |

| Pagamenti | Proteggi le chiavi che creano e firmano le credenziali di pagamento |

Che cos'è la generazione di numeri casuali?

Generazione di numeri casuali (Random number generation, RNG) si riferisce ai numeri casuali creati da un algoritmo o dispositivo. È importante che le chiavi crittografiche vengano create utilizzando una fonte certificata di numeri casuali, e questo è un problema impegnativo per i sistemi basati su software.

Quando la fonte dell'entropia per un generatore di numeri casuali è derivata da misurazioni basate su software, non è possibile garantire che l'entropia non sia prevedibile o non possa essere influenzata. Un HSM utilizza una fonte di entropia basata su hardware per la sua RNG, che è stata verificata per fornire una buona fonte di entropia in tutte le normali condizioni operative.

Questo è importante per casi d'uso come BYOK (Bring Your Own Key, porta la tua chiave), che consente agli utenti di creare e gestire le chiavi che caricano sui provider di servizi cloud.

Che cosa rende Entrust un fornitore HSM all'avanguardia?

Innumerevoli organizzazioni hanno scelto Entrust come partner di riferimento per i moduli di sicurezza hardware. Perché? Questo accade perché stiamo definendo lo standard di settore per una protezione dei dati sicura e versatile. Progettiamo, innoviamo e vendiamo HSM da oltre 25 anni.

I nostri HSM nShield sono progettati per offrire sicurezza affidabile con una forte root of trust. In questo modo, hai la sicurezza che le tue risorse crittografiche sono protette.

Ecco cosa puoi aspettarti da Entrust come consulente di fiducia:

- Protezione dei dati completa Gli HSM Entrust sono progettati con un'architettura solida e a prova di manomissione, che fornisce il massimo livello di garanzia per salvaguardare i dati sensibili da minacce sofisticate. Le nostre certificazioni FIPS 140-2 Livello 3, FIPS 140-3 Livello 3 e Common Criteria EAL4+ dimostrano il nostro impegno nel soddisfare i più rigorosi standard di sicurezza.

- Distribuzione flessibile: Le aziende speciali meritano qualcosa di meglio di una sicurezza standardizzata. Offriamo molteplici opzioni di distribuzione, inclusi modelli on-premise, cloud e ibridi. Inoltre, il nostro ampio ecosistema HSM include oltre 150 integrazioni documentate con altre soluzioni. In questo modo, le tue esigenze sono sempre coperte, indipendentemente dal caso d'uso.

- Soluzioni innovative: Noi di Entrust innoviamo costantemente per stare al passo con le sfide in continua evoluzione della sicurezza, incluse le minacce post-quantistiche. I nostri dispositivi sono basati sull'architettura Security World di Entrust, che supporta un sistema versatile di gestione delle chiavi, applicabile all'intera famiglia di moduli di sicurezza hardware (HSM) Entrust nShield. Inoltre, con l'insieme di strumenti di sviluppo software CodeSafe, puoi scrivere ed eseguire applicazioni sensibili all'interno dei confini a prova di manomissione dei dispositivi HSM nShield certificati FIPS.

- Competenza affidabile: Con oltre 25 anni di esperienza, Entrust è un partner dedicato per le aziende di tutto il mondo. Il nostro team di esperti si impegna a fornire il supporto e la guida necessari per implementare e mantenere un approccio di sicurezza a prova di futuro.

Domande frequenti

Come funzionano i moduli di sicurezza hardware?

I moduli di sicurezza hardware (HSM) generano, archiviano e gestiscono in modo sicuro le chiavi crittografiche all'interno di un ambiente isolato e protetto. Garantiscono che le operazioni vengano eseguite all'interno del dispositivo, impedendo che le chiavi siano esposte a minacce esterne o attacchi software.

Un modulo di sicurezza hardware può essere hackerato?

Sebbene nessun dispositivo sia invulnerabile, gli HSM certificati FIPS sono progettati per resistere sia alle manomissioni fisiche che agli attacchi informatici. Rispettano rigorosi standard di sicurezza e integrità e, se implementati correttamente, le violazioni sono molto rare.

Gli HSM sono disponibili in diversi fattori di forma:

Oltre 25 anni di innovazione crittografica

Leggi la nostra guida all'acquisto per trovare l'HSM certificato FIPS più adatto alle tue esigenze di sicurezza.