Was ist eine Multi-Faktor-Authentifizierung (MFA)?

MFA (Multi-Faktor-Authentifizierung) ist eine Sicherheitsmethode, bei der ein Benutzer seine Identität mithilfe von mindestens zwei verschiedenen Authentifizierungsmethoden nachweisen muss, um auf ein Konto, einen Dienst oder eine Anwendung zugreifen zu können. Sie kombiniert in der Regel den Wissensfaktor (etwas, das Sie wissen, z. B. ein Passwort) mit dem Besitzfaktor (etwas, das Sie haben, z. B. Gerät) und/oder einem Inhärenzfaktor (etwas, das Sie ausmacht, z. B. ein Fingerabdruck oder Ihr Gesicht).

Die Bestätigung der Identität ist wichtiger denn je: Laut dem Entrust 2025 Identity Fraud Report nehmen Identitätsangriffe, angetrieben durch Innovationen in der KI, stark zu. Benutzernamen und Passwörter allein schützen Konten nicht mehr, weshalb viele Unternehmen auf Multi-Faktor-Authentifizierung zurückgreifen.

Sie kennen sich mit MFA nicht aus? Sind Sie neugierig, wie Ihr Unternehmen oder Ihre Organisation auf diese Weise geschützt werden kann? Lesen Sie weiter, um alles zu erfahren, was Sie über MFA wissen müssen und warum es ein wesentlicher Bestandteil einer robusten Identitäts- und Zugriffsverwaltungsstrategie ist.

Wichtige Erkenntnisse

- Eine Multi-Faktor-Authentifizierung erhöht die Sicherheit, indem sie neben dem Benutzernamen und dem Passwort mindestens einen weiteren Authentifizierungsfaktor verlangt.

- Unternehmen können eine Multi-Faktor-Authentifizierung für ihre Mitarbeiter vorschreiben, um einen sicheren Fern- oder Vor-Ort-Zugang zu Systemen und Daten zu realisieren.

- Die Faktoren der Multi-Faktor-Authentifizierung haben häufig etwas mit Wissen (etwas, das Sie wissen), Besitz (etwas, das Sie haben) und Inhärenz (etwas, das Sie sind) zu tun.

- Die Integration von MFA in Identitätsüberprüfungsprozesse ist von entscheidender Bedeutung, da identitätsbasierte Angriffe immer häufiger und raffinierter werden.

- Multi-Faktor-Authentifizierung kann eine wesentliche Rolle bei der Einhaltung wichtiger Branchenvorschriften spielen.

- Technologische Fortschritte wie KI, biometrische Innovationen und Blockchain machen die Multi-Faktor-Authentifizierung stärker und sicherer, auch wenn sich die Bedrohungen weiterentwickeln.

- Entrust unterstützt Finanzinstitute dabei, die Kundenreise mit einer einheitlichen Identitätsansicht abzusichern, beginnend mit biometrischem Onboarding und KYC/AML, über einen sicheren Zugang und eine Authentifizierung für Hochsicherheitstransaktionen, bis hin zur Sicherstellung der laufenden Compliance durch adaptives Risiko-Scoring und Durchsetzung der CIAM-Richtlinie.

MFA-Definition

Was ist MFA?Laut dem National Institute of Standards and Technology (NIST) handelt es sich um eine Authentifizierungsmethode, die mehr als einen bestimmten „Authentifizierungsfaktor“ erfordert, um eine Website, eine Anwendung oder ein System zu nutzen.

Ein Authentifizierungsfaktor ist ein Sicherheitsnachweis, der die Identität eines Benutzers verifiziert, wenn dieser versucht, auf eine bestimmte Ressource zuzugreifen. Wenn sich jemand beispielsweise bei einem E-Mail-Konto anmeldet, gibt er normalerweise einen Benutzernamen und ein Passwort ein. Diese Berechtigungsnachweise sind eine Form der Identifizierung und zeigen an, dass die Anfrage von einem legitimen Benutzer stammt und nicht von einem böswilligen Akteur.

Die Multi-Faktor-Authentifizierung zielt darauf ab, diesen Prozess sicherer zu machen, indem mindestens eine weitere Authentifizierungsmethode verlangt wird. Warum? Denn wenn böswillige Akteure die Anmeldedaten kompromittieren, können sie sich unbefugten Zugriff auf wichtige Ressourcen und sensible Informationen verschaffen.

Angenommen, Cyberkriminelle erhalten Zugriff auf ein Konto, das einem privilegierten Benutzer in Ihrer Organisation gehört (z. B. jemandem mit der Berechtigung, auf kritische IT-Systeme zuzugreifen und Aktivitäten durchzuführen, die normalen Benutzern nicht gestattet sind). Sie können Unmengen personenbezogener Daten wie Sozialversicherungsnummern, Finanzinformationen und vieles mehr herausfiltern. Eine Datenschutzverletzung kann zu Datendiebstahl bei Mitarbeitern und/oder Kunden führen und erhebliche Auswirkungen auf das Geschäft haben: mit Kosten von durchschnittlich 4,4 Millionen Dollar.

Hier kommen die MFA-Lösungen ins Spiel. Mit dem richtigen System können Unternehmen die Identitäten von Mitarbeitern, Verbrauchern und Bürgern durch starke Authentifizierungsebenen schützen.

Was ist der Unterschied zwischen einer MFA und einer Zwei-Faktor-Authentifizierung (2FA)?

Da für die 2FA genau zwei Identifikatoren erforderlich sind, handelt es sich um eine Teilmenge der Multi-Faktor-Authentifizierung, für die mindestens zwei Faktoren erforderlich sind.

Theoretisch ist die MFA in der Regel sicherer als die 2FA, da sie so viele Authentifikatoren umfassen kann, wie Sie für einen bestimmten Anwendungsfall benötigen. Jeder zusätzliche Faktor erschwert den unbefugten Zugriff und bildet eine weitere Schutzschicht zwischen Hackern und sensiblen Informationen.

2FA ist immer noch deutlich besser, als sich auf die Ein-Faktor-Authentifizierung zu verlassen, da der traditionelle Passwortschutz viel zu anfällig für moderne Cyber-Bedrohungen ist.

Beispiele für MFA

Wie wird die Multi-Faktor-Authentifizierung von Organisationen eingesetzt Hier einige der häufigsten Anwendungsfälle:

- Fernzugriff für Mitarbeiter: Allein in den Vereinigten Staaten arbeiten fast 23 % der Mitarbeiter von zu Hause aus. Da hybrides Arbeiten weltweit zunimmt, müssen Unternehmen ihren Nutzern einen sicheren Remote-Zugriff auf wichtige Ressourcen ermöglichen. MFA-Lösungen ermöglichen es ihnen, die Identitäten ihrer Mitarbeiter zu identifizieren und zu schützen und gleichzeitig den Komfort des ortsunabhängigen Arbeitens zu ermöglichen. Behördenmitarbeiter, die von zu Hause aus arbeiten, müssen möglicherweise auf interne Anwendungen zugreifen, z. B. auf E-Mail, Personal- und Gehaltsabrechnungssysteme oder Anwendungen mit privaten Daten. Die Multi-Faktor-Authentifizierung stellt sicher, dass außerhalb des sicheren Netzwerks nur befugte Personen auf diese Daten zugreifen können.

- Zugang zum System vor Ort: Ebenso sind Systeme vor Ort, z. B. im Gesundheitswesen, wichtige Speicher für geschützte Informationen. Mit der richtigen MFA-Lösung können die Mitarbeiter neben den Zugangsdaten auch näherungsbasierte Proximity-Badges verwenden, um schnell und sicher auf Patientendatenbanken zuzugreifen.

- Fernzugriff der Bürger: Bei der Nutzung von Online-Behördendiensten beispielsweise hilft die Multi-Faktor-Authentifizierung sicherzustellen, dass nur der rechtmäßige Kontoinhaber auf persönliche Daten zugreifen oder diese ändern kann.

- Zugang für Kunden: Bei der Nutzung von Finanzinstituten, z. B. beim Zugriff auf Bankkonten und bei Transaktionen, stellt MFA sicher, dass nur der Kontoinhaber Zugriff auf die entsprechenden Mittel/Informationen hat.

Wie funktioniert die MFA?

Das Verfahren hängt von der verwendeten MFA-Technologie und -Methode ab. Unabhängig von den Einzelheiten funktioniert der Arbeitsablauf jedoch im Allgemeinen wie folgt:

- Benutzeranmeldung: Der Benutzer verifiziert seine Identität mit der ersten Form der Authentifizierung, die uns bekannt ist (oft Benutzername und Passwort). Dies kann Teil der Single-Sign-On-Lösung eines Unternehmens sein, die den Zugang zu mehreren Plattformen und Anwendungen ermöglicht.

- Authentifizierungsaufforderung: Wenn die erste Anmeldung erfolgreich war, fragt das System nach einem weiteren Faktor.

- MFA-Verifizierung: Der Benutzer gibt den zweiten Authentifizierungsfaktor an, z. B. einen einmaligen, von einer Authentifizierungs-App generierten Passcode, eine Push-Nachricht, eine biometrische Authentifizierung oder ein Hardware-Token.

- Optionaler dritter Faktor: Eine MFA-Lösung kann mehrere Authentifizierungsaufforderungen aufrufen, wenn sie entsprechend konfiguriert ist.

- Erfolgreiche Authentifizierung: Nachdem alle Faktoren erfolgreich überprüft wurden, erhält der Benutzer Zugang zum System.

Dieser Vorgang dauert in der Regel nur wenige Augenblicke und hat nur minimale Auswirkungen auf die Benutzererfahrung. Letztlich hängt es davon ab, wie viele Authentifikationsmethoden-/faktoren Sie benötigen, die sich in drei Kategorien unterteilen lassen: Wissen, Besitz und Inhärenz.

Wissensfaktor

Ein Wissensfaktor bezieht sich auf etwas, das nur der Nutzer kennt, wie ein Passwort oder eine PIN. Multi-Faktor-Authentifizierung-Systeme haben im Laufe der Zeit weitere Wissensfaktoren hinzugefügt, das häufigste Beispiel ist die Antwort auf eine geheime Frage (z. B. der Mädchenname der Mutter, das Maskottchen des Sportvereins usw.).

Dies ist jedoch der schwächste aller MFA-Faktoren, da er leicht erraten bzw. durch Phishing oder Social Engineering ermittelt werden kann. Für Hacker ist es zum Beispiel nicht schwer, Antworten auf geheime Fragen aus Social-Media-Profilen zu erhalten, da sie oft auf persönlichen Informationen basieren. Außerdem sind sie anfällig für Phishing-Angriffe.

Besitzfaktor

Der Besitzfaktor beinhaltet etwas, das nur der Benutzer haben kann. Heutzutage gibt es mehrere fortschrittliche Arten der besitzbasierten Überprüfung in der Multi-Faktor-Authentifizierung, wie zum Beispiel:

- Einmaliger Zugangscode: Einmalige Zugangscodes werden per E-Mail oder SMS zugestellt.

- Push-Benachrichtigungen: Benachrichtigungen, die an das mobile Gerät des Nutzers gesendet werden und um eine Bestätigung der Zugangsanforderung bitten – wobei nur der Besitzer das Gerät besitzt.

- Hardware-Token: FIDO2-Schlüssel und andere physische Geräte, die Benutzer an einen Desktop anschließen. Sie enthalten verschlüsselte Informationen, die die Identität des Benutzers bestätigen.

- Virtuelle Sicherheitsschlüssel: Diese funktionieren wie Hardware-Tokens, benötigen aber keinen physischen Schlüssel, sondern verwenden kryptografische Berechtigungsnachweise in einem Gerät.

- Intelligente Geräte: Geräte wie Mobiltelefone, Wearables und Tablets, die sich in unmittelbarer Nähe befinden, eignen sich für den sicheren Empfang von Authentifizierungscodes.

- Rasterkarten: Obwohl diese Methode heute weniger verbreitet ist, verwenden einige Organisationen sie immer noch. Papierbasierte Karten, die aus PDF-Dateien gedruckt werden, enthalten ein Raster aus Zeilen und Spalten, das aus Zahlen und Buchstaben besteht. Die Benutzer müssen die korrekten Informationen in die entsprechenden Felder aus der Karte eintragen, die sie besitzen.

Inhärenzfaktor

Ein Inhärenzfaktor umfasst Informationen, die dem jeweiligen Benutzer eigen sind. Im Vergleich zu den Faktoren Besitz und Wissen ist es am einfachsten, die Inhärenz als etwas zu betrachten, das einen ausmacht. Daher wird sie auch als biometrische Authentifizierung bezeichnet, unter Nutzung von MFA-Methoden wie:

- Fingerabdruck

- Netzhautscans

- Stimmerkennung

- Gesichtserkennung

- Multimodale Biometrie (Kombination aus zwei oder mehr Biometrien)

Da die biometrische Authentifizierung von Natur aus schwer zu umgehen ist, gehören inhärenzbasierte Faktoren zu den sichersten für die Multi-Faktor-Authentifizierung verfügbaren Optionen.

Was ist adaptive Authentifizierung?

Die adaptive Authentifizierung, auch bekannt als adaptive MFA oder risikobasierte Authentifizierung, ist eine sich weiterentwickelnde Art der Verifizierung, die in den Prozess integriert wird, um zusätzliche Sicherheit zu gewährleisten. Sie analysiert kontextbezogene Informationen, um die Risikostufe des jeweiligen Benutzerprofils, das den Zugriff auf eine Ressource beantragt, zu bestimmen und die Sicherheitsanforderungen entsprechend zu erhöhen oder zu verringern.

Einfacher ausgedrückt: Die adaptive MFA erfordert zusätzliche Faktoren, wenn die Wahrscheinlichkeit, dass die Anfrage unrechtmäßig ist, größer ist. Je größer das Risiko, desto größer sind die Herausforderungen.

Bei der adaptiven Authentifizierung wird zum Beispiel Folgendes ausgewertet:

- Anzahl der fehlgeschlagenen Versuche

- Quell-IP-Adresse oder geografischer Standort

- Gerätereputation

- Tag und Uhrzeit des Versuchs

- Betriebssystem

- Rolle des Benutzers

Die Software kann diese und andere Faktoren in Echtzeit mit dem früheren Verhalten eines Benutzers vergleichen, um Anomalien zu erkennen, die auf kompromittierte Anmeldedaten hindeuten könnten. Wenn die Zugriffsanfrage verdächtig ist, wird der Benutzer aufgefordert, seine Identität mit einem einmaligen Zugangscode oder einer Push-Benachrichtigung zu bestätigen. Wenn alles normal ist, kann es auch keine weiteren Aufforderungen geben, so dass der Benutzer ein nahtloses Erlebnis hat.

Warum ist die MFA so wichtig?

Hacker haben es unablässig auf Identitäten abgesehen. Im Jahr 2024 wurden mehr als 3,2 Milliarden Zugangsdaten kompromittiert, was einem Anstieg von 33 % im Vergleich zum Vorjahr entspricht. Die Auswirkungen können verheerend sein: Betrug, Identitätsdiebstahl, Verstöße gegen die Vorschriften, finanzielle Verluste, Rufschädigung.

Trotz der steigenden Risiken sind viele Unternehmen nicht ausreichend auf identitätsbasierte Bedrohungen vorbereitet. Laut einer Studie von 2024 gaben 84 % der Unternehmen an, dass sich Vorfälle im Zusammenhang mit der Identitätssicherheit direkt auf den Geschäftsbetrieb auswirken. Im Vorjahr waren es noch 68 %. Über 40 % von ihnen gaben an, dass die Einführung der Multi-Faktor-Authentifizierung den Schaden hätte abmildern können. Doch nur etwas mehr als die Hälfte hatte dies tatsächlich getan.

MFA kann Angriffe reduzieren mit Verteidigungsschichten, die den unbefugten Zugriff erheblich erschweren. Selbst wenn Passwörter durch Phishing oder Sicherheitsverletzungen kompromittiert werden, stellt MFA eine starke Barriere für alle außer den raffiniertesten Bedrohungsakteuren dar.

Darüber hinaus ist die Multi-Faktor-Authentifizierung heute in vielen Compliance-Rahmenwerken vorgeschrieben und damit für die Erfüllung gesetzlicher Anforderungen in Branchen wie dem Gesundheitswesen, dem Finanzwesen und der öffentlichen Auftragsvergabe unerlässlich. So schreibt beispielsweise die Criminal Justice Information Services (CJIS)-Sicherheitsrichtlinie die Einführung der Multi-Faktor-Authentifizierung (MFA) bis zum 1. Oktober 2024 vor.

Am wichtigsten ist vielleicht, dass die MFA-Technologie als Bestandteil von Datensicherheit den Unternehmen hilft, das Vertrauen der Kunden und den Ruf der Marke zu sichern – Werte, die durch einen einzigen Sicherheitsvorfall ernsthaft beschädigt werden können.

MFA und Zero Trust

Die Multi-Faktor-Authentifizierung ist eine adäquate Antwort auf Cyber-Bedrohungen in der Vergangenheit und in der Gegenwart, aber vor allem ist sie gemeinsam mit Zero-Trust-Sicherheit die Grundlage für eine widerstandsfähige Zukunft im Internet.

Zero Trust ist ein modernes Sicherheitskonzept, das auf dem Grundsatz "never trust, always verify" beruht. Es behandelt jeden Benutzer, jedes Gerät und jede Anwendung als potenzielle Quelle für eine Gefährdung des Systems. Die Multi-Faktor-Authentifizierung ermöglicht dieses Konzept in der Praxis nicht nur einmal, sondern kontinuierlich.

Durch die Forderung nach mehreren Formen der Überprüfung stellt die Multi-Faktor-Authentifizierung sicher, dass der unbefugte Zugriff selbst dann blockiert bleibt, wenn ein Berechtigungsnachweis gefährdet ist. Mit einem robusten MFA-System, das auf Zero Trust als Teil einer Identitäts- und Zugriffsmanagement-Plattform (IAM) aufbaut, können Unternehmen sicher sein, dass sie unbefugten Zugriff und identitätsbasierte Angriffe verhindern können.

Vorteile und Herausforderungen der MFA

Warum Multi-Faktor-Authentifizierung? Zunächst einmal bringt sie zahlreiche Vorteile mit sich:

- Erhöhte Datensicherheit: MFA schützt vor Passwortmüdigkeit, Phishing-Angriffen und anderen Bedrohungen, die auf Anmeldeinformationen basieren, und verringert das Risiko von Kontoübernahmen.

- Verbesserte Compliance: Außerdem hilft es Unternehmen, verschiedene gesetzliche Anforderungen und Industriestandards zu erfüllen. Durch den Einsatz von MFA können Unternehmen angesichts verstärkter Bedrohungen ihr Engagement für den Schutz von Daten demonstrieren.

- Stärkeres Vertrauen: Wenn Kunden wissen, dass ein Unternehmen robuste Sicherheitsmaßnahmen wie MFA einsetzt, steigt ihr Vertrauen in die Sicherheit ihrer persönlichen und finanziellen Daten.

- Reduzierte Kosten: MFA hilft Unternehmen, die erheblichen Kosten zu vermeiden, die mit der Reaktion auf Vorfälle, Anwaltskosten, Geldstrafen und Rufschädigung verbunden sind.

Es sei jedoch darauf hingewiesen, dass auch die MFA ihre Tücken hat. Dazu gehören:

- Unannehmlichkeiten: Weitere Faktoren können zu einer schlechten Benutzererfahrung führen, die Mitarbeiter und Kunden frustriert.

- Potenzielle Schwachstellen: MFA ist ein großartiger Sicherheitsmechanismus, aber er ist nicht unangreifbar. Bestimmte Bedrohungsvektoren, wie Prompt Bombing oder SIM-Swapping, machen deutlich, dass Unternehmen sich mit einer voll ausgestatteten IAM-Plattform an neue Multi-Faktor-Authentifizierungsmethoden anpassen müssen. Herkömmliche Authentifizierungsmethoden können auch zu einer schlechten Benutzererfahrung führen, wogegen die biometrische Authentifizierung hilft.

Best Practices für die Multi-Faktor-Authentifizierung

Wie bei jedem Sicherheitsrahmen sind auch bei der erfolgreichen Implementierung und Pflege der Multi-Faktor-Authentifizierung bewährte Verfahren erforderlich, um ein effektives Funktionieren zu gewährleisten. Identitäts- und Zugriffsmanagement-Plattformen sorgen dafür, dass Prozesse und Arbeitsabläufe auf dem neuesten Stand der Technik sind.

- Befolgen des Prinzips der geringsten Rechte. Dieses Konzept sieht vor, dass die Benutzer nur auf die Systeme und Daten zugreifen können, die sie für ihre Arbeit benötigen. Wenn ein Satz von Anmeldeinformationen kompromittiert wird, wird der Zugang der Angreifer eingeschränkt.

- Erstellen Sie eine solide Passwortrichtlinie. Die Passwörter sollten eine bestimmte Länge haben und verschiedene Zeichen und Ziffern enthalten, um eine ausreichende Komplexität zu gewährleisten. Die Nutzer sollten außerdem verpflichtet werden, ihre Passwörter regelmäßig zu aktualisieren.

- Wählen Sie die richtigen Faktoren für Ihre geschäftlichen Anforderungen. Organisationen in Bereichen mit höchsten Sicherheitsanforderungen, wie z. B. Behörden, sollten die Implementierung der fortschrittlichsten Faktoren, wie multimodale Biometrie und adaptive Authentifizierung, in Betracht ziehen. Unternehmen, die persönlich arbeiten müssen, können verhaltens- oder standortbezogene Faktoren wählen.

- Erzwingen der Multi-Faktor-Authentifizierung für alle Konten. Dies gilt sowohl für zeitlich befristete Nutzer wie Praktikanten und Auftragnehmer als auch für langfristige und leitende Mitarbeiter.

- Testen und aktualisieren Sie Ihre MFA regelmäßig. Durch regelmäßige Überwachung und Wartung wird sichergestellt, dass die MFA-Prozesse stets korrekt funktionieren. Es ist auch wichtig, die Multi-Faktor-Authentifizierung regelmäßig zu aktualisieren, um Systeme und Daten vor neuen Technologien und Sicherheitsbedrohungen zu schützen.

Die Zukunft der Multi-Faktor-Authentifizierung

Fortschritte und neue Trends in der MFA-Technologie werden in den kommenden Jahren deren Charakter und Wirkung prägen. Dazu gehören:

- Künstliche IntelligenzDiese Technologie kann die adaptive Authentifizierung verbessern, indem sie zur Analyse des Nutzerverhaltens, kontextbezogener Hinweise und anderer Faktoren eingesetzt wird. Neben der erhöhten Genauigkeit kann sich die KI-gestützte adaptive Authentifizierung dynamisch an verschiedene Bedrohungen und Risikoszenarien anpassen.

- Biometrische Innovationen: Die MFA-Authentifizierung weitet sich auf das Scannen von Handvenen, Iris, Tastendruckdynamik und sogar DNA aus. Die Unternehmen müssen sich jedoch der Bedenken hinsichtlich des Datenschutzes und der Ethik bewusst sein.

- Passwortlose Authentifizierung: Tools wie Hardwaresicherheitsschlüssel, Einmalpasswörter und gerätegebundene Passwörter machen das passwortlose Arbeiten immer praktischer.

- Dezentrale Identitäts- und Blockchain-Technologie: Diese Kombination ermöglicht es den Nutzern, ihre Identität mit Hilfe von in der Blockchain gespeicherten kryptografischen Schlüsseln und nicht durch eine zentrale Behörde zu verifizieren. Dies würde eine Vielzahl von Methoden ausschließen, bei denen man mithilfe von Zugangsdaten auf Systeme zugreifen kann, z. B. Phishing-Angriffe.

Erhalten Sie stark vertrauenswürdige Multi-Faktor-Authentifizierungen mit IAM-Lösungen von Entrust

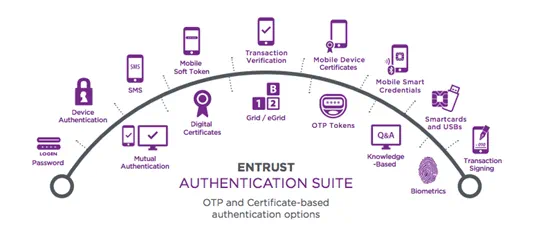

Entrust bietet eine der umfangreichsten Palette von preisgekrönten IAM Lösungen an, um Benutzerauthentifizierung, Autorisierung und Zugriffskontrolle auf die richtigen Ressourcen jederzeit und überall zu ermöglichen. Innerhalb einer einzigen, vereinheitlichten Plattform können Unternehmen leistungsstarke MFA-Tools und Authentifikatoren, einschließlich biometrischer Authentifizierung nutzen, um sensible Daten zu schützen und gleichzeitig eine nahtlose und sichere Benutzererfahrung zu bieten.

Lassen Sie nicht zu, dass veraltete Authentifizierungsmethoden Ihr Unternehmen angreifbar machen. Erfahren Sie mehr darüber, wie Entrust's intelligente IAM-Plattform Sicherheit auf Enterprise-Niveau bieten kann, ohne Kompromisse bei der Benutzerfreundlichkeit einzugehen, in unserem E-Book, Schutz Ihres größten Angriffsanbieters: Identität:

SSL FAQ

Warum ist die Multi-Faktor-Authentifizierung so wichtig?

Multi-Faktor-Authentifizierung ist unverzichtbar, denn Passwörter allein können Daten und Systeme in der heutigen digitalen Umgebung nicht vor Bedrohungen schützen. Die meisten Datenschutzverletzungen sind auf kompromittierte Zugangsdaten zurückzuführen, die aus anderen Verletzungen oder aus Social-Engineering-Taktiken resultieren können. Die Multi-Faktor-Authentifizierung fügt eine zusätzliche Sicherheitsebene hinzu, indem sie mehrere Überprüfungsfaktoren erfordert – etwas, das Sie wissen (wie ein Passwort), etwas, das Sie haben (wie ein Telefon), und etwas, das Sie sind (Biometrie).

Dank einer Multi-Faktor-Authentifizierung können Angreifer, selbst wenn sie Ihr Passwort stehlen, ohne zusätzliche Authentifizierungsfaktoren nicht auf Ihre Konten zugreifen.

Wie aktiviere ich die Mehrfaktor-Authentifizierung?

In Unternehmen wird eine Multi-Faktor-Authentifizierung häufig über Identitätsmanagementsysteme aktiviert, mit denen Administratoren Richtlinien für alle Benutzer durchsetzen können. Entscheiden Sie zunächst, für welche Systeme, Anwendungen und Benutzerkonten eine Multi-Faktor-Authentifizierung erforderlich ist, und zwar auf der Grundlage von Sicherheitsanforderungen und Compliance-Vorschriften. Wählen Sie dann die gewünschte Authentifizierungsmethode aus, z. B. SMS, OPT, Soft-Tokens, Hardware-Tokens, Sprachanrufe oder eine Authentifizierungs-App. Befolgen Sie je nach gewählter Lösung die Richtlinien für die Integration in bestehende Systeme und testen Sie die Lösung, um sicherzustellen, dass sie korrekt funktioniert.

Abschnitte erkunden

- Wichtige Erkenntnisse

- MFA-Definition

- Wie funktioniert die MFA?

- Was ist adaptive Authentifizierung?

- Warum ist die MFA so wichtig?

- Vorteile und Herausforderungen der MFA

- Best Practices für die Multi-Faktor-Authentifizierung

- Die Zukunft der Multi-Faktor-Authentifizierung

- Erhalten Sie stark vertrauenswürdige Multi-Faktor-Authentifizierungen mit IAM-Lösungen von Entrust

- FAQ