¿Qué es la IAM? Una guía para la Gestión de identidad y acceso

En esta guía, lo ayudaremos a comprender todo lo que hay que saber sobre la gestión de identidad y acceso (IAM), por qué es importante y cómo puede implementar la solución adecuada para las necesidades de su organización.

¿Qué es la IAM?

Según Gartner, la gestión de identidad y acceso es la disciplina informática que permite que los usuarios o dispositivos adecuados accedan a los recursos adecuados en el momento adecuado y por las razones adecuadas. El término «recursos» hace referencia a aplicaciones, redes, infraestructura y datos.

Además, la IAM es un marco de políticas y tecnologías que protegen a su organización de las amenazas internas y externas. En otras palabras, la IAM simplifica el acceso de los usuarios, a la vez que previene incidentes de ciberseguridad, como una filtración de datos o ataques de agentes internos.

El objetivo del marco IAM es establecer y mantener «identidades digitales». En resumen, una identidad digital es una representación de una persona, organización, dispositivo, aplicación u otra entidad en línea. Incluye atributos que se asocian unívocamente a dicha entidad, permitiendo así a los sistemas y servicios informáticos verificar la autenticidad.

Quizá el ejemplo más básico de identidad digital sería una combinación de nombre de usuario y contraseña. Por ejemplo, cuando se crea una cuenta en un sitio web o plataforma, normalmente se elige un nombre de usuario (que sirve como identificador único) y una contraseña (que sirve como medio de autenticación). Esta combinación establece su identidad de usuario dentro de esa plataforma concreta.

Sin embargo, una vez establecida, la organización que emite la identidad digital también debe gestionarla o, en otras palabras, asegurarse de que está protegida de accesos no autorizados. Los malos actores que vulneran cuentas de usuario pueden abusar de sus derechos de acceso, robar información confidencial e infectar la infraestructura con malware, virus, etc.

Por eso, las soluciones IAM simplifican la gestión de identidades con sólidos controles de supervisión y otras salvaguardas, lo que les permite mitigar las amenazas potenciales incluso después de la autenticación inicial.

Caso práctico: IAM para consumidores

Muchas organizaciones usan un marco IAM para verificar a los consumidores durante la experiencia de apertura de cuenta digitalmente. Por ejemplo, un cliente bancario puede solicitar una nueva cuenta corriente en línea o a través de una aplicación móvil.

Con un sistema IAM en cualquier momento y en cualquier lugar, el banco puede confirmar con seguridad la identidad del solicitante y proporcionarle un acceso seguro a sus servicios, todo ello sin necesidad de una visita en persona. Cuando el cliente quiere acceder a la aplicación o a su cuenta, el sistema verifica al usuario y la fiabilidad de su dispositivo, lo que ocurre en cuestión de segundos.

Caso práctico: IAM para lugares de trabajo

Aunque algunas empresas están volviendo a la oficina, el trabajo híbrido ha llegado para quedarse. Según una encuesta de Gallup, solo 21 % de los puestos de trabajo con capacidad remota en Estados Unidos son totalmente in situ. Frente a un 52 % que son híbridos y un 27 % que son exclusivamente remotos.

¿Cuál es el objetivo? Las empresas emiten más identidades digitales que nunca. Entre empleados a tiempo completo, contratistas y consumidores, gestionar un volumen tan elevado no es fácil. Afortunadamente, las soluciones IAM pueden ayudar.

Los sistemas más avanzados pueden proporcionar acceso físico y lógico a los edificios, reforzando la seguridad de los empleados presenciales. Por supuesto, también ofrecen acceso seguro a redes privadas virtuales (VPN) y aplicaciones de software como servicio (SaaS), y, de esta manera, proteger al personal distribuido. Además, pueden ofrecer un control en tiempo real de los derechos de acceso de los contratistas al supervisar constantemente el comportamiento de los usuarios en busca de actividades sospechosas.

Caso práctico: IAM para los ciudadanos

El sector público usa con frecuencia IAM para la autenticación de ciudadanos digitales. Por ejemplo, una herramienta IAM puede ayudar a los organismos públicos a expedir, gestionar y verificar pasaportes, documentos nacionales de identidad y permisos de conducir. Además, proporciona a los ciudadanos un acceso seguro a servicios y plataformas gubernamentales esenciales, como programas de beneficios, salud y educación.

Asimismo, la IAM facilita los viajes transfronterizos mediante credenciales de identidad móviles y quioscos de autoservicio en los aeropuertos. Las identidades de ciudadanos digitales también pueden permitir transacciones seguras vinculando las identidades digitales al ciudadano mediante certificados seguros de infraestructura de clave pública (PKI).

¿Por qué es importante la Gestión de identidad y acceso (IAM)?

Las organizaciones siempre han sabido que el control de acceso es una pieza esencial del rompecabezas de la ciberseguridad. Pero ahora, dada la complejidad y la interconexión del panorama informático en evolución, son cada vez más las que se dan cuenta de que la identidad es un componente que no puede faltar.

En resumen, la transformación digital se aceleró durante la pandemia de COVID-19. Para algunos, saltó varios años. Con el auge de los entornos de nube múltiple, la inteligencia artificial (IA), la automatización y el trabajo remoto, las empresas proporcionan acceso a más tipos de entidades a través de un entorno cada vez más distribuido. Sencillamente, tienen más identidades de las que pueden gestionar.

Mientras tanto, los ciberdelincuentes evolucionan con la misma rapidez. Con una combinación de estrategias de ataque sofisticadas e impulsadas por IA, están atacando a los usuarios con un enjambre de estafas de phishing, malware, ransomware, y mucho más. Sin IAM, es exponencialmente más difícil contener una amenaza porque los departamentos de TI no tienen visibilidad sobre quién tiene acceso a qué recursos. Peor aún, no pueden revocar el acceso privilegiado de un usuario comprometido.

Por suerte, la tecnología IAM permite lograr un equilibrio entre seguridad y accesibilidad. Permite a las organizaciones establecer privilegios de acceso granulares para usuarios y dispositivos sin obstaculizar la productividad o la experiencia del cliente. En lugar de restringir los permisos de forma generalizada, una herramienta IAM puede implementar protecciones de forma individualizada.

Seguridad IAM y Zero Trust

IAM es una base clave para construir una arquitectura Zero Trust. En resumen, Zero Trust es un modelo de seguridad que aboga por una gestión de identidad estricta y supone que cada conexión, dispositivo y usuario es una amenaza potencial. Esto contrasta con los modelos de seguridad tradicionales, que están basados en la confianza implícita.

Hay tres principios integrales para la seguridad Zero Trust:

- Autenticación continua: Las organizaciones deben conceder un acceso seguro basado en numerosos factores de riesgo que se comprueban continuamente a lo largo de una sesión determinada. En otras palabras, deben verificar las entidades en función de su identidad, ubicación, dispositivo, servicio, etc.

- Limitar el radio de explosión: Los equipos deben suponer siempre que se producirá una filtración de datos y maximizar la visibilidad de la actividad de los usuarios y del tráfico de la red, para detectar así anomalías y amenazas.

- Acceso menos privilegiado: Las entidades solo deben tener el permiso necesario para cumplir su papel o función. Por ejemplo, los empleados no deberían poder acceder a bases de datos confidenciales si no están relacionadas con sus responsabilidades laborales.

En esencia, Zero Trust hace hincapié en la gestión de identidades. La IAM, en respuesta, ofrece una forma de hacer cumplir sus tres principios a escala y, a su vez, reforzar la seguridad.

¿Quiere saber más sobre Zero Trust? Consulte hoy mismo nuestras últimas soluciones.

Ventajas de la IAM

La herramienta IAM adecuada puede desbloquear varias ventajas notables:

- Cumplimiento: Las organizaciones deben cumplir las regulaciones con respecto a la privacidad de datos y los requisitos contractuales. Los sistemas IAM les permiten aplicar políticas de acceso formales y demostrar su cumplimiento de un registro de auditoría de la actividad de los usuarios.

- Productividad: Las complicadas medidas de seguridad perturban la experiencia del usuario, lo que puede frustrar a los clientes y obstaculizar la productividad de los empleados. Las mejores herramientas de IAM permiten conceder acceso seguro a varios recursos sin necesidad de varios inicios de sesión, una función conocida como inicio de sesión único (SSO).

- Protección de datos: Las herramientas IAM ayudan a los equipos de seguridad a detectar incidentes en curso e investigar riesgos potenciales, lo que les permite erradicar las amenazas con rapidez y confianza.

- Automatización de TI: En lugar de depender de procesos manuales, IAM automatiza tareas clave como el restablecimiento de contraseñas y el análisis de registros. Esto ahorra tiempo y esfuerzo al departamento informático, que puede centrarse en responsabilidades más importantes.

¿Cómo funciona IAM?

A un alto nivel, la IAM tiene tres componentes clave. Las dos primeras, gestión de identidad y gestión de acceso, tratan respectivamente de la autenticación y la autorización. He aquí la diferencia:

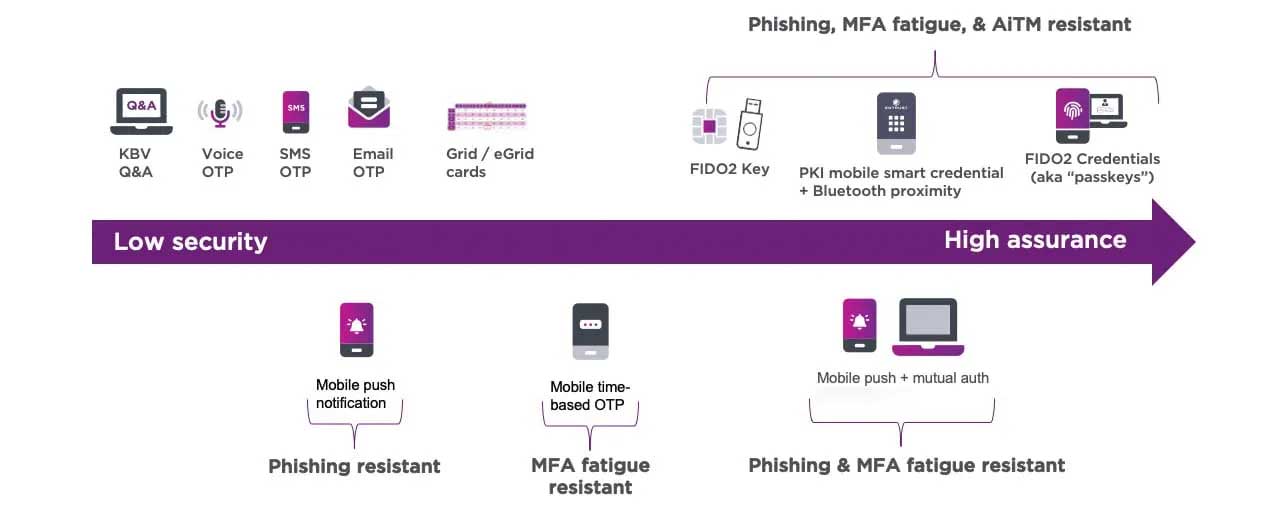

- La autenticación es el proceso que verifica que un usuario (o entidad) es quien dice ser. Tradicionalmente, esto puede implicar proporcionar un nombre de usuario y una contraseña, pero los piratas informáticos han aprendido a eludir fácilmente este método. Por eso, cada vez más organizaciones exigen técnicas más sólidas y sofisticadas, como la autenticación de factores múltiples (AMF).

- La autorización es el proceso de verificar a qué aplicaciones, archivos y datos específicos puede acceder un usuario. Esto funciona mediante el establecimiento de reglas denominadas «políticas de control de acceso», y siempre tiene lugar después de la autenticación.

Por último, el tercer componente es la gestión. Implica la administración, supervisión y análisis continuos de los procesos, sistemas y actividades de IAM para garantizar el cumplimiento de la normativa, la seguridad y la eficacia operativa. Más sencillamente, es el proceso global de supervisión de identidades y derechos de acceso para detectar amenazas y rectificar vulnerabilidades.

Cada componente depende de varias capacidades y servicios esenciales. Veamos con más detalle algunas de las más notables:

Gobernanza de la identidad

Las tecnologías IAM pueden agilizar el proceso de incorporación y la gobernanza de identidades mediante las siguientes herramientas:

- Autenticadores: Verifique la identidad digital usando una serie de métodos, como tókenes de hardware, certificados digitales, análisis de dispositivos y contraseñas de un solo uso.

- Autenticación móvil: Incorpore una identidad digital en un dispositivo móvil para crear una credencial inteligente que proporcione acceso a aplicaciones críticas.

- Comprobación de ID: Incorpore usuarios en cuestión de segundos mediante autenticación biométrica que compara fotos retrato con documentos de identidad expedidos por el Gobierno.

- Autenticación adaptativa: Aproveche el análisis contextual en tiempo real para conceder acceso a los usuarios o cuestionarlos con mensajes adicionales de autenticación de dificultad creciente basados en el riesgo.

Control de acceso

Las soluciones IAM hacen posible el acceso seguro mediante numerosas herramientas, como las siguientes:

- SSO: Agilice el proceso de inicio de sesión y permita a los usuarios usar un único conjunto de credenciales para todas las aplicaciones que necesiten.

- Inicio de sesión sin contraseñas: Elimine el riesgo de robo de credenciales con un inicio de sesión sin contraseñas de alta seguridad. Con PKI, puede instalar certificados digitales en el dispositivo móvil del usuario, convirtiéndolo en un punto de conexión de confianza. Una vez autenticada, la conectividad Bluetooth a una Mac o PC permite acceder de forma segura a todas las aplicaciones en la nube y en las instalaciones en proximidad.

- Autenticación VPN: Proporcione a los usuarios un acceso rápido a las aplicaciones clave y protéjalos contra el robo de credenciales mediante una VPN cifrada.

- Emisión de credenciales: Permita a los usuarios solicitar credenciales inteligentes móviles que conceden acceso casi instantáneo a sitios web, VPN, aplicaciones y otros servicios esenciales.

Gestión y seguimiento

Con la solución adecuada, también podrá protegerse frente a amenazas avanzadas, gestionar identidades y proteger transacciones mediante lo siguiente:

- Detección de fraudes: Defienda los datos de los clientes y la reputación de su marca mitigando automáticamente el fraude en los pagos.

- Restablecimiento de contraseña: Reduzca costos y tickets de asistencia técnica con una opción de autoservicio para los usuarios que hayan olvidado sus contraseñas.

- Aprovisionamiento seguro de dispositivos: Automatice el proceso de emisión y devolución de dispositivos para empleados nuevos, existentes y salientes.

Implementación de IAM

La implementación de tecnologías IAM es un paso importante, ya que afecta a casi todos los usuarios. Una configuración incorrecta puede dejar lagunas en su posición en cuanto a la seguridad, lo que puede dar lugar a una filtración de datos si se deja desatendida. Por eso es mejor seguir algunas prácticas recomendadas a la hora de decidirse por un proveedor de identidad:

1. Evaluar su panorama informático

Comience por trazar un mapa de su entorno informático actual, así como de cualquier incorporación futura, como las implementaciones basadas en la nube ya en curso. Evalúe su infraestructura, aplicaciones, repositorios de datos y otros activos. Esto lo ayudará a identificar qué recursos necesitan un control de acceso seguro.

A continuación, considere a sus usuarios: empleados, contratistas, socios y clientes. ¿Quién necesita acceder a qué sistemas? Este ejercicio garantiza que el alcance de su solución IAM es lo suficientemente amplio para los requisitos de su empresa. Además, lo ayuda a aplicar el principio del acceso menos privilegiado.

2. Comprobar los requisitos de conformidad

Usted puede estar sujeto a distintas leyes de protección de datos en función del tamaño de su empresa, el sector y el área de operaciones. Por ejemplo, si presta servicios a usuarios finales en Europa, puede estar sujeto al Reglamento General para la Protección de los Datos. Asegúrese de que el proveedor de identidad elegido cumple las normas mínimas establecidas por sus obligaciones legales específicas.

3. Decidir un modelo de implementación

Hay tres maneras de implementar un sistema IAM:

- En las instalaciones: Esta opción requerirá una inversión significativa, tanto en términos de costos iniciales como de mantenimiento continuo. Aunque se obtiene un mayor control de la infraestructura IAM, a menudo resulta difícil realizar actualizaciones con el tiempo.

- En la nube: En cambio, las implementaciones de identidad como servicio (IDaaS) basadas en la nube son mucho más rentables y escalables. Suelen ser mucho más rápidas de implementar y requieren una configuración inicial mínima, ya que el proveedor de identidades gestiona la infraestructura subyacente.

- Híbrida: Como tiene lo mejor de ambos mundos, puede aprovechar las capacidades locales y de la nube. Este enfoque le permite elegir el modelo más adecuado para diferentes casos de uso en función de sus necesidades empresariales.

4. Adoptar un enfoque gradual

¿Por qué abarcar más de lo que se puede? En lugar de precipitarse en el proceso, construya los cimientos de su IAM por partes. Un enfoque por fases le permite desplegar diversos componentes a lo largo del tiempo, lo que les facilita a usted y a sus usuarios la adaptación a los nuevos procesos.

5. Controlar y adaptar

No se puede establecer una estrategia IAM y olvidarse de ella. Luego de la implementación, preste mucha atención al rendimiento de su solución. Consulte a su proveedor de identidades para definir estrategias de mejora; de este modo, siempre estará protegido frente a posibles amenazas.

Por qué Entrust Identity es su solución ideal

Protegemos identidades de trabajadores, clientes y ciudadanos para prevenir accesos no controlados, filtraciones de datos y transacciones fraudulentas. Entrust Identity es la cartera de IAM que brinda la base sólida necesaria para lograr el marco Zero Trust. Como un conjunto de IAM unificado, Entrust Identity admite una cantidad incomparable de casos de uso y opciones de implementación.

Tomemos como ejemplo nuestra plataforma IDaaS, basada en la nube. Con una solución, puede:

- Eliminar las contraseñas débiles

- Mitigar las amenazas internas

- Detectar anomalías de autenticación

- Reducción de costos de TI

- Mejorar la información y el cumplimiento

- Agilizar la productividad