Что такое зашифрованная электронная почта?

При использовании зашифрованной электронной почты отправитель может быть уверен, что содержимое сообщения сможет прочитать только получатель. Целью зашифрованного письма является защита конфиденциальных данных как в случае доступа неавторизованного пользователя к каналу связи электронной почты, так и при случайной ее отправке не тому получателю.

Следует ли шифровать электронные письма?

Самый большой риск для организации, которая не защищает свою электронную почту, заключается в том, что она делает ее уязвимой ко взлому, что может привести к краже ее интеллектуальной и капитальной собственности, а также нанесению ущерба ее бренду и подрыву доверия клиентов. Существуют также определенные риски с точки зрения нормативно-правовых требований, с которыми организации могут столкнуться в зависимости от сектора или юрисдикции, в которой они ведут деятельность.В последние годы резко увеличилось количество атак типа BEC (business email compromise — «компрометация деловой электронной почты») в различных регионах и секторах бизнеса. Согласно последним отчетам ФБР о преступлениях в Интернете (ICR), организации в США потеряли 8,6 миллиарда долл. США в результате атак BEC с 2014 по 2021 год, из них 2,4 миллиарда долл. США в одном только 2021 году.

С какими опасностями могут столкнуться организации в результате атак с использованием электронной почты?

Существует два типа взлома электронной почты.

- Фишинг. Рассылка стандартных сообщений широкому кругу потенциальных жертв.

- Целевой фишинг или атаки BEC (компрометация деловой электронной почты). Конкретные и запланированные целенаправленные атаки на отдельное лицо или группу лиц с целью:

- извлечь конфиденциальную информацию;

- установить в сети вредоносное ПО;

- перевести деньги на счета, принадлежащие злоумышленникам.

В чем преимущества шифрования электронной почты?

Подпись и шифрование электронных писем помогает организациям предотвратить взлом электронной почты, который приводит к краже интеллектуальной и капитальной собственности. Это также уменьшает ущерб бренду и репутации, который может быть нанесен, если предприятие потеряет контроль над конфиденциальными данными. Кроме того, внедрение технологии электронной почты с цифровой подписью и шифрованием позволяет исключить нежелательные последствия, связанные с несоблюдением различных нормативных актов, таких как Закон об ответственности и переносе данных о страховании здоровья граждан и Общий регламент по защите персональных данных. Выполнение требований и постоянное соблюдение различных норм конфиденциальности и безопасности снижает риск того, что предприятиям придется платить крупные штрафы за несоблюдение правил.

Согласно каким правилам требуется шифрование электронных писем?

В зависимости от сектора, географического положения или места деятельности предприятия организациям необходимо обращать внимание на различные правила. Например, в США Закон об ответственности и переносе данных о страховании здоровья граждан (HIPAA) требует, чтобы организации защищали конфиденциальную информацию о здоровье пациента от раскрытия без его ведома или согласия. Согласно Министерству здравоохранения и социального обеспечения США, только в 2020 году расходы, связанные с нарушением HIPAA, составили 13 млн долл. США.

В Европейском союзе в Общем регламенте по защите персональных данных (GDPR) говорится, что персональные данные должны быть полностью защищены и что в противном случае на организации могут налагаться штрафы в размере до 4 % от дохода за предыдущий год или до 20 миллионов евро. В Дании, например, в качестве дополнения к GDPR с 2019 года шифрование электронных писем, содержащих конфиденциальную личную информацию, обязательно для компаний.

Почему электронная почта представляет угрозу для отрасли здравоохранения?

Фишинговые атаки по-прежнему являются основной причиной утечки данных в сфере здравоохранения, и, по данным ФБР, организации, сообщающие о преступлениях в Интернете, потеряли 2,4 млрд долл. США в результате атак BEC. Фишинговая атака часто является первым шагом атаки, состоящей из нескольких этапов, в ходе которой затем разворачиваются вредоносные программы или программы-шантажисты.

Согласно отчету об утечке данных в сфере здравоохранения HIPAA Journal, нарушение безопасности электронной почты в этой области признано вторым наиболее распространенным типом атак после фишинга.

В 2021 году Управление по гражданским правам (OCR) расследовало 277 случаев нарушений безопасности электронной почты в сфере здравоохранения, из которых 83 % были результатом взлома или инцидентов в информационных системах.

В 2020 году сообщения о взломах учетных записей электронной почты поступали чаще чем раз в два дня, но в этом году нарушения безопасности электронной почтой заняли второе место после взломов сетевых серверов. Сетевые серверы часто хранят большие объемы данных пациентов и являются основной мишенью для групп хакеров и вымогателей.

Как работает шифрование электронной почты?

В настоящее время существует два подхода к защите электронной почты:

- PGP (Pretty Good Privacy — «довольно хорошая конфиденциальность»);

- S/MIME (на основе сертификатов RSA и x.509).

OpenPGP и S/MIME очень похожи в некоторых отношениях: оба подхода обеспечивают аутентификацию с помощью цифровых подписей и конфиденциальность с помощью шифрования данных. Хотя у стандарта OpenPGP много сторонников, он имеет значительно меньшую поддержку на рынке. Стандарт S/MIME более широко поддерживается поставщиками программного обеспечения и интегрируется в большинство распространенных почтовых клиентов.

Для шифрования с открытым ключом используется два ключа: один может быть общедоступным, а другой хранится в тайне. Отправитель шифрует сообщения с помощью открытого ключа получателя. Получатель расшифровывает сообщение с помощью своего закрытого ключа. Если сообщение отправляется нескольким получателям, письмо шифруется отдельно открытым ключом каждого получателя.

Для цифровых подписей используются те же пары открытого и закрытого ключей, но в обратном порядке. Отправитель берет защищенный хеш сообщения и шифрует его с помощью собственного закрытого ключа. Любой может расшифровать этот хеш с помощью открытого ключа отправителя (и проверить его, сравнив с исходным сообщением). Поскольку его мог зашифровать только владелец закрытого ключа, связанного с этим открытым ключом, сообщение может быть проверено. Это обеспечивает целостность и неопровержимость. Неопровержимость обуславливается тем фактом, что позже отправитель не сможет отрицать, что он не отправлял сообщение.

Решение S/MIME Entrust предоставляет организациям возможность значительно снизить риск потери корпоративных данных, связанный с электронной почтой. Возможности идентификации и сквозного шифрования Entrust, поддерживаемые для внутренней и внешней электронной почты, а также возможности автоматизации развертывания и управления жизненным циклом позволяют организациям улучшить их соблюдение нормативно-правовых требований и безопасность по сравнению с другими решениями.

Работает ли SSL с электронной почтой?

RSA — единственный криптографический протокол с открытым ключом, поддерживаемый для подписи и шифрования электронной почты. Сертификаты SSL/ TLS не могут использоваться для этой цели. Однако существуют и другие технологии шифрования, которые работают совместно с S/MIME для защиты передаваемых сообщений. Это, например, протокол TLS (Transport Layer Security — «безопасность на транспортном уровне») и его предшественник SSL (Secure Sockets Layer — «уровень защищенных сокетов»). Эти протоколы шифрует туннель или маршрут между почтовыми серверами, чтобы предотвратить шпионаж и подслушивание. Они также шифруют соединение между почтовым клиентом и почтовым сервером. Протокол S/MIME может работать с ними, но не зависит от них.

Шифруется ли электронная почта в виртуальной защищенной сети?

Виртуальная защищенная сеть не шифрует электронную почту. Это не инструмент для предотвращения взлома, вирусов или вредоносных программ, она не помогает защитить содержимое письма и не помогает аутентифицировать отправителя письма.

В чем суть шифрования электронной почты?

Акт цифровой подписи и шифрования электронной почты позволяет сотруднику доказать, что вложения и контент были действительно отправлены с адреса электронной почты отправителя и что они не были изменены во время передачи. Эта особенность также известна как неопровержимость, которая может быть подтверждена в суде в рамках различных законов.

Предоставление сотрудникам предприятия доступа к их собственным сертификатам S/MIME может упростить идентификацию получателя и личности отправителя, что, в свою очередь, может помочь сократить последствия атак BEC.

Сертификаты S/MIME Entrust включают в себя название организации, имя физического лица и адрес электронной почты, что позволяет получателям электронной почты отличать спам или фишинговые письма от электронных сообщений достоверного отправителя.

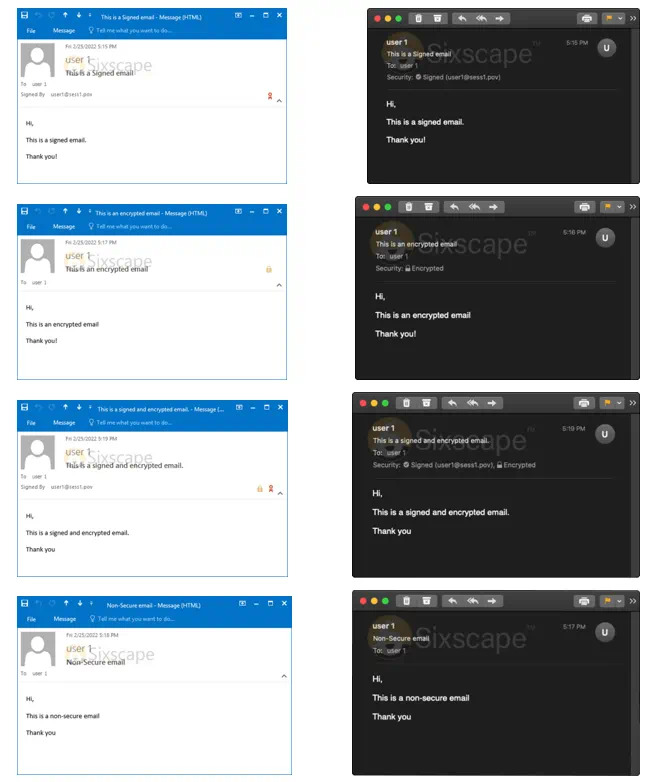

Как выглядит подписанное и зашифрованное электронное письмо в Outlook и Apple Mail?

Настройка сертификата безопасной электронной почты в Microsoft Outlook и MacOS позволяет очень легко определить, является ли электронное письмо надежным. Ниже проиллюстрировано четыре различных экземпляра письма:

- Подписанное электронное письмо.

- Зашифрованное электронное письмо.

- Подписанное и зашифрованное электронное письмо.

- Электронное письмо без подписи и без шифрования.

В Outlook и MacOS есть три основных указателя доверия:

- Красная лента, которая показывает, что это электронное письмо подписано.

- Значок замка, который показывает, что электронное письмо зашифровано.

- В левой части письма можно проверить личность отправителя и убедиться в том, что оно было подписано пользователем 1, сотрудником компании X.

В неподписанном и незашифрованном письме не отображается ни значок ленты, ни значок замка. В этом случае технически возможно подделать адрес отправителя (пользователя 1).

Обратите внимание, что эти функции доступны после того, как оба пользователя обменялись открытыми ключами.

Для получения более подробной информации посетите страницу в базе знаний Entrust.

Как подписать и зашифровать электронную почту на мобильном устройстве?

Когда на устройстве Android или iPhone установлен сертификат S/MIME, в правой части экрана отображается значок открытого и закрытого замка. Чтобы отправить зашифрованное письмо, достаточно коснуться значка замка.

Если активировать соответствующий параметр в настройках, письма можно подписывать автоматически. Процесс показан в части 2, шаге 6 технического комментария Entrust.

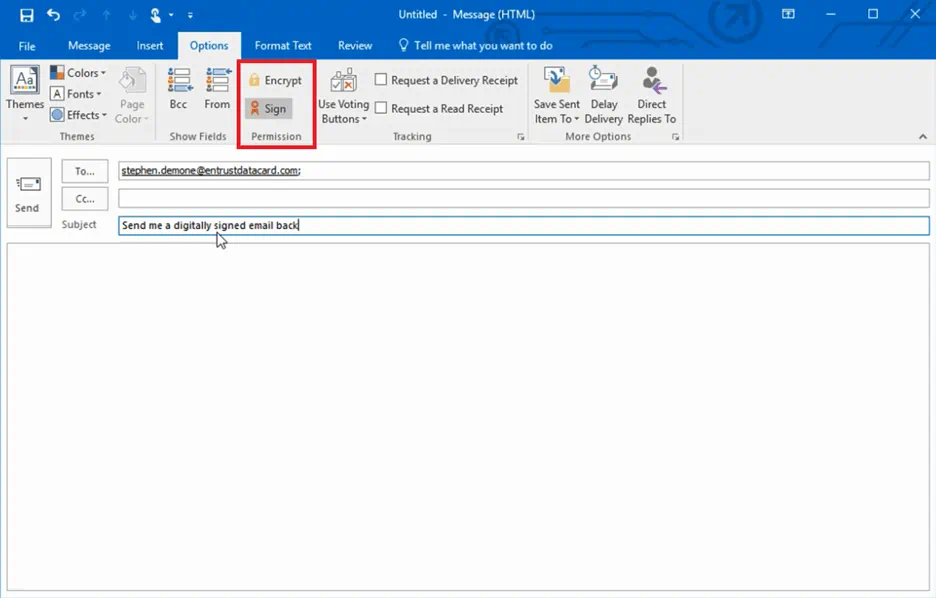

Как зашифровать и подписать электронное письмо с помощью сертификата S/MIME?

Чтобы подписать и (или) зашифровать сообщение электронной почты, просто щелкните кнопки «Подписать» и (или) «Зашифровать», которые появляются в диалоговом окне создания сообщения электронной почты на вкладке «Параметры».