Microsoft Azure로 Bring Your Own Key

Microsoft Azure Key Vault는 데이터를 안전하게 유지하기 위해 클라우드에서 사용되는 중요한 암호화 키를 보호합니다.

점점 더 많은 Microsoft 서비스 및 공급업체 애플리케이션이 Azure Key Vault를 사용하여 BYOK의 이점을 누리고 있습니다.

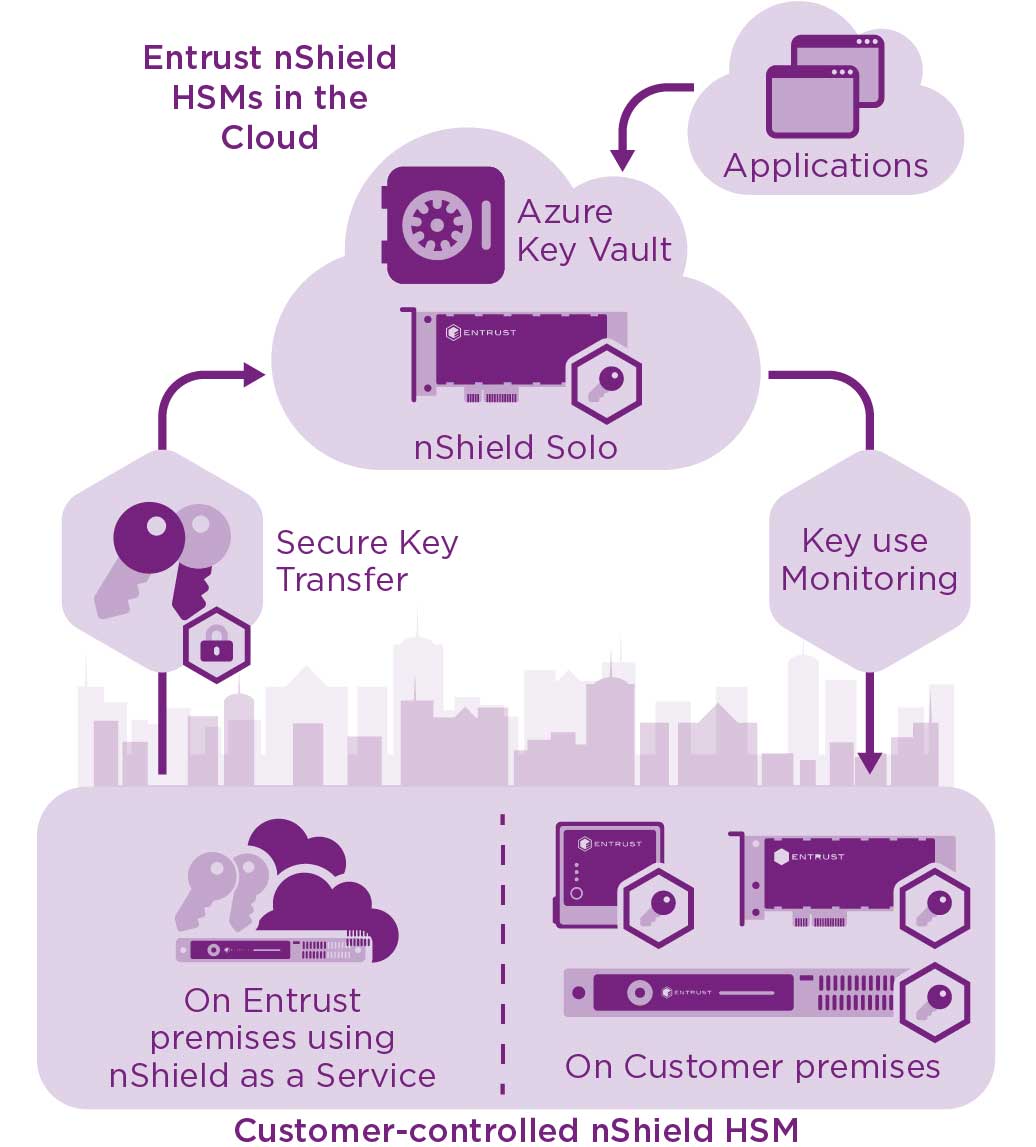

전 세계 Azure 데이터센터에 배포된 Entrust nShield 하드웨어 보안 모듈(HSM)은 클라우드에서 키를 보호하고 관리합니다. 더 나은 제어를 제공하기 위해 Entrust를 사용하면 클라우드 또는 자체 프레미스에서 Azure Key Vault와 함께 사용할 고유한 키를 생성, 보유 및 전송할 수 있습니다.

Azure용 nShield BYOK를 통해 민감한 클라우드 데이터 및 애플리케이션을 계속해서 완벽하게 제어할 수 있습니다.

작동 방식을 알아보려면 빠른 개요 비디오를 시청하십시오.

검증

모든 nShield HSM을 식별하는 Entrust 보증서(디지털 인증서)

이 해시 값과 Microsoft에서 제공한 유틸리티를 사용하여 보증 체인 및 키 생성 인증서를 확인하고 모든 서명 정보가 인증된 nShield HSM 내에서 생성되었음을 확인하십시오.

nShield 보증 서명 키(v0)의 nCore 키 해시:

59178a47 de508c3f 291277ee 184f46c4 f1d9c639

클라우드

클라우드에서 민감한 데이터를 보호하는 중요한 키 제어

클라우드 서비스로 IT 인프라 확장 없이 주문형 Azure Key Vault를 실행할 수 있으며 조직의 경계를 넘어 데이터가 보호되도록 할 수 있습니다. Azure Key Vault는 암호화를 사용하여 데이터에 대한 제어된 액세스와 지속적인 보호를 제공합니다. 보안은 중요한 암호화 키에 제공되는 보호 수준에 따라 다릅니다. 암호화 키가 노출되면 민감한 데이터가 손상될 수 있습니다. Entrust nShield HSM을 사용하여 강력한 경계 내에서 키를 보호하면 보안을 보장할 수 있습니다. nShield HSM은 소프트웨어 환경과 독립적으로 키를 생성, 보호 및 관리합니다.

향상된 보안 – Azure Key Vault용 nShield BYOK

Entrust nShield는 세계에서 가장 까다로운 보안 조직을 위한 핵심 키 관리 솔루션을 포함하여 보안에 민감한 기업, 정부 및 기술 공급업체에 데이터 보호 솔루션을 제공하는 데 있어 20년의 독보적인 역사를 가지고 있습니다. Entrust의 제품 및 서비스는 해당 분야의 전문가로서 고객이 암호화 보호를 효과적으로 사용할 수 있도록 고수준 보안 보장을 제공합니다.

Entrust는 키 제어를 유지하는 방법을 용이하게 합니다. 클라우드에서 키를 생성할 수는 있지만 Azure Key Vault를 사용할 때 추가로 보증하기 위해 자체 nShield HSM(온프레미스 또는 서비스로 제공)에서 생성됩니다. 이러한 방식으로 생성된 키는 Azure 클라우드의 다른 nShield HSM과 안전하게 공유되지만 nShield HSM의 보안 경계를 벗어나지 않습니다. Microsoft는 Azure Key Vault를 처음 구상한 이후로 Entrust FIPS 140-2 레벨 2로 검증된 nShield HSM을 사용하여 키를 보호했습니다.

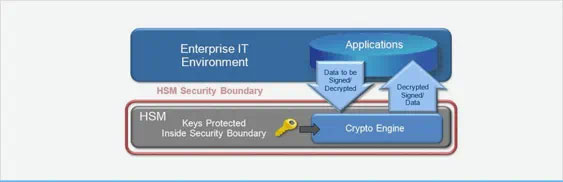

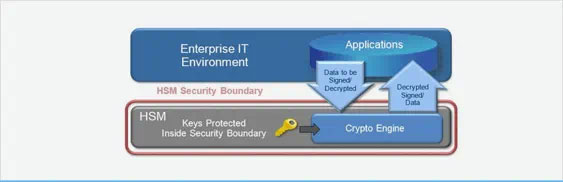

HSM이란 무엇입니까?

HSM은 민감한 키 자료를 생성하고, 보호하고, 관리하도록 설계된 고성능 암호화 장치입니다. Entrust nShield HSM은 키를 안전하게 유지하고 보호된 경계 내에서만 사용할 수 있도록 해줍니다. 이를 통해 키의 보관 및 사용에 대한 가시성을 유지할 수 있습니다.

Azure Key Vault와 Entrust nShield HSM을 함께 사용하는 이유는 무엇입니까?

Entrust nShield HSM은 사용자의 키가 항상 사용자에 의해 제어되고 Microsoft에 표시되지 않도록 해줍니다. 이 기능은 클라우드에 저장된 민감한 데이터에 대한 보안이 취약하다는 인식을 완화합니다.

Azure Key Vault는 여러 수준의 제어를 제공합니다. Azure Key Vault 키는 테넌트 키가 되며 원하는 수준의 제어와 비용 및 노력을 관리할 수 있습니다.

- 기본적으로 Azure Key Vault는 테넌트 키의 수명 주기를 생성하고 관리합니다.

- BYOK를 사용하면 물리적으로 또는 Entrust nShield HSM을 서비스로 사용하여 테넌트 키를 생성할 수 있습니다.

- 거의 실시간으로 제공되는 사용 로그를 활용하면 보안을 향상시킬뿐만 아니라 키가 사용되는 방법과 시기를 정확하게 확인할 수 있습니다.

작동 원리

Entrust nShield HSM은 테넌트 키를 보호하는 잠긴 케이지를 만듭니다. HSM에서 생성한 FIPS 준수 보안 경계를 벗어나지 않고 현장에 설치된 Entrust nShield HSM에서 Microsoft Azure 데이터센터의 Entrust nShield HSM으로 테넌트 키를 안전하게 캐시할 수 있습니다. 테넌트 키는 Microsoft 데이터센터에 있는 동안 보호되며 강력한 액세스 제어 메커니즘을 사용하여 신중하게 설계된 암호화 경계 내에서 보호되므로 업무를 분리하고 키가 승인된 목적으로만 사용되도록 할 수 있습니다.

BYOK

Azure Key Vault용 BYOK를 사용하면 온프레미스 환경의 보안 속성을 일치시킬 수 있습니다. 이를 통해 IT 정책에 따라 온프레미스 또는 클라우드 기반 nShield HSM에서 테넌트 키를 생성하고 Microsoft에서 호스팅하는 Azure 클라우드 Entrust nShield HSM으로 안전하게 전송할 수 있습니다.

호스팅된 HSM 검증

BYOK가 포함된 Azure Key Vault는 호스팅된 HSM이 인증된 Entrust nShield HSM인지 확인하기 위해 해당 인증서의 유효성을 검사하는 메커니즘을 제공합니다. Entrust BYOK에서만 제공하는 이 기능을 사용하면 테넌트 키의 업로드를 보호하기 위해 사용하는 키 암호화 키가 실제로 Entrust nShield HSM에서 생성되었는지 확인할 수 있습니다.

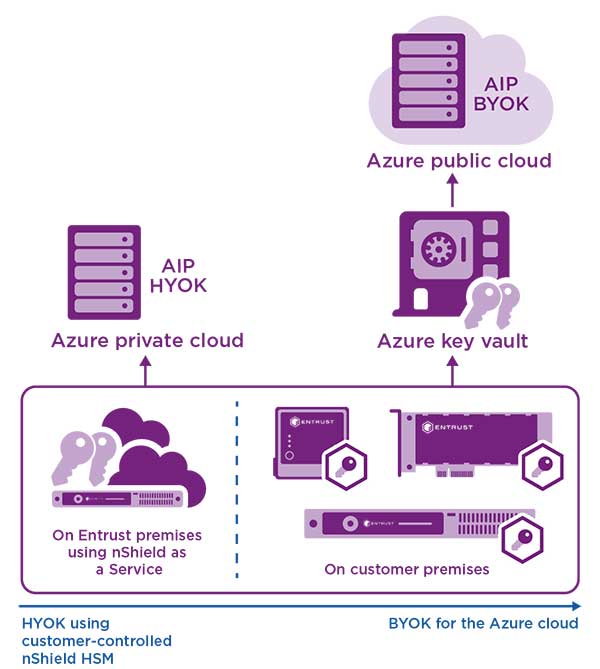

온프레미스

고수준 보안 보장 하드웨어로 Azure AIP(정보 보호) 키를 보호하고 관리합니다.

대부분의 콘텐츠는 Azure Key Vault에 안전하게 저장된 키로 제공될 수 있지만 일부 중요한 콘텐츠는 절대 공유하거나 자체 보안 경계 외부로 전송할 수 없습니다. 민감한 콘텐츠에 대한 이러한 보안은 물리적으로 온프레미스에만 있어야 하며 액세스 및 공유가 매우 제한적이어야 합니다. AIP는 자체 보안 경계 내에서 가장 민감한 데이터를 관리하기 위해 nShield HSM을 통해 제공되는 키 관리와 함께 온프레미스 물리적 구성 요소에 의해 활성화되는 HYOK(Hold Your Own Key)를 제공합니다.

HSM이란 무엇입니까?

HSM은 민감한 키 자료를 생성, 보호 및 관리하도록 설계된 고성능 암호화 장치입니다. nShield HSM은 키를 안전하게 잠그고 보호된 경계 내에서만 사용할 수 있도록 유지합니다. 이를 통해 키의 보관 및 사용에 대한 가시성을 유지할 수 있습니다.

AIP와 nShield HSM을 함께 사용하는 이유는 무엇입니까?

nShield HSM은 중요한 데이터를 보호하기 위해 AIP에서 사용하는 키에 대한 강화된 보호를 제공합니다. nShield는 소프트웨어 환경과 완전히 독립적으로 키를 생성, 보호 및 관리합니다.

작동 원리

nShield HSM은 키를 보호하는 잠긴 케이지를 만듭니다. 키는 권한이 부여된 목적으로만 사용하도록 업무를 분리할 수 있는 강력한 액세스 제어 메커니즘을 사용하는 신중하게 설계된 암호화 경계 내에서 보호됩니다. nShield는 키 관리, 저장 및 중복 기능을 사용하여 필요할 때 항상 키에 액세스할 수 있도록 보장합니다.

HYOK

nShield HSM은 중요한 키를 보호하는 하드웨어 솔루션을 제공합니다. nShield는 소프트웨어 환경과 완전히 독립적으로 키를 보호하고 관리하므로 가장 민감한 콘텐츠에 대한 액세스가 물리적으로 온프레미스에서만 유지되어야 할 때 자체 키를 보유할 수 있습니다.

구매 방법

Entrust는 Microsoft에서 제공하는 두 가지 버전의 BYOK를 모두 지원하는 유일한 HSM 공급업체입니다.

- nShield BYOK

- Microsoft BYOK

nShield BYOK는 키 가져오기 및 nShield HSM 검증에 대한 강력한 증명을 제공합니다. nShield Cloud 통합 옵션 팩은 Microsoft BYOK를 지원합니다.

nShield BYOK를 사용하여 Microsoft Azure Key Vault 키를 생성하고 보호하기 위해 구입해야 하는 항목

nShield Edge

소량의 물리적 온프레미스 키 생성이 필요한 경우 nShield Edge는 편리한 USB 연결 하드웨어 보안을 제공합니다. 권장 통합은 완전한 이중화를 위해 2개의 nShield Edge HSM을 사용합니다.

자세히 알아보기 | nShield Edge 데이터 시트

nShield Solo+ 및 Solo XC

nShield Solo+ 및 Solo XC 내장 PCIe 카드는 물리적 온프레미스 키 생성을 위해 대량의 하드웨어 기반 키 생성 및 관리를 제공합니다.

자세히 알아보기 | nShield Solo 데이터 시트

nShield Connect+ 및 Connect XC

성능이 더 높은 물리적 온프레미스 키를 생성해야 하는 경우 nShield Connect+ 및 Connect XC 네트워크 연결 어플라이언스는 대량의 하드웨어 기반 키 생성 및 관리를 제공합니다.

자세히 알아보기 | nShield Connect 데이터 시트

Entrust nShield as a Service

성능이 더 높은 온프레미스 키를 생성해야 하는 경우 nShield as a Service를 사용하여 자체 nShield Connect HSM을 구독할 수도 있습니다. Entrust nShield as a Service는 대량 하드웨어를 기반으로 키 생성 및 관리를 제공합니다.

자세히 알아보기 | nShield as a Service 데이터 시트

Microsoft BYOK를 사용하여 Microsoft Azure Key Vault 키를 생성하고 보호하기 위해 구입해야 하는 항목

Microsoft BYOK를 사용하여 키를 생성하고 보호하려면 위에 나열된 nShield HSM 모델 중 하나와 nShield Cloud 통합 옵션 팩이 필요합니다.

Entrust 클라우드 통합 옵션 팩

이 옵션 팩을 통해 주요 클라우드 서비스 사용자는 고유한 환경에서 키를 생성하여 클라우드에서 사용하기 위해 내보낼 수 있습니다. 이때 강력한 엔트로피 소스를 사용해 키가 안전하게 생성되고 FIPS 인증 nShield HSM을 통해 키의 장기 저장소가 보호됩니다.

Entrust는 이러한 제품과 함께 전문가 교육, 유지 관리 및 서비스 프로그램을 제공하여 고객의 요구 사항이 변화함에 따라 현재와 미래에 성공적인 통합을 보장합니다.

BYOK 배포 서비스 패키지

Azure에 대한 소량의 온프레미스 키 생성이 필요하고 HSM 기술을 처음 사용하는 경우를 위해 이 맞춤형 패키지 서비스에는 nShield Edge HSM, 지침 및 설치가 포함되어 있습니다. Entrust 컨설턴트가 키 생성하고 전송하는 방법을 포함하여 자세한 프로세스와 체크리스트를 제공합니다. Azure와의 권장된 통합은 완전한 중복성을 위해 2개의 nShield Edge HSM을 사용합니다.

전문 직원이 기꺼이 구매에 도움을 드릴 것이며, 특정 요구에 맞는 교육 및 유지보수 옵션에 대해 조언해 드릴 것입니다.

추가 리소스

Azure에 대한 BYOK/HYOK 리소스

HYOK를 통한 Azure Information Protection

Microsoft와 Entrust는 사용자가 클라우드를 직접 제어할 수 있도록 지속적인 정보 보호 및 키 관리 옵션을 제공합니다.