SAMLとは

SAML(Security Assertion Markup Language) は、IDフェデレーションを介した認証に使用されるXMLベースのマークアップ言語です。 SAMLは、Office 365、Salesforce、Webex、ADP、Zoomなどのさまざまなサービスプロバイダーアプリケーションでサポートされているユビキタスプロトコルです。

SAMLは、サービスプロバイダー(例:Office 365)とIDプロバイダー(例:Entrust Identity as a Service)間のIDフェデレーションに使用されます。 ユーザが直接またはシングルサインオン(SSO)ポータルを介してアプリケーションにログインしようとすると、IDプロバイダとサービスプロバイダ間で認証情報が交換されます。

SSOを使用すると、ユーザーはさまざまなアプリケーションに繰り返しログインする必要がなくなります。SAMLは、ユーザー、IDプロバイダー、およびサービスプロバイダーの3者間の情報交換を容易にすることでSSOを可能にします。このユーザーは、アプリケーション(サービスプロバイダー)にアクセスする権利を持つあなたのことです。IDプロバイダーとは、ユーザーの認証とサービスプロバイダーへのユーザー情報の受け渡しを担当するサーバーを指します。

SAMLの仕組みとは?

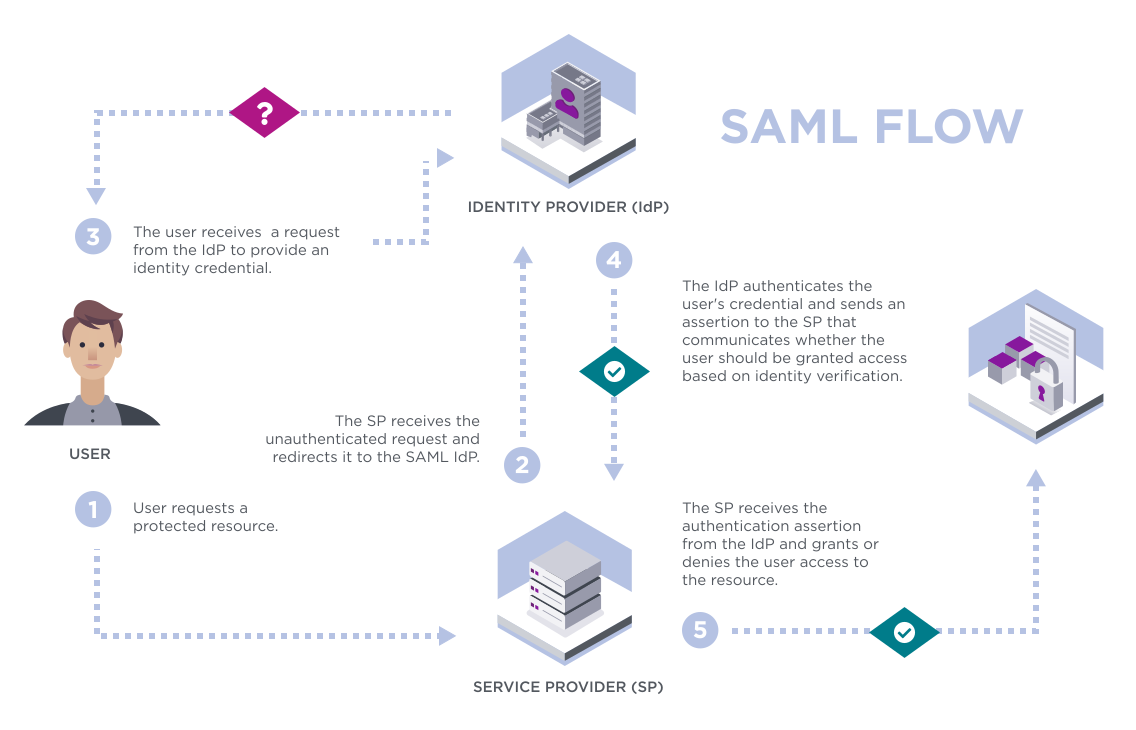

SAMLは、プリンシパル(ユーザーなど)、IDプロバイダー(IdP)、およびサービスプロバイダー(SP)の3つのコンポーネントまたはロールを指定します。

一般的なSAMLのユースケースでは、プリンシパルがサービスプロバイダーにサービスを要求し、これにより、サービスプロバイダーはIDプロバイダーからの認証アサーションを要求して受信するように求められます。 サービスプロバイダーに提供されるこのアサーションは、プリンシパルによって要求されたサービスを実行または拒否するためのアクセス制御の決定が行われる基礎となります。

例:

SAML、Open Authorization(OAuth)、OpenID Connect(OIDC)の違いは何ですか?

SAMLは広く適用可能な認証プロトコルですが、OAuthは特定のアプリケーション、デバイス、またはAPIで使用され、安全な委任アクセスを提供するために設計された承認標準です。1つはユーザーの認証に使用され、もう1つは特定のアクセスの承認に使用されます。

OIDCは、OAuth 2.0にセキュリティのレイヤーを特別に追加するために構築された認証プロトコルです。JSONウェブトークン(JWT)を使用してエンドユーザーのIDを確認することで、ユーザーは1セットのログインクレデンシャルを使用して複数のサイトにログインできるようになります。

SAMLとOAuthはどちらも相互運用可能な標準ですが、その目的は大きく異なります。 SAMLはアクセスを許可する機能を処理しますが、OAuthはアクセスできるものとできないものを決定する機能を処理します。

SAMLの最新バージョンは何ですか?

SAML 2.0

Entrustは、どのようにIDおよびアクセス管理(IAM)を簡素化しますか?

シングルサインオン(SSO)は、すべてのシステムとアプリケーションへのセキュアなアクセスのための1組のユーザー資格情報により従業員の生産性を向上させます。そのため、SSOはエンタープライズ向けのIAM戦略にとって不可欠です。Entrust IdentityがサポートするSSOによって、ユーザーは、一意のクラウド、オンプレミス、およびレガシーアプリケーションごとに資格情報を管理する代わりに、1つの強固な資格情報ですべてのアプリケーションにアクセスできます。 EntrustのSSOの詳細についてご確認ください。