Qu’est-ce que SAML ?

SAML (langage de balisage d’assertion de sécurité) est un langage de balisage basé sur XML utilisé pour l’authentification via la fédération d’identité. SAML est un protocole omniprésent qui est pris en charge par diverses applications de fournisseurs de services telles qu’Office 365, Salesforce, Webex, ADP et Zoom.

SAML est utilisé pour fédérer l’identité entre un fournisseur de services (par exemple, Office 365) et un fournisseur d’identité (par exemple, Entrust Identity as a Service). Lorsqu’un utilisateur tente de se connecter à l’application directement ou via un portail d’authentification unique (SSO), les informations d’authentification sont échangées entre le fournisseur d’identité et le fournisseur de services.

L’authentification unique évite aux utilisateurs d’avoir à se connecter à diverses applications à plusieurs reprises. SAML permet l’authentification unique en facilitant l’échange d’informations entre trois parties : l’utilisateur, le fournisseur d’identité et le fournisseur de services. Vous êtes l’utilisateur, c’est-à-dire la personne qui a le droit d’accéder à une application (fournisseur de services). Le fournisseur d’identité fait référence au serveur chargé d’authentifier l’utilisateur et de transmettre les informations de l’utilisateur au fournisseur de services.

Comment fonctionne SAML ?

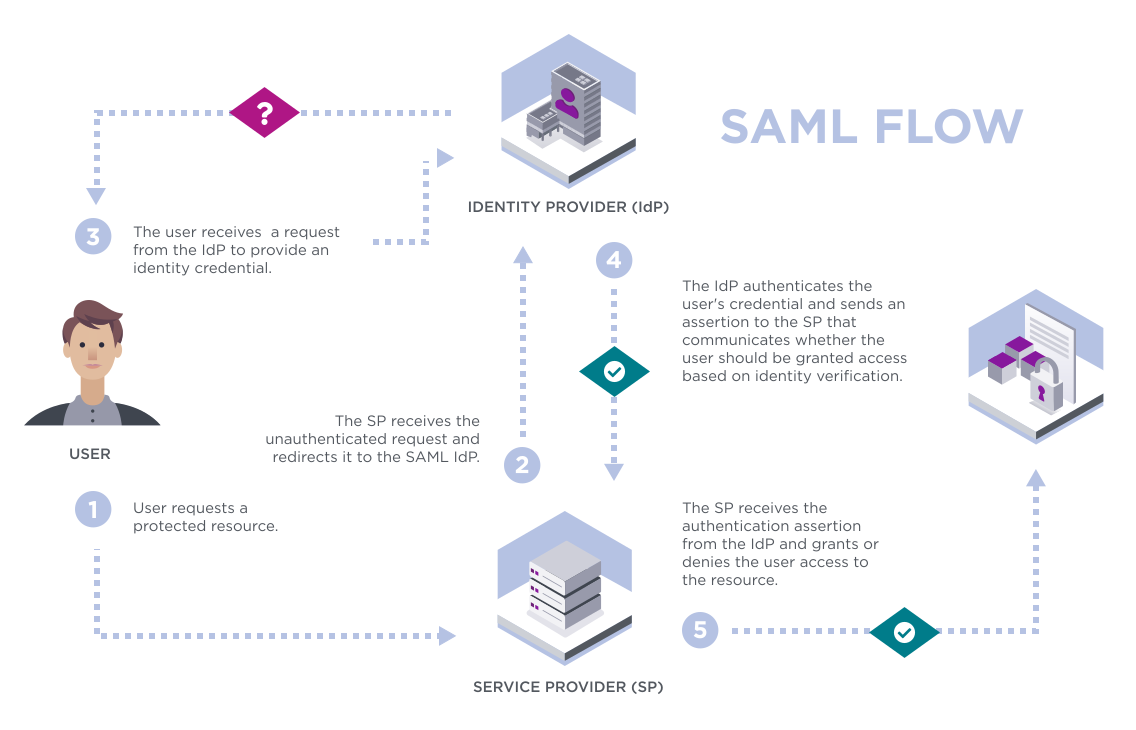

SAML spécifie trois composants, ou rôles : le principal (l’utilisateur), le fournisseur d’identité (IdP), et le fournisseur de services (SP).

Dans le cas d’utilisation typique de SAML, un principal demandera un service à un fournisseur de services, ce qui invite le fournisseur de services à demander et à recevoir une assertion d’authentification d’un fournisseur d’identité. Cette assertion fournie au fournisseur de services est la base sur laquelle une décision de contrôle d’accès est prise pour exécuter ou refuser le service demandé par le principal.

Par exemple :

Quelle est la différence entre SAML, Open Authorization (OAuth) et OpenID Connect (OIDC) ?

SAML est un protocole d’authentification largement applicable, tandis qu’OAuth est une norme d’autorisation conçue pour être utilisée avec des applications, des appareils ou des API spécifiques afin de fournir un accès délégué sécurisé. L’un est utilisé pour authentifier un utilisateur et l’autre est utilisé pour autoriser un accès spécifique.

OIDC est un protocole d’authentification conçu pour ajouter spécifiquement une couche de sécurité à OAuth 2.0. En utilisant des jetons Web JSON (JWT) pour vérifier l’identité d’un utilisateur final, il permet aux utilisateurs de se connecter à plusieurs sites à l’aide d’un seul ensemble d’informations d’identification.

Bien que SAML et OAuth soient tous deux des normes interopérables, leurs objectifs varient considérablement. SAML gère la fonction d’accorder l’accès, tandis que OAuth gère la fonction de déterminer ce qui peut et ne peut pas être accessible.

Quelle est la version la plus récente de SAML ?

SAML 2.0

Comment Entrust peut-il aider à simplifier la gestion des identités et des accès (IAM) ?

L’authentification unique est vitale pour toute stratégie IAM d’entreprise, car elle augmente la productivité du personnel en lui fournissant un seul jeu d’identifiants utilisateur pour accéder en toute sécurité à tous les systèmes et applications. Entrust Identity prend en charge l’authentification unique, vos utilisateurs peuvent ainsi accéder à toutes les applications avec un seul jeu d’identifiants fort au lieu d’utiliser des informations différentes pour chaque application dans le cloud, sur site et traditionnelle. En savoir plus sur l’authentification unique Entrust.