Inicio de sesión único (SSO)

Tradicionalmente, se necesitaban dos credenciales de inicio de sesión para acceder a una cuenta de usuario: un nombre de usuario y una contraseña. Pero ahora, con docenas de aplicaciones, recursos y servicios a tener en cuenta, proporcionar un acceso seguro no es tan sencillo.

¿Las buenas noticias? En lugar de tener que recordar o gestionar varias contraseñas, los clientes y empleados pueden acceder a los sistemas esenciales utilizando un único conjunto de credenciales de usuario. En pocas palabras, de eso se trata el inicio de sesión único (SSO).

Siga leyendo para aprender todo lo que necesita saber sobre la autenticación SSO, por ejemplo, por qué es importante, cómo funciona y cómo proteger su configuración de SSO.

¿Qué significa SSO?

El inicio de sesión único es una función de gestión de identidades federadas que permite a los usuarios acceder a varias aplicaciones con un único conjunto de credenciales de inicio de sesión.Por ejemplo, cuando un empleado ingresa sus credenciales de identidad para iniciar sesión en su estación de trabajo, la autenticación SSO también brinda acceso a las aplicaciones, el software, los sistemas y los recursos basados en la nube.

Del mismo modo, supongamos que alguien inicia sesión en un servicio de Google, como Gmail. El SSO automáticamente lo autentica, lo que permite que su cuenta de usuario acceda a otras aplicaciones de Google, como YouTube o Google Sheets. Si cierra sesión en cualquiera de estas aplicaciones, se desconecta automáticamente del resto.

¿Por qué es importante el SSO?

En su núcleo, una solución de SSO es un servicio de autenticación, que es una parte crucial de la gestión de identidad y acceso (IAM). A su vez, también es una base especialmente valiosa para el modelo de seguridad Zero Trust, un marco que aboga contra la confianza implícita y exige la autenticación continua del usuario.

¿Por qué es importante? Si un sistema no sabe quién es un usuario o una entidad, no hay forma de permitir o restringir sus acciones, lo que supone un grave riesgo para la seguridad de los datos. Esto es aún más problemático dada la proliferación de aplicaciones y servicios en la nube, cada uno de los cuales requiere su propio conjunto de credenciales de usuario.

Según las últimas estimaciones, una empresa promedio usa 210 servicios distintos de colaboración y en la nube; un empleado promedio usa 36 servicios en la nube en el trabajo. Son muchas contraseñas que gestionar y, por desgracia, muchas organizaciones tienen una infraestructura de TI demasiado fragmentada para hacerlo adecuadamente.

Por suerte, ahí es donde entra en juego la implementación del SSO. Reducir las múltiples contraseñas a un único conjunto de credenciales de inicio de sesión no solo mejora la experiencia del usuario, sino que también promueve una mejor higiene de la ciberseguridad para todos.

¿Cuáles son las ventajas de SSO?

La implementación del SSO puede aportar varias ventajas tanto a los usuarios como a las empresas y los clientes. Por ejemplo:

Mejor experiencia del usuario, productividad y ahorro de costos

Reducir las múltiples contraseñas a un conjunto unificado de credenciales de usuario puede agilizar el proceso de inicio de sesión, permitiendo a los empleados aprovechar los recursos lo más rápidamente posible. Esto es especialmente vital en un entorno de trabajo híbrido, donde las aplicaciones esenciales están cada vez más en las instalaciones o la nube.

En última instancia, esta aceleración del flujo de trabajo se traduce en un aumento de la productividad de los empleados. Mejor aún, incluso un pequeño ahorro de tiempo, como el que permite el SSO, puede tener un impacto financiero tangible. Según las investigaciones, ahorrar tres minutos de tiempo de un empleado puede llegar a economizar alrededor de 1,5 millones de dólares al año a una empresa de 5000 personas.

Además, una solución de SSO puede minimizar las tareas improductivas, como las solicitudes de restablecimiento de contraseñas, al Servicio de Asistencia de TI.

Mayor seguridad gracias a una mejor higiene de las contraseñas

Al menos el 45 % de las infracciones se deben a la vulneración de las credenciales de inicio de sesión y, en la mayoría de los casos, a una seguridad deficiente de las contraseñas. Cuando la gente tiene que recordar varias combinaciones de nombre de usuario y contraseña, al final, empieza a reutilizar las mismas para varias cuentas.

Esto se llama “fatiga de contraseña”. Es un gran riesgo para la seguridad porque significa que si una cuenta se ve comprometida, todos los demás servicios también pueden estarlo. En otras palabras, los atacantes podrían utilizar la misma contraseña para piratear otras aplicaciones de la víctima.

La implementación del SSO mitiga la fatiga de contraseña reduciendo todos los inicios de sesión a uno. Aunque un actor malintencionado podría acceder a otros servicios si consigue comprometer una cuenta, el SSO teóricamente facilita a las personas la creación, el recuerdo y el uso de contraseñas seguras.

Sin embargo, en realidad no siempre es así. Por eso es mejor respaldar la solución de SSO con medidas de seguridad adicionales, pero hablaremos de ello más adelante.

Aplicación de políticas y gestión de identidades más sencillas

El SSO proporciona un único punto de entrada para las contraseñas, lo que facilita a los equipos de TI la aplicación de políticas y normas de seguridad. Por ejemplo, los restablecimientos periódicos de contraseña son mucho más sencillos de gestionar con el SSO, ya que cada usuario solo tiene una credencial que cambiar.

Y lo que es más importante, si se aplica correctamente, la gestión de identidades federadas almacena las credenciales de inicio de sesión internamente en un entorno controlado. Por el contrario, las organizaciones almacenan las combinaciones tradicionales de nombre de usuario y contraseña externamente con poca visibilidad sobre cómo se gestionan, por ejemplo, en una aplicación de terceros. Esto hace más difícil garantizar que las credenciales se gestionen de acuerdo con las mejores prácticas de seguridad de datos.

¿Cómo funciona el SSO?

A menudo se hace referencia al SSO como una función de “federación de identidades”. En términos sencillos, la federación de identidades es un sistema de confianza entre dos partes para autenticar a los usuarios e intercambiar la información necesaria para autorizar su acceso a determinados recursos. En la mayoría de los casos, esto implica el uso de Open Authorization (OAuth), un marco que permite a las aplicaciones conceder acceso seguro sin revelar la información de inicio de sesión real.

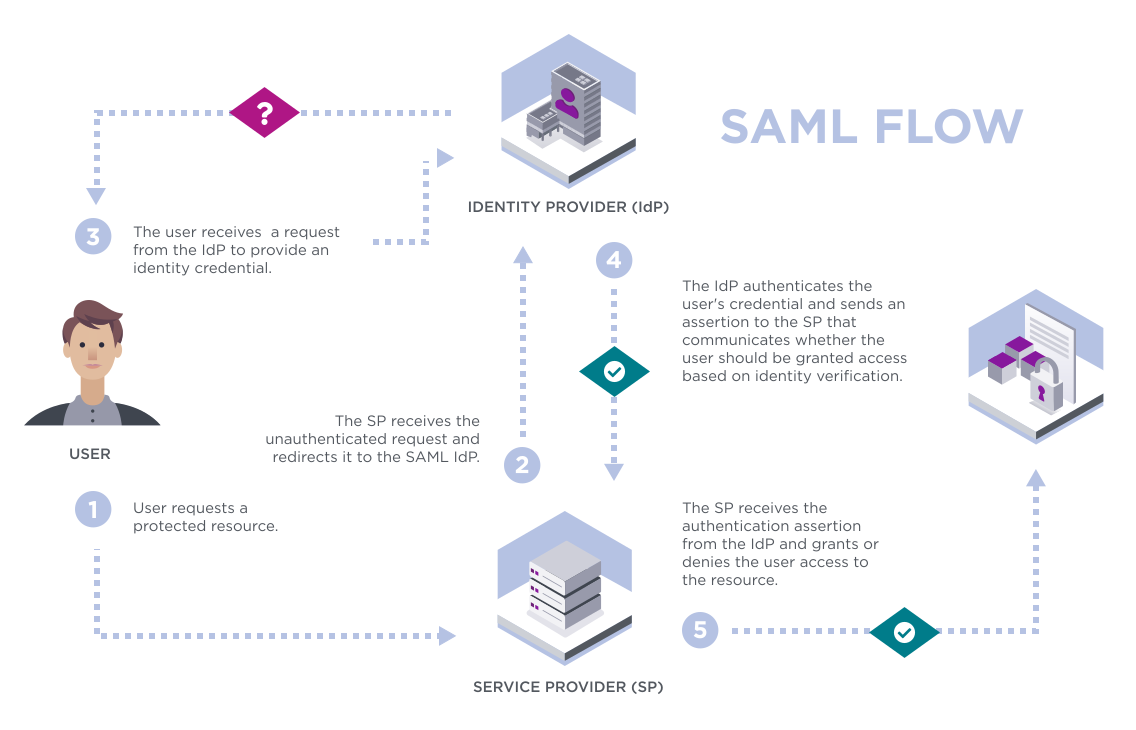

Por lo general, el flujo de trabajo de autenticación SSO es un proceso rápido y sencillo:

- En primer lugar, el usuario solicita acceso a un recurso dentro de la configuración del SSO, iniciando el proceso de inicio de sesión.

- El proveedor de servicios del recurso, como el sitio web anfitrión, redirige al usuario a un proveedor de identidad, como Entrust.

- El proveedor de identidad verifica la identidad del usuario comprobando sus credenciales mediante uno de los varios protocolos de SSO.

- Si el usuario se verifica correctamente, el proveedor de identidad genera un token de SSO (también conocido como token de autenticación). En resumen, se trata de un activo digital que representa la sesión autenticada del usuario.

- El proveedor de identidad devuelve el token del SSO al proveedor de servicios, que verifica su validez. Si es necesario, la aplicación, el sistema o el proveedor de servicios pueden verificar incluso más la identidad del usuario emitiendo una solicitud de autenticación adicional.

- Una vez verificado, el proveedor de servicios concede al usuario acceso a su recurso o aplicación.

Ahora, el usuario puede utilizar todas las demás aplicaciones configuradas en la configuración del SSO. Si tienen una sesión activa, la solución del SSO utiliza el mismo token de autenticación para conceder el acceso.

¿Existen diferentes tipos de SSO?

Sí, existen varios protocolos y normas de SSO. Cada configuración de SSO funciona de forma un poco diferente, pero todas siguen el mismo proceso general. Algunas de las más comunes son:

- Security Access Markup Language (SAML): La configuración del SSO de SAML es un estándar abierto para codificar texto en lenguaje de máquina y transmitir información de identidad. En comparación con los demás, es un protocolo de autenticación ampliamente aplicable, mientras que otros están diseñados para casos de uso específicos de acceso seguro. Security Assertion Markup Language es también el principal estándar utilizado para escribir tokens de SSO.

- Open Authorization (OAuth): OAuth es un protocolo estándar abierto que cifra la información de identidad y la transmite entre aplicaciones, lo que permite a los usuarios acceder a datos de otras aplicaciones sin verificar manualmente su identidad.

- OpenID Connect (OIDC): Como extensión de OAuth, OIDC permite que varias aplicaciones utilicen una sesión de inicio de sesión. Como ejemplo habitual, muchos servicios permiten iniciar sesión utilizando una cuenta de Facebook o Google en lugar de las credenciales de usuario.

¿Es seguro el SSO?

El inicio de sesión único puede proporcionar una gran experiencia de usuario, pero no es en sí mismo una solución perfecta. Los piratas informáticos pueden aprovecharse de la comodidad del SSO si las políticas de control de acceso y contraseñas no son suficientes.

Si su autenticación SSO consiste en una única contraseña sin autenticación de factores múltiples para varias aplicaciones, logrará que los usuarios sean más productivos, pero habrá multiplicado los riesgos. Por ejemplo, si un mal actor compromete una cuenta de SSO, puede tener acceso ilimitado a las demás aplicaciones dentro de la misma configuración.

Para mitigar el riesgo, lo mejor es que las organizaciones complementen el SSO con capas adicionales de seguridad, como:

- Autenticación adaptativa basada en el riesgo, que proporciona un desafío escalonado cuando los datos contextuales indican una amenaza potencial. Si alguien intenta iniciar sesión desde un dispositivo desconocido o no gestionado, el esquema de autenticación puede pedirle que proporcione información adicional, como un código de acceso de un solo uso.

- Autenticación sin contraseña basada en credenciales, que sustituye las contraseñas tradicionales por datos biométricos o tokens para un acceso rápido y sin fricciones. ¿La mejor parte? Sin contraseña, sin nada que robar, sin forma de traspasar las defensas.

¿Cómo se implementa la autenticación SSO?

El SSO puede ser una gran ayuda para la productividad, pero también conlleva riesgos. Por lo tanto, para garantizar que su implementación del SSO sea lo más segura posible, tenga en cuenta las siguientes prácticas recomendadas:

- Trazado de las aplicaciones: Identifique qué software, sistemas, aplicaciones y servicios deben incluirse en la configuración del SSO.

- Elección del proveedor de identidades: Busque una solución de SSO flexible que sea independiente de la plataforma y compatible con todos los navegadores. Y lo que es más importante, asegúrese de que su proveedor de identidades también ofrezca múltiples funciones de seguridad para garantizar que la implantación esté bien protegida.

- Verificación de los privilegios de usuario: En el espíritu del marco Zero Trust, base sus decisiones de control de acceso en el concepto de “acceso con menos privilegios”. La idea es que cada usuario reciba solo los permisos mínimos que necesita para desempeñar sus responsabilidades laborales. De este modo, si pierde el control de la cuenta, un pirata informático no podrá utilizar determinadas aplicaciones.

¿Qué hace diferente a Entrust SSO?

Nuestra plataforma de IAM, Entrust Identity, admite el SSO para que los usuarios puedan acceder a todas las aplicaciones con una única credencial sólida en lugar de administrar las credenciales para cada aplicación única en la nube, las instalaciones y heredada. Lo mejor de todo es que proporciona las funciones básicas que se necesitan para hacer realidad una arquitectura de Zero Trust, entre las que se incluyen las siguientes:

- Autenticación de factores múltiples

- Acceso sin contraseña

- Flexibilidad de implementación

- Integración sin inconvenientes

- Gestión centralizada

Gartner reconoció a Entrust como Retador en Magic Quadrant™ de 2023 para la Gestión de Accesos a fin de resaltar nuestra capacidad de ejecución y nuestra visión integral.

Descargue el informe para obtener más información sobre por qué Entrust está preparado para ayudarlo a aprovechar una implementación segura del SSO.

Preguntas frecuentes

¿Qué es el inicio de sesión único y para qué sirve?

El inicio de sesión único (SSO) es un método de autenticación que permite a los usuarios acceder de forma segura a varias aplicaciones y sitios web con un único conjunto de credenciales. Elimina la necesidad de que los usuarios recuerden varios nombres de usuario y contraseñas. También facilita el acceso a todas sus cuentas sin tener que volver a introducir las credenciales cada vez. Con el SSO, se puede utilizar un único nombre de usuario y contraseña para iniciar sesión en todos los servicios asociados, lo que permite a los usuarios tener una experiencia segura y fluida en todas las aplicaciones.

¿Cuáles son las ventajas de SSO?

El SSO tiene numerosas ventajas, entre ellas, las siguientes:

- Experiencia del usuario mejorada: Elimine la necesidad de que los usuarios recuerden varios nombres de usuario y contraseñas facilitando el acceso a los recursos que necesitan.

- Seguridad incrementada: Reduzca el riesgo de reutilización de contraseñas y suplantación de identidad, dificultando el acceso de usuarios no autorizados a información confidencial.

- Productividad mejorada: Permita que los usuarios accedan más rápidamente a los recursos que necesitan, lo que puede aumentar la productividad y los ingresos.

- Gestión de usuarios mejorada: Agilice el proceso de gestión y mantenimiento de múltiples cuentas de usuarios, haciéndolo más eficiente para los equipos de TI.

- Ahorros de costos: Reduzca los costos asociados a la gestión de múltiples nombres de usuario y contraseñas, las vulneraciones de datos y los incidentes de seguridad.

Entrust proporciona una solución de SSO que puede integrarse fácilmente en los sistemas y las aplicaciones existentes.

¿Cómo funciona el SSO?

El SSO funciona mediante la creación de un servidor central de autenticación, conocido como proveedor de identidades (IdP), que se utiliza para autenticar a los usuarios de múltiples aplicaciones o servicios. Una vez que el IdP autentica un usuario, puede acceder a todas las aplicaciones o los servicios que está autorizado a utilizar sin necesidad de nombres de usuario y contraseñas adicionales.

Para configurar el SSO, una organización suele configurar el servicio de SSO y, luego, lo integra en las aplicaciones o los servicios que desea utilizar. Una vez configurado, cuando un usuario intente acceder a una aplicación o un servicio, será redirigido al IdP para iniciar sesión. Cuando hayan iniciado sesión, podrán acceder a las aplicaciones o los servicios que estén autorizados a utilizar sin tener que volver a introducir sus credenciales de acceso.

Entrust admite diferentes métodos de SSO, como SAML, OpenID Connect y OAuth2. Proporcionamos instrucciones paso a paso sobre cómo configurar el SSO con el proveedor de identidades, junto con asistencia y orientación durante todo el proceso.

¿Existen riesgos de seguridad para el SSO?

Aunque el SSO puede mejorar la seguridad y reducir el riesgo de reutilización de contraseñas, sigue habiendo riesgos de seguridad que las organizaciones deben tener en cuenta.

- Punto único de fallo: Si el sistema de SSO se ve comprometido, los usuarios no autorizados podrían acceder a varias aplicaciones o servicios a la vez.

- Phishing: Pueden producirse ataques de phishing, incluso con el SSO, si se engaña a los usuarios para que proporcionen sus credenciales de inicio de sesión a un sitio web falso.

- Secuestro de la sesión: Un atacante podría robar la sesión de un usuario y obtener acceso a múltiples aplicaciones o servicios si la sesión no está debidamente protegida.

- Acceso de terceros: El SSO depende de proveedores de identidad de terceros y si uno de ellos se ve comprometido, podría provocar una brecha de seguridad.

- Falta de autenticación de factores múltiples: Es posible que el SSO no ofrezca la seguridad añadida de la autenticación de factores múltiples por defecto.

La solución de SSO de Entrust se ha diseñado pensando en la seguridad y se actualiza periódicamente para hacer frente a los nuevos riesgos de seguridad a medida que van surgiendo. Añadimos otra capa de protección y ofrecemos la más amplia gama de autenticadores de MFA, incluidas tarjetas de red, notificaciones push móviles, credenciales de alta seguridad basadas en PKI, ausencia de contraseñas y mucho más.

¿En qué se diferencia el SSO de los métodos de autenticación tradicionales?

El SSO es diferente en varios aspectos:

- Autenticación centralizada: El SSO usa un servidor central de autenticación, conocido como proveedor de identidades (IdP), para autenticar a los usuarios de múltiples aplicaciones o servicios. Los métodos tradicionales suelen requerir que los usuarios inicien sesión por separado en cada aplicación o servicio.

- Conjunto único de credenciales: Permite a los usuarios acceder a varias aplicaciones o servicios con un solo conjunto de credenciales de inicio de sesión, eliminando la necesidad de recordar varios nombres de usuario y contraseñas. Los métodos tradicionales suelen requerir que los usuarios recuerden múltiples nombres de usuario y contraseñas para cada aplicación o servicio.

- Experiencia del usuario mejorada: Mejora la experiencia del usuario facilitando el acceso a los recursos que necesitan sin que tengan que recordar múltiples nombres de usuario y contraseñas.

- Seguridad mejorada: Mejora la seguridad reduciendo el riesgo de reutilización de contraseñas y suplantación de identidad, lo que dificulta el acceso de usuarios no autorizados a información confidencial.

Nuestra solución está diseñada para funcionar sin problemas con los métodos tradicionales y puede integrarse fácilmente en los sistemas y las aplicaciones existentes, ya sean locales o en la nube.

¿Qué medidas de seguridad deben adoptar las organizaciones cuando implementan el SSO?

Cuando implementan el inicio de sesión único, las organizaciones deben adoptar las siguientes medidas de seguridad:

- Protección del entorno de SSO: Implemente firewalls, sistemas de detección y prevención de intrusiones y otras herramientas de seguridad para proteger el entorno de SSO de accesos no autorizados.

- Autenticación de factores múltiples: Implemente la autenticación de factores múltiples (MFA) como capa adicional de seguridad para garantizar que los usuarios sean quienes dicen ser. Entrust proporciona sólidas medidas de seguridad mediante la implantación de la autenticación de factores múltiples (MFA) como capa de protección añadida. Nuestra plataforma ofrece una amplia gama de opciones de MFA, como tarjetas de red, notificaciones push móviles, credenciales basadas en PKI de alta seguridad y ausencia de contraseñas, que garantizan que solo los usuarios autorizados tengan acceso a los recursos protegidos.

- Supervisión de la actividad de los usuarios: Vigile la actividad e identifique comportamientos sospechosos para detectar y responder a incidentes de seguridad.

- Software actualizado: Actualice periódicamente el software del SSO, los proveedores de identidad y las aplicaciones con los últimos parches y actualizaciones de seguridad.

- Transmisión segura de datos: Asegúrese de que todos los datos transmitidos entre el servidor del SSO y las aplicaciones o los servicios estén cifrados.

- Auditoría periódica de los controles de acceso: Revise y actualice los controles de acceso a fin de garantizar que solo los usuarios autorizados tengan acceso a los recursos protegidos.