Autenticación vs Autorización

¿Qué es la autenticación?

La autenticación valida lo que un usuario dice ser. Por ejemplo, verifica la identidad de un empleado para iniciar sesión en un sistema.

¿Qué es la autorización?

La autorización otorga acceso específico a un usuario. Por ejemplo, determina a qué recursos puede acceder un usuario.

¿Qué diferencia la autenticación de la autorización?

Acceder a recursos requiere dos pasos diferentes: autenticación y autorización. La autenticación es la clave. La autorización decide si esa clave otorga acceso.

El usuario inicia la autenticación, mientras la autorización depende de una política otorgada por la aplicación, sistema o recurso al que se accede.

Qué viene primero ¿la autenticación o la autorización?

El usuario debe autenticarse antes de recibir una autorización de acceso.

Ambos son parte integral del proceso por el que un usuario obtiene acceso a una aplicación, sistema o recurso específico.

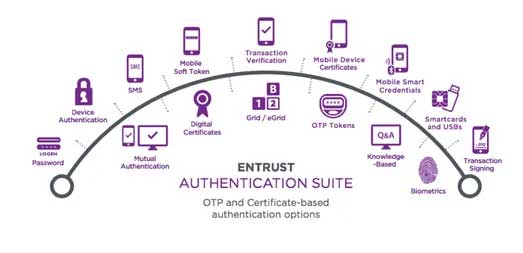

¿Cuáles son los métodos de autenticación más comunes?

Autenticación transparente

Los autenticadores transparentes validan a usuarios sin participación diaria.

- Certificados digitales

- Geolocalización IP

- Autenticación del dispositivo

Autenticación de factor de forma físico

Dispositivos tangibles que los usuarios llevan consigo y utilizan al autenticarse.

- Tokens de contraseña de un solo uso (OTP)

- Tarjeta de coordenadas

- Cuadrícula de autenticación

- Lista de contraseña de un solo uso

- Biometría

Autenticación de factor de forma no físico

Métodos para verificar identidades de usuario sin que lleven un dispositivo físico adicional.

- Autenticación basada en conocimientos

- Autenticación fuera de banda

- Credenciales inteligentes móviles

- Tokens software SMS

¿Cuáles son los planteamientos de autorización habituales?

El enfoque definitivo para la autorización es un marco de confianza cero basado en acceso con privilegios mínimos. En este marco, los tipos habituales de autorización son:

- Basado en token: a cada usuario se le otorga un token con privilegios y acceso a datos.

- Control de acceso basado en roles (RBAC): los usuarios se dividen en roles o grupos con diferentes restricciones y tipos de acceso.

- Listas de control de acceso (ACL): solo usuarios de una lista pueden acceder a una aplicación, sistema o recurso.

¿Cómo puede ayudarme Entrust con la autenticación y autorización?

La plataforma Identity and Access Management (IAM) de Entrust garantiza autenticación y autorización de usuario para empleados, consumidores y ciudadanos.