Passwortlose Authentifizierung

Mit der passwortlosen Authentifizierung, die Sicherheit gewährleistet, Risiken verwaltet und sich an Ihre Benutzer anpasst, können Sie eine starke Identität aufbauen.

Warum passwortlos?

Es ist kein Geheimnis, dass Passwörter in der Vergangenheit eine der Hauptursachen für Cyberangriffe waren. Schwache Passwörter lassen sich leicht durch Angriffe wie Brute-Force-Angriffe, Social Engineering oder Password Spraying kompromittieren. Starke Passwörter erhöhen die Komplexität, wenn sie lang und zufällig sind, was jedoch auch dazu führt, dass sie von Benutzern vergessen werden und somit trotzdem anfällig für Angriffe wie Phishing sind.

Die Einführung einer passwortlosen Authentifizierung mit hoher Sicherheit und Näherungserkennung und zertifikatbasierter Authentifizierung beseitigt Sicherheitsbedrohungen durch ATO-Angriffe (Account Takeover) aus der Ferne und verbessert die allgemeine Benutzerfreundlichkeit.

PKI-basierte mobile intelligente Anmeldeinformationen

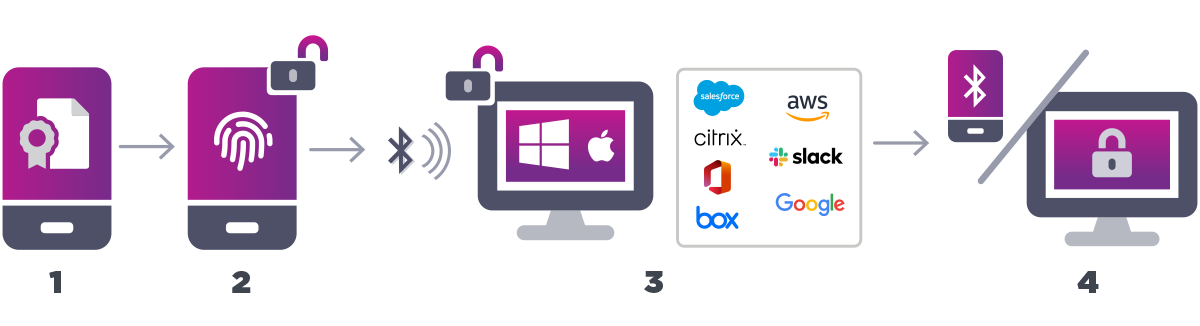

Sorgen Sie für Sicherheit mit dem passwortlosen Zugang über mobile intelligente Anmeldeinformationen mit PKI, der Bluetooth®-Näherungserkennung im Authentifizierungsprozess verwendet. Verwandeln Sie die mobilen Geräte Ihrer Benutzer in vertrauenswürdige digitale Identitäten, indem Sie Zertifikate installieren, mit denen sie sich sicher und passwortlos mit biometrischen Daten wie Face ID oder Touch ID bei ihren Desktops und Laptops anmelden können.

- Auf dem mobilen Gerät des Benutzers wird ein digitales Zertifikat installiert, das das Gerät in ein vertrauenswürdiges Gerät verwandelt.

- Der Benutzer entsperrt sein Gerät und greift auf seine vertrauenswürdige Identität zu, indem er biometrische Fingerabdruck- oder Gesichtserkennungsdaten verwendet.

- Sobald der Benutzer authentifiziert ist, ermöglicht die Bluetooth-Verbindung zu einem Mac oder PC eine passwortlose Anmeldung und Single Sign-On (SSO) für alle Cloud- und lokalen Anwendungen, während sie sich in unmittelbarer Nähe befinden.

- Wenn der Benutzer seine Workstation verlässt und sein mobiles Gerät mitnimmt, wird er automatisch von der Workstation und deren Anwendungen abgemeldet. (Die Näherungseinstellungen zum Auslösen einer automatischen Abmeldung sind anpassbar)

Unterstützung für FIDO2 mit WebAuthn hinzufügen

WebAuthn, eine Kernkomponente der FIDO2-Spezifikationen der FIDO (Fast Identity Online) Alliance, ist eine webbasierte API, die Webanwendungen auf unterstützten Browsern und Plattformen Unterstützung für FIDO-basierte Authentifizierung bietet.

Dadurch wird ein höheres Maß an Sicherheit durch die Verwendung von eindeutigen Schlüsseln für die einzelnen Apps erreicht, wobei der private Schlüssel auf dem Gerät des Benutzers und nicht auf einem Server gespeichert ist. Benutzer können externe Authentifikatoren wie Sicherheitsschlüssel oder Smartphones verwenden, um sich über ihren Webbrowser bei Anwendungen anzumelden.

Passkeys im Handumdrehen aktivieren

Passkeys sind kryptografische Schlüsselpaare, die zur Authentifizierung von Benutzern bei verschiedenen Anwendungen verwendet werden. Ein öffentlicher Schlüssel wird auf dem Anwendungsserver und ein privater Schlüssel auf dem Gerät des Benutzers gespeichert. Passkeys verwenden Bluetooth für die Kommunikation zwischen dem Telefon des Benutzers (FIDO-Authentifikator) und dem Gerät, von dem aus der Benutzer versucht, sich zu authentifizieren. Bluetooth erfordert physische Nähe und bietet die Möglichkeit, das Telefon des Benutzers während der Authentifizierung ohne Phishing-Risiko zu nutzen.

- Der Benutzer initiiert die Anmeldung.

- Die Anwendung sendet eine Sicherheitsabfrage an ein registriertes intelligentes Gerät in der Nähe (bestätigt über Bluetooth).

- Der Benutzer verwendet biometrische Daten zur Authentifizierung des Passkeys. Der Passkey auf dem Smartphone wird zum Signieren und Zurücksenden der Sicherheitsabfrage verwendet.

- Die Anwendung verifiziert die signierte Sicherheitsabfrage mit dem entsprechenden öffentlichen Schlüssel, der auf dem Server gespeichert ist, und die Nähe des Passkey-Geräts, um den Benutzer anzumelden.

Schutz Ihres größten Angriffsvektors: Identität

Weitere Informationen zu häufigen identitätsbasierten Cyberangriffen und wie Sie Ihr Unternehmen davor schützen können.

Passwortlose Multi-Faktor-Authentifizierung (MFA)

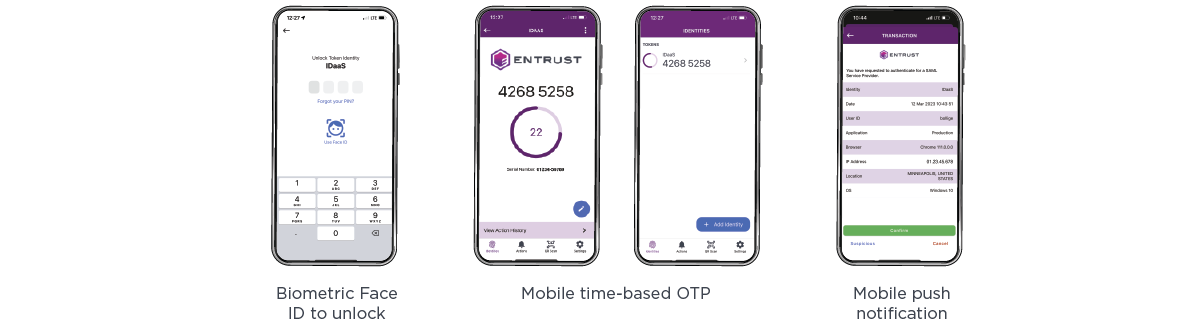

Der Verzicht auf Passwörter bedeutet nicht, dass Sie mehrere Authentifikatoren für die Multi-Faktor-Authentifizierung benötigen. Durch die Verwendung eines mobilen FIDO2-Schlüssels oder einer mobilen intelligenten Anmeldeinformation werden mehrere Faktoren wie Besitz (Smartphone) und Inhärenz (biometrische Daten mit Face ID/Touch ID) miteinander kombiniert.

Single Sign-On (SSO)

Mit unserem SSO-Angebot können Ihre Benutzer nach einmaliger Authentifizierung auf alle Anwendungen zugreifen, anstatt sich für jede einzelne Cloud-, On-Premise- und Legacy-Anwendung, auf die sie zugreifen müssen, erneut zu authentifizieren.

Flexibilität für jeden Anwendungsfall

Mit mehreren passwortlosen Optionen, die eine Authentifizierung mit hoher Sicherheit beinhalten – z. B. PKI-basierte mobile intelligente Anmeldeinformationen, Biometrie, FIDO2-Schlüssel und Passkeys, sicherer mobiler Push mit gegenseitiger Authentifizierung, zeitbasierte Einmalpasswörter mit Soft-Token und mehr – können Sie eine benutzerfreundliche Erfahrung ermöglichen und die Art des passwortlosen Authentifikators auf Ihren Anwendungsfall abstimmen.

Vorteile der passwortlosen Anmeldung

Hohe Expertise im Bereich Sicherheit

Entrust ist ein führendes Unternehmen im Bereich der digitalen Sicherheit mit über 25 Jahren Erfahrung in der Branche. Wir haben viele Lösungen als erste auf den Markt gebracht, darunter die passwortlose Benutzerauthentifizierung.

Geringere Gesamtbetriebskosten

Unsere passwortlosen Authentifizierungsfunktionen funktionieren in der Umgebung, die Sie haben. Sie sparen die Kosten für das Zurücksetzen von Passwörtern, die Verwaltung und den Support.

Flexible Bereitstellungsoptionen

Mit Entrust entscheiden Sie, ob Sie eine Cloud-basierte oder eine On-Premise-Lösung für hochsichere passwortlose Authentifizierung auf Basis von Anmeldedaten wünschen.

Willkommen in einer passwortlosen Welt

Identitätsportfolio

Funktionen unserer Identitätsplattformen:

Authentifizieren

Optimieren Sie das Onboarding verschiedener Benutzer und Geräte mit einer breiten Palette von Technologien.

Autorisieren

Mit diesen erstklassigen Technologien gewährleisten Sie sowohl starke Sicherheit als auch außergewöhnliche Benutzererlebnisse.

Abwickeln und Verwalten

Schützen Sie sich kontinuierlich vor fortschrittlichen Bedrohungen – mit Technologien, die von der Verhaltensanalyse bis zur Betrugserkennung reichen.

Eine Identitätsplattform, die Ihren Authentifizierungsanforderungen entspricht

Verbraucher

Privatkundengeschäft

Gewinnen und binden Sie Kunden mit erstklassigen Mobile- und Online-Banking-Dienstleistungen.

Kundenportale

Bieten Sie Ihren Kunden einen reibungslosen Zugang zu Ihren Portalen und schaffen Sie ein großartiges Markenerlebnis.

CIAM-Integration

Unsere Plattform lässt sich nahtlos in Ihre CIAM-Strategien (Customer Identity Access Management) integrieren.

Erfüllen Sie die PSD2-Bestimmungen

Nutzen Sie unsere bewährten Identitätstools, um erfolgreich zu sein und Bestimmungen einzuhalten.

Belegschaft

Physischer/logischer Zugriff

Unsere Plattform bietet die notwendigen Technologien zur Integration von physischem und logischem sicheren Zugang.

VPN absichern

Ermöglichen Sie Ihren Mitarbeitern überall den ständigen Zugriff auf VPNs und SaaS-Anwendungen.

Privilegierter Arbeiter

Schützen Sie die wichtigen Anmeldeinformationen für Anwendungen von Systemadministratoren oder leitenden Angestellten.

Passwortloser Login

Sie erhalten eine echte passwortlose SSO-Lösung, die alle Geräte, PCs und Macs sowie Cloud-basierte und lokale Anwendungen unterstützt – für ein reibungsloses Identitätsmanagement.

Auftragnehmer

Unsere Lösungen gewährleisten durch den Einsatz von lokalen oder Cloud-Apps Anwendungssicherheit und Betrugsschutz für Auftragnehmer.

Ermöglichen Sie PIV-konforme Mobilität von Regierungsbehörden

Bewährte PIV-Lösungen lassen Komplexität der Vergangenheit angehören und ermöglichen Mobilität mit hoher Sicherheit.

Bürger

Digitaler Bürger

Nutzen Sie unsere Plattform, um Pässe, Personalausweise und Führerscheine zu sichern und zu verwalten.

Entrust Identity as a Service 60 Tage lang kostenlos testen

Entdecken Sie die Identity as a Service-Plattform, die Ihnen Zugang zu erstklassiger MFA, Single Sign-On, adaptiver risikobasierter Authentifizierung und vielem mehr bietet.